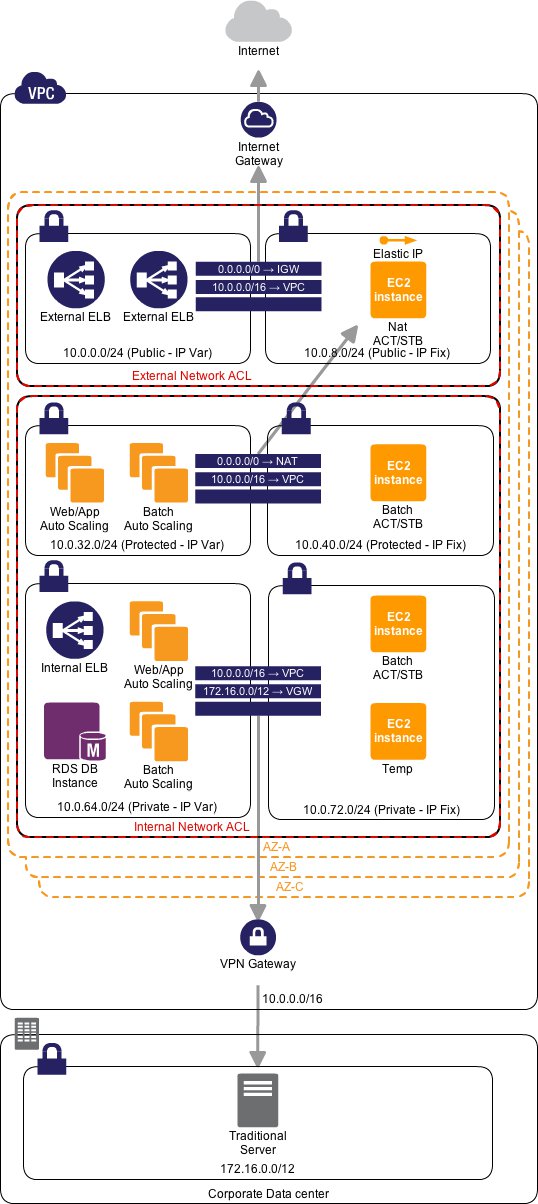

以前紹介した記事SUZ-LAB最前線(VPCのサブネット/ ルーティング/セキュリティ)にて、

VPCのサブネットやルーティング、セキュリティに関する一つの方針を記載しました。

しかし、上記の図は少し変更されており、変更点はサブネットの切り方(CIDR)です。

今まではAZがCIDR指定でまとまるように切っていましたが、これまでの経験上、

AZ単位でCIDRを指定することは、まずありませんでした。

そこで、Public/Protected/PrivateをCIDRでまとめることがよいと考えています。

そういった理由から、サブネットを切り直してみました。

詳細は下記となります。

| Routing | Type | AZ | Subnet(CIDR) | Note |

| Public | 10.0.0.0/20 | インターネット(IGW)へのInbound/Outboundの両アクセスが可能 | ||

| Var | 10.0.0.0/22 | 任意にIPが付与されるプロダクトを配置

|

||

| A | 10.0.0.0/24 | |||

| B | 10.0.1.0/24 | |||

| C | 10.0.2.0/24 | |||

| (D) | (10.0.3.0/24) | (予備) | ||

| (10.0.4.0/22) | (予備) | |||

| Fix | 10.0.8.0/22 | IPを固定しなければいけないプロダクトを配置

|

||

| A | 10.0.8.0/24 | |||

| B | 10.0.9.0/24 | |||

| C | 10.0.10.0/24 | |||

| (D) | (10.0.11.0/24) | (予備) | ||

| (10.0.12.0/22) | (予備) | |||

| (10.0.16.0/20) | (予備) | |||

| Protected | 10.0.32.0/20 | インターネット(IGW)へのOutboundのみNAT経由でアクセス可能 | ||

| Var | 10.0.32.0/22 | 任意にIPが付与されるプロダクトを配置

|

||

| A | 10.0.32.0/24 | |||

| B | 10.0.33.0/24 | |||

| C | 10.0.34.0/24 | |||

| (D) | (10.0.35.0/24) | (予備) | ||

| (10.0.36.0/22) | (予備) | |||

| Fix | 10.0.40.0/22 | IPを固定しなければいけないプロダクトを配置

|

||

| A | 10.0.40.0/24 | |||

| B | 10.0.41.0/24 | |||

| C | 10.0.42.0/24 | |||

| (D) | (10.0.43.0/24) | (予備) | ||

| (10.0.44.0/22) | (予備) | |||

| (10.0.48.0/20) | (予備) | |||

| Private | 10.0.64.0/20 | インターネット(IGW)へのアクセスは不可能 | ||

| Var | 10.0.64.0/22 | 任意にIPが付与されるプロダクトを配置

|

||

| A | 10.0.64.0/24 | |||

| B | 10.0.65.0/24 | |||

| C | 10.0.66.0/24 | |||

| (D) | (10.0.67.0/24) | (予備) | ||

| (10.0.68.0/22) | (予備) | |||

| Fix | 10.0.72.0/22 | IPを固定しなければいけないプロダクトを配置

|

||

| A | 10.0.72.0/24 | |||

| B | 10.0.73.0/24 | |||

| C | 10.0.74.0/24 | |||

| (D) | (10.0.75.0/24) | (予備) | ||

| (10.0.76.0/22) | (予備) | |||

| (10.0.80.0/20) | (予備) | |||

上記のように、CIDRでまとまる優先順位は次のようになっています。

Public/Protected/Private > Var/Fix > AZ