※2015/1/06_追記

Security Group でポート4118をフル開放されるのに抵抗ある方は、こちらを参考にどうぞ!

DSaaS導入方法〜Agentプッシュ編〜(linux版)

似たタイトルの記事が2つありますが、ManagerプッシュとAgentプッシュによって設定方法が異なるので分けてます。

- ★Managerプッシュ→DSaaSからサーバーに対してアプローチする。

- ★Agentプッシュ→サーバーからDSaaSに対してアプローチする。

っで、具体的にどんな違いが?

- ↓の記事のようにエクスポート/インポートできたりできなかったりするものがあります。

かなーーーり、ご無沙汰してました。

まあ、閲覧してる人もあまりいな・・・ゴホゴホ

そんなことはさて置き、DSaaS(Trend Micro Deep Security™ as a Service)の導入方法を書いてみたいと思います。

網元以外の方は、以下のように Deep Security Agent から導入してみるといいかもです。

準備するもの

準備するもの:

- linux講座で作ったインスタンス

- →Deep Security Agent(バージョンは何でもOK。あとからアップできるので!)

※網元AMI使ってる方はデフォルトで Deep Security Agent が入ってるらしいので、導入作業はいらないです。

- →Deep Security Agent(バージョンは何でもOK。あとからアップできるので!)

- DSaaSのアカウント(無料30日版があるのでとりあえずこれで練習(?))

手順

■1:Deep Security Agent をインスタンスに導入!

- 以下のサイトからそれぞれOSに対応した Deep Security Agent をダウンロードしてください。

- ※バージョンはなんでもOKです。

(最後のManager導入後に9.5にアップします) - Red HatやcentOS系なら以下のversionでOKです。

- Agent-RedHat-EL6-9.0.0-4000.x86-64.rpm

- ※バージョンはなんでもOKです。

- 当方ミジンコなので一旦、自身のWindowsのデスクトップに落として、WinScpを使ってインスタンスにアップしました。

あと、作業しやすい様に/tmpあたりにアップしましょう。- ※WinScpを使う際、鍵ファイルを変換しないと使えないので、WinScpに同梱されてるputtygenを使ってPPKにファイル変換してください。

- 詳しくは→AWSのKeyPair pemファイル をSSH接続用 ppkファイル に変換

- インスタンスにアップしたら、インスタンスへSSH接続しディレクトリを

/tmpに移動して以下のコマンドで Deep Security Agent をインストール!

(移動面倒って方は、絶対パスをお使いください。)cd /tmp rpm -ivh Agent-RedHat-EL6-9.0.0-4000.x86-64.rpm

※インストール中、Yes/No?って聞かれるので精神を集中させて

yかyesと入力しましょう。 - 最後にちゃんとインストールされたか確認しましょう。

- ↓インストールされてる Deep Security Agent のバージョンが表示されます。

rpm -qa | grep ds_agent

- ↓Agentが起動してればプロセスに表示されます。

ps auwwx | grep ds_agent

※grep ds_agentって引っかかるものは Deep Security Agent のプロセスじゃないでの見間違えないように!

- ↓インストールされてる Deep Security Agent のバージョンが表示されます。

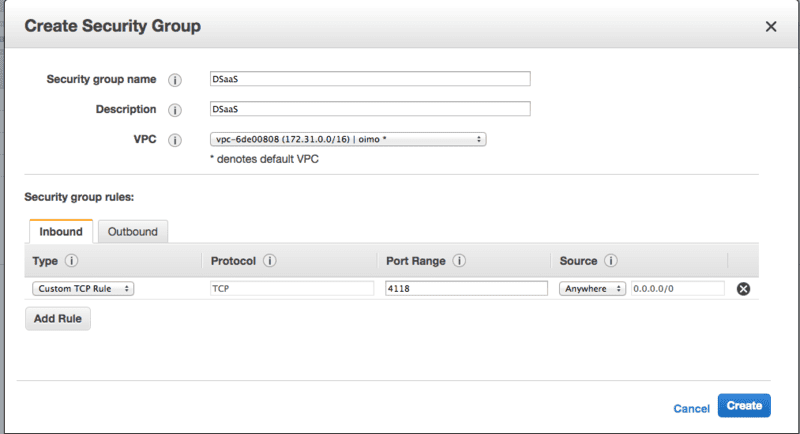

■2:ポート4118を開放しよう!

※ インスタンス(Agent)からのプッシュする場合は作業不要!

※ 2015/1/6追記

ポート4118を全開放するのでセキュリティの保たれた状況下では、利便性をとってDSaaSから有効化もできますが、ポート4118が全開放になるため、Agentからの有効化のほうがいいかも。

また、本ページ上部にリンク追加したのでそちらを参考に設定してもらえればいいかと思います。

- AWSコンソールからEC2を選択。

- EC2の左のメニューよりSecurity Groupを選択しましょう。

- Create Security Groupをクリック。

- 以下のようにSecurity Groupを設定しましょう。

※複数VPC作ってる場合は、DSaaSを導入したいVPCを選びましょう。

■3:Trend MicroのHPでDSaaSの無料トライアルに参加しよう!

- 以下のURLより"Free trial"をクリック。

- 出てきた入力フォーム各箇所をうめましょう。

※大小英字+数字を組み合わせましょう(もしかしたら記号もいるかも?)

Languageで日本語を選択しましょう。

ここで日本語選択しなくても、Managerの画面上で変更可能です- Managerの画面上の右上のユーザ名をクリック→ユーザプロパティ→Language。これを日本語にすればOK。

- アカウント作ると以下のメールが来ますので確認。

- ↓アカウントが作成された時点できます。

・Your Deep Security Account is Being Created - ↓サインインが成功すると送られてくるのかな。。?

・Deep Security Account Confirmatio

- ↓アカウントが作成された時点できます。

- 以下のURLよりサインインしましょう。

■4:ログインできたら!インスタンスをManagerに登録しましょう。

- タブ:"コンピュータ"→右ペインのより"新規"

- 以下の様に設定しましょう。

- ホスト

- "Public DNS" ※Public IPでもOK

- ポリシー

- Base Policy ※特に指定なければ。。

↓はそのままで!

セキュリティアップデートのダウンロード元 - 以上で登録されたと思います。

→ステータスが緑になって、管理対象(オンライン)になっていれば完璧。

■5:Deep Security Agent のアップデートをManagerから行いましょう。

- Managerのタブ:"コンピュータ"→登録したインスタンスをダブルクリック。

- 出てきたウィンドウの"概要"よりタブ:"処理"を選択。

- "ソフトウェア"の欄より"Agentのアップグレード"をクリックし、アップデートしましょう。

※2014/11/26現在"9.5.2.2044"にアップデートできるはずです。

おわりに

以上で、DSaaSの導入完了です。

あとは、無料期間が終わるまで弄りまくってください(´Д`)

尚、cloudpackでは、下記のAWSでDSaaSの運用監視するサービスもご提供しております。

AMIMOTO AMI DSaaSオプション – cloudpack(クラウドパック)

元記事はこちらです。

「DSaaS導入方法(linux版)」