内部統制推進室の小倉です。

アメリカのフィラデルフィアで行われている AWS re:Inforce 2025 に参加しに来ています。

本日参加したセッションの中から、

セキュリティインシデントへの組織的な向き合い方、そしてそれをいかにビジネスの成長に繋げるかという、

エンジニアに限らず、組織のセキュリティに関わる全ての方に向けて、セキュリティ危機管理をどのようにビジネスの価値に変えていくかという点に焦点を当ててセッション内容をお伝えしたいと思います。

APS224: How to reframe security events as a value-add

このセッションは「セキュリティ事象をいかに付加価値として再構築するか」という、セキュリティインシデントや継続的な状況をいかにして単なる障害対応で終わらせず、ビジネス上の「強み」や成長を促進する「アクセラレーター(accelerator)」に変えるかというテーマです。

多くの人はセキュリティイベントが発生すると、「もう終わりだ」「取り返しがつかない」とネガティブに捉えがちですが、このセッションではそれらの事象から学ぶことの重要性が強調されています。

インシデントからの教訓を活かし、セキュリティ体制の改善、チームの知識向上、将来の再発防止に繋げることが、変化し続ける世界での成長に不可欠だと示されました。

「午前3時のアラート」から「プロアクティブな解決」へ

セッションは「深夜の午前3時に携帯電話にアラートが届いたらどうするか?」という問いかけから始まりました。

多くの場合、私たちはベッドから飛び起き、即座に対応し、詳細を確認するために急ぐでしょう。これは正常な反応ですが、重要なのはその後の動きです。

セキュリティインシデントはゼロにはできませんが、重要なのは「リアクティブ(受動的)」に対応するだけでなく、「プロアクティブ(能動的)な解決策の特定」へと転換させることです。

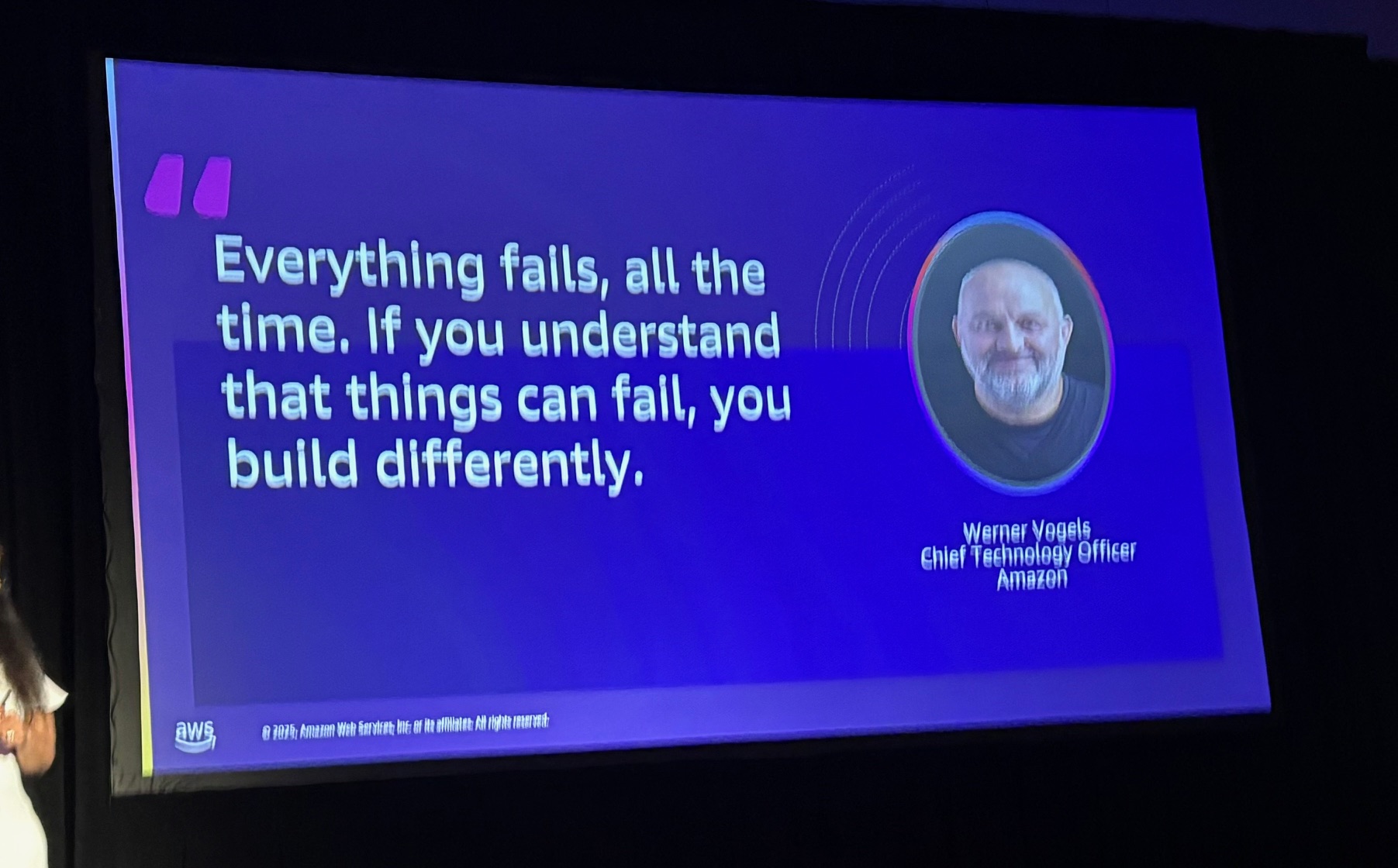

Amazon の CTO の言葉として「すべては常に変化し続ける。システムを進化させ、構築し続ける必要がある」というメッセージが紹介され、失敗は起こりうるという前提に立ち、そこから継続的に学び、システムを進化させ続けることが求められます。

セッションでは、日本の「金継ぎ」の思想も引用されました。割れた陶器を金で修復し、傷跡を美しいデザインとして見せるように、インシデントの経験(傷跡)は、組織をより価値ある、強固なものへと変えることができると例えていました。

危機を成長に変える「Correction of Error (COE)」メカニズム

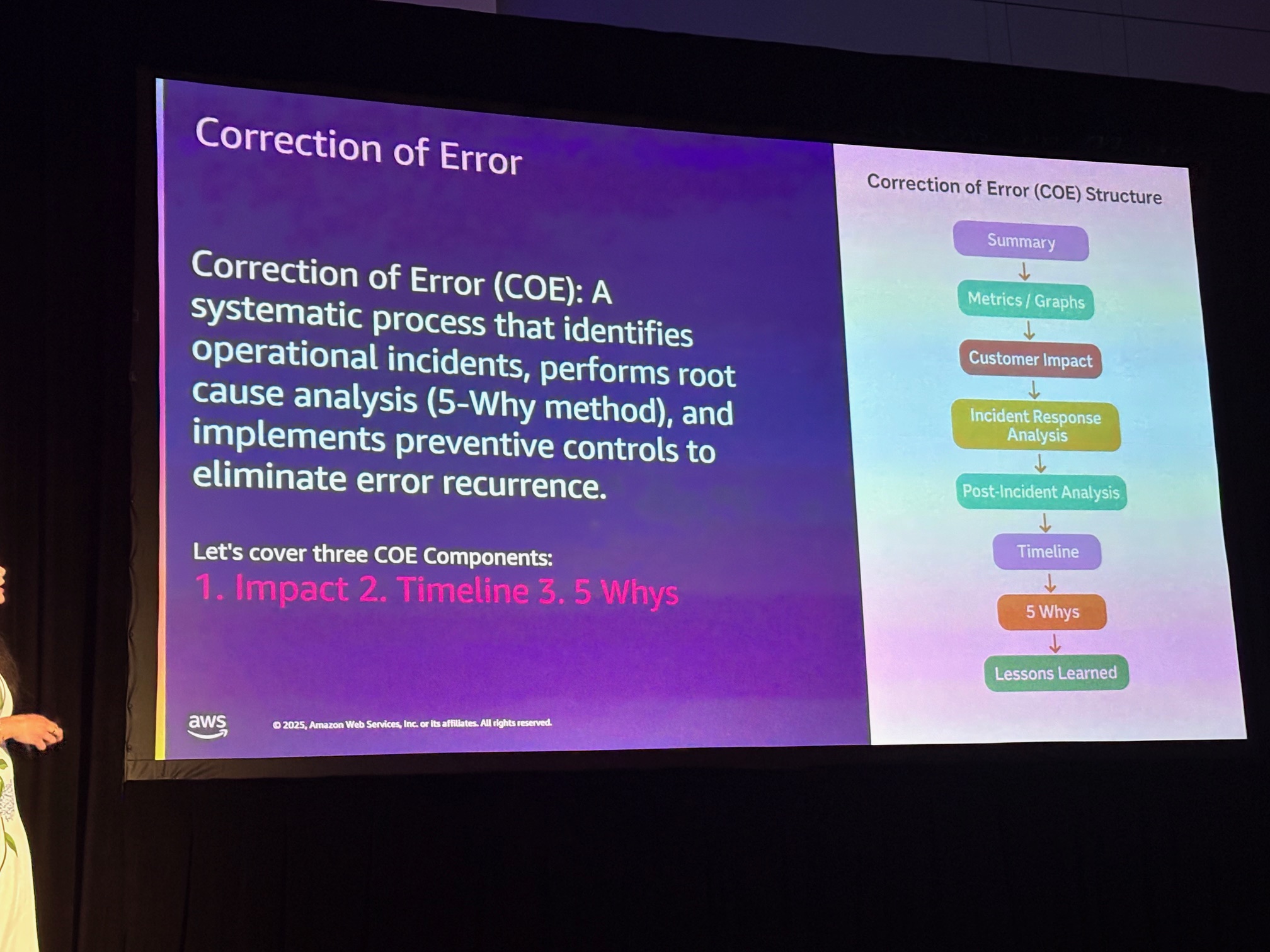

このセッションの核となるメカニズムが「Correction of Error (COE)」です。

COE とは、セキュリティインシデントが発生した際に、それを単なる失敗で終わらせず、組織全体で体系的に学び、将来の再発防止と改善に繋げるためのセキュリティ分野における教育と体系的な学習のためのメカニズムです。

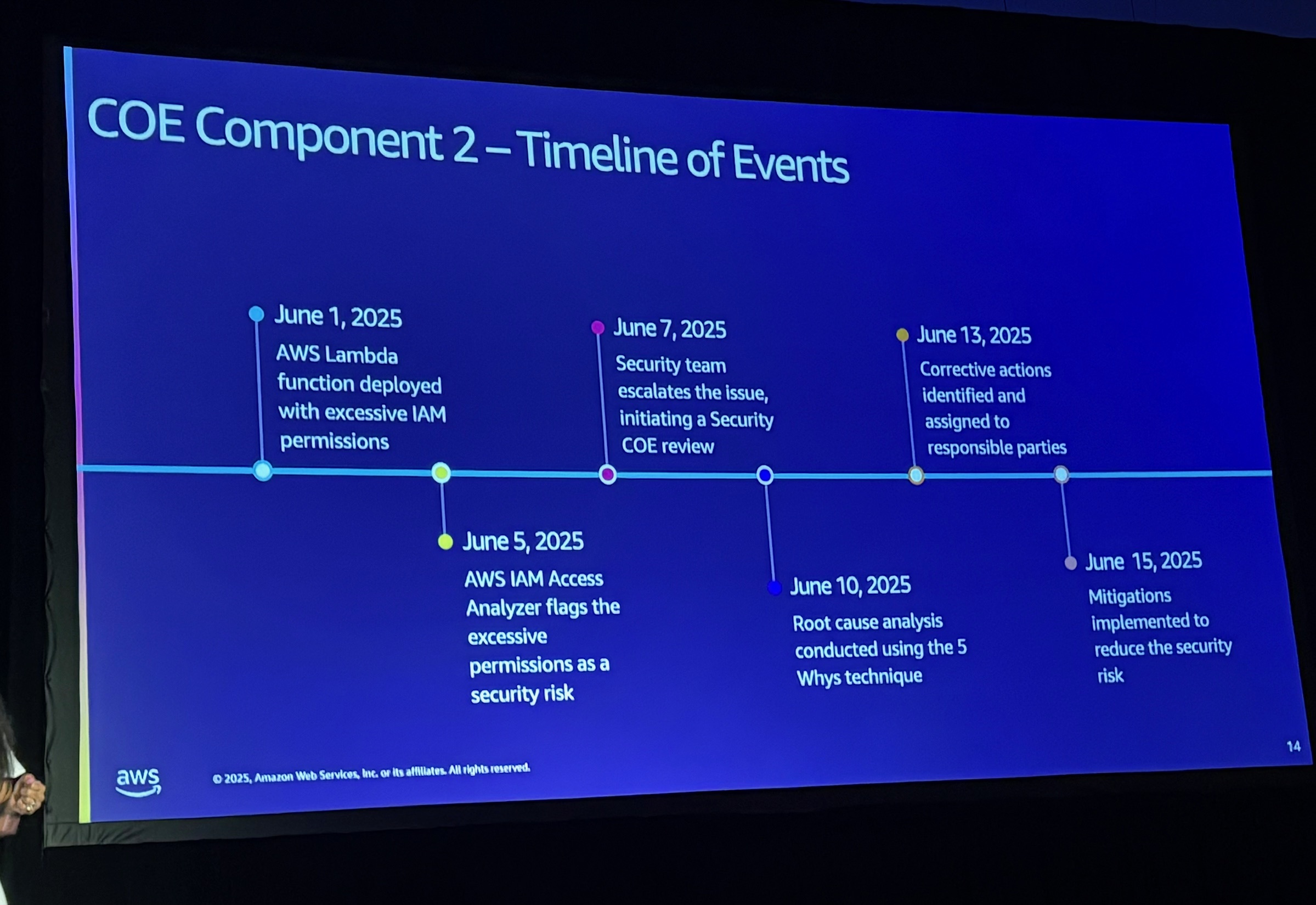

COE は、以下のような構造化されたプロセスです:

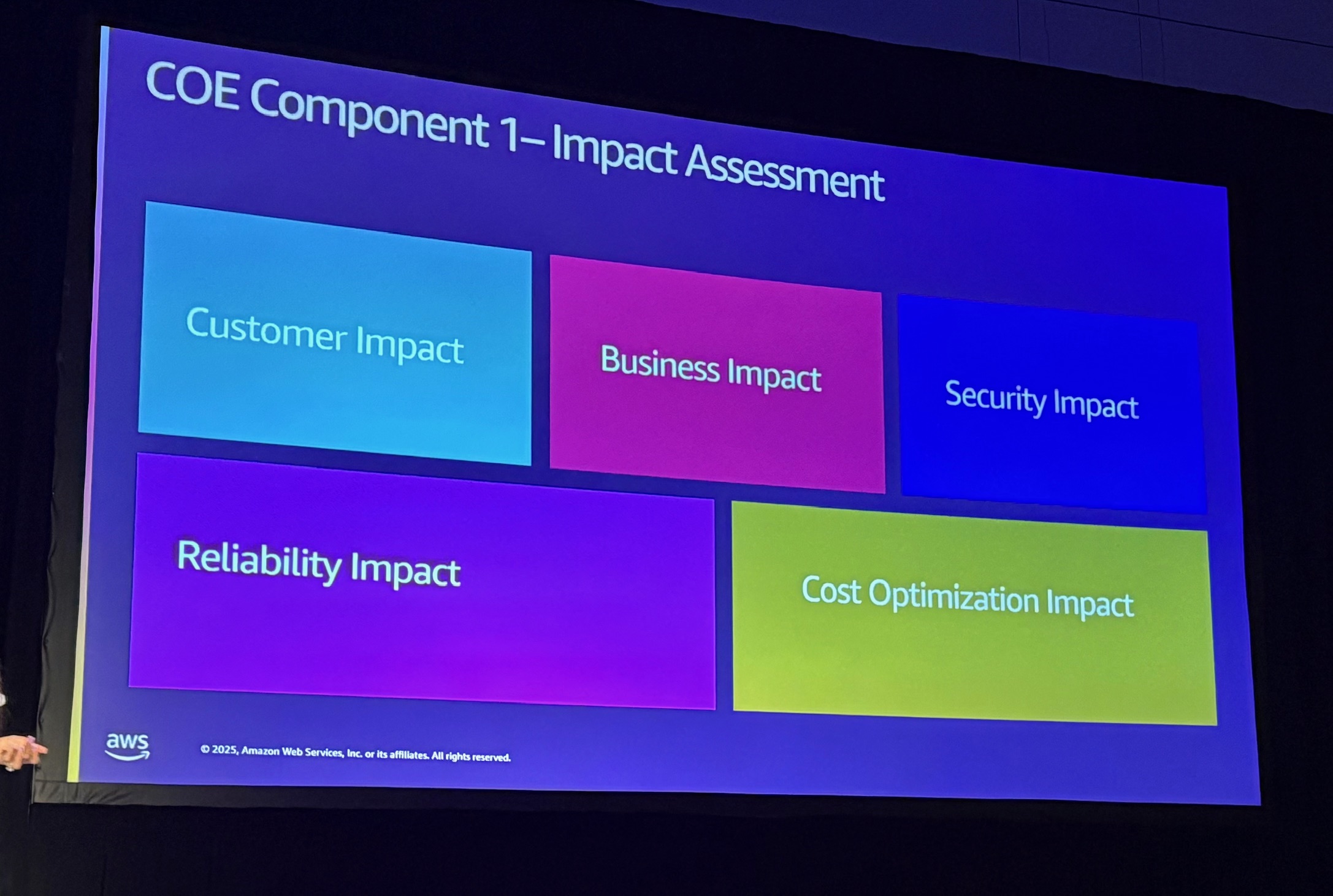

⚫︎ 影響の評価:顧客、ビジネス、セキュリティの観点からインシデントの影響を評価

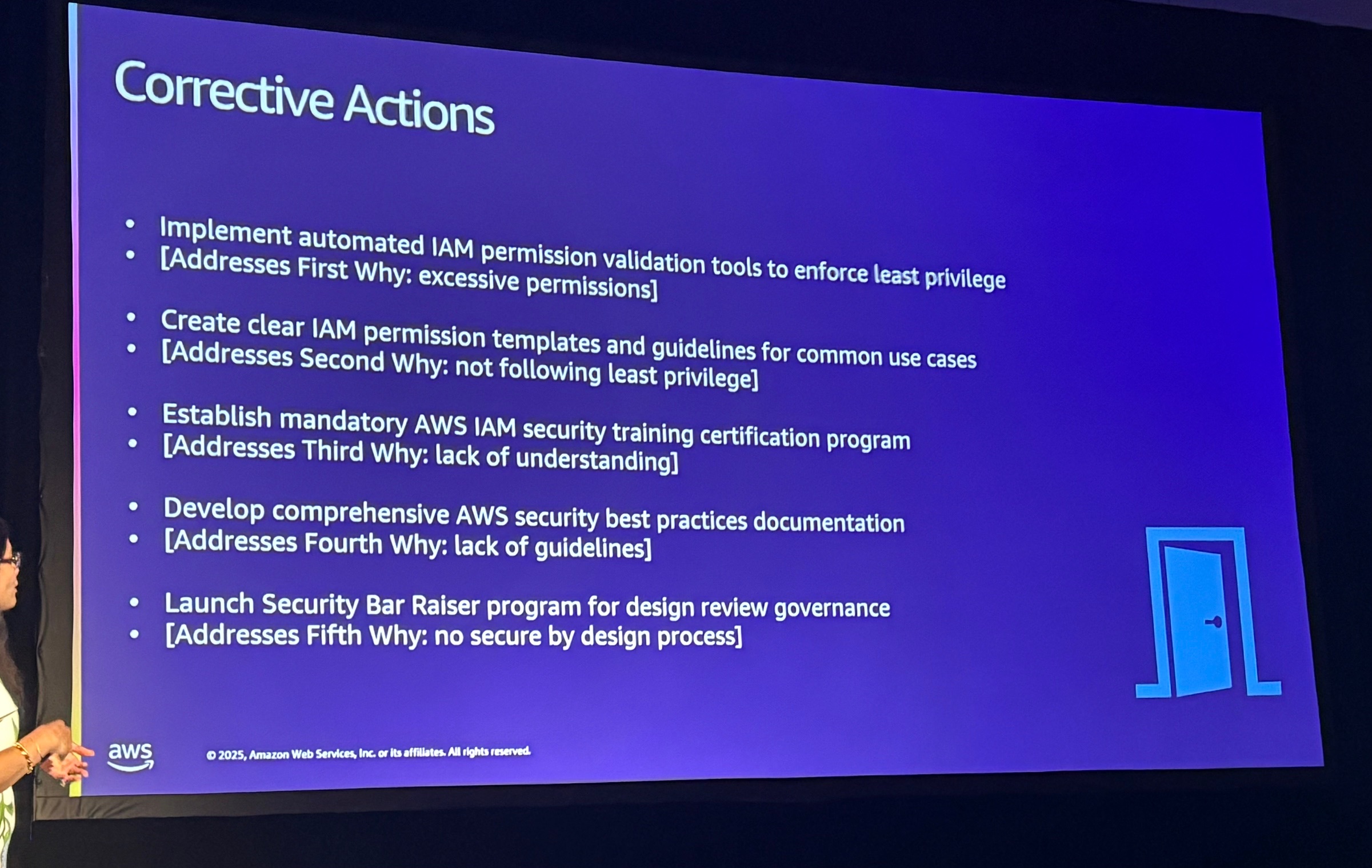

⚫︎ 是正措置と改善:具体的な改善アクションを定義、問題の検知時間と解決時間を短縮するための改善策の検討、従業員向けの包括的なトレーニング資料やガイドラインの整備

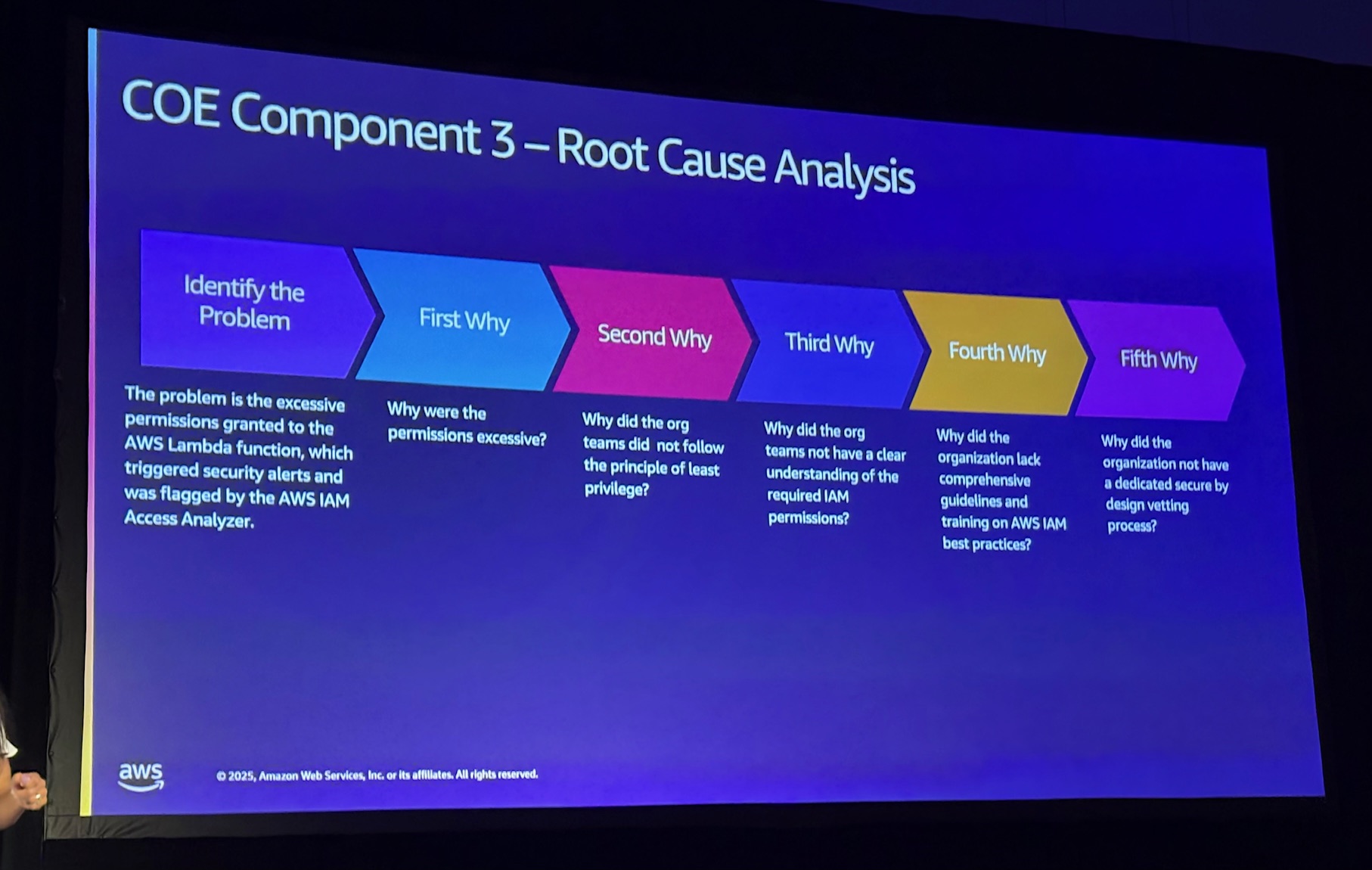

⚫︎ 根本原因の特定と分析:インシデントのトリガーが何だったのか、「5 Whys」のような手法を用いて、何がそれを引き起こしたのかインシデント原因を深掘り

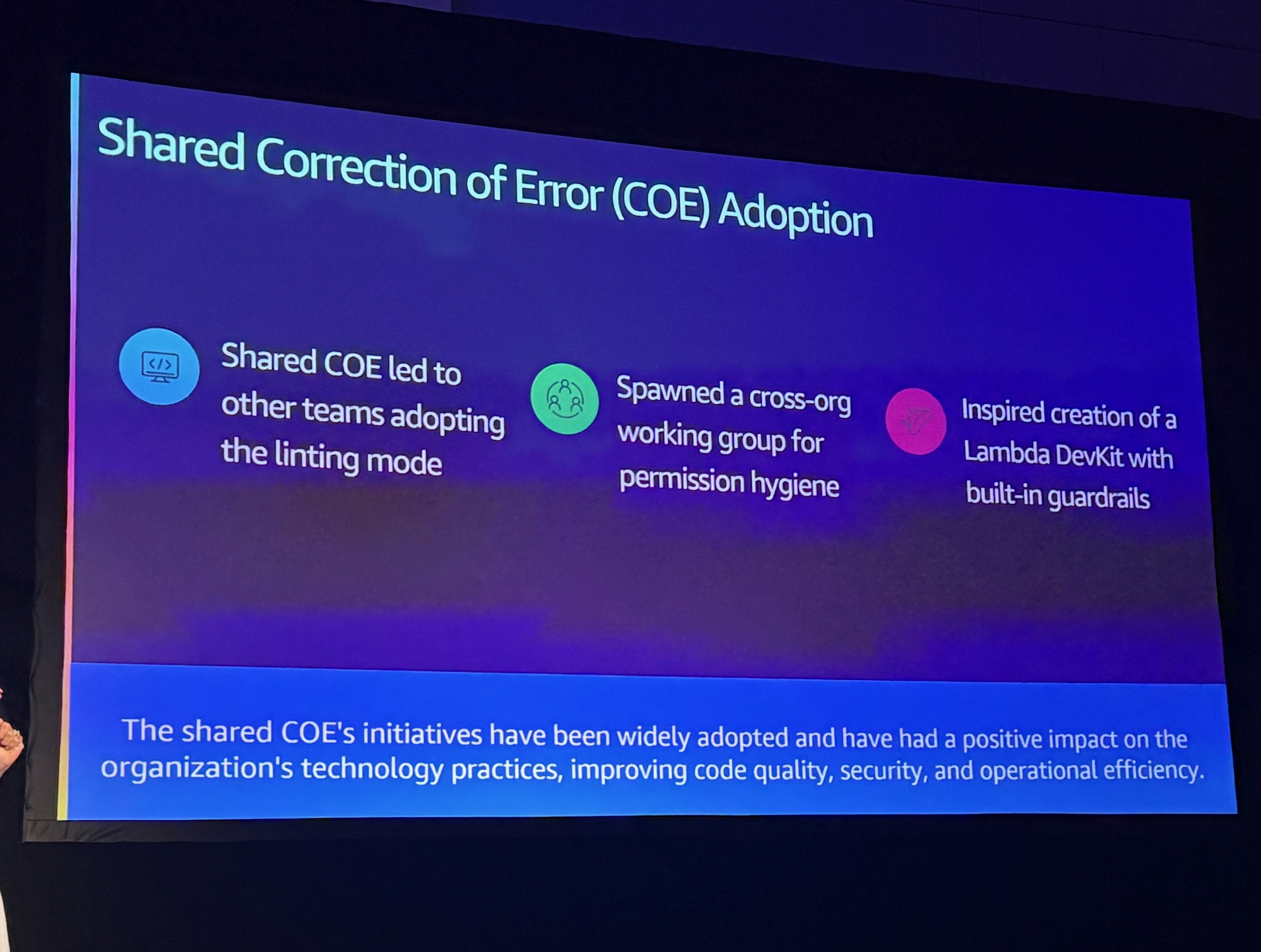

この COE メカニズムは、Amazon における信頼性維持の基盤であり、「運用の効率性」「イノベーション」「持続可能性」の橋渡しとなるものであると説明されました。チームがより良く運用し、プロセスを安定させ、ポジティブな状態を維持するために役立ちます。

まとめ

このセッションで語られたのは、単なる技術的な対策ではありません。インシデントを成長の糧に変える文化を組織に根付かせ、スケールさせていくための実践的なフレームワークでした。

COE というメカニズムを導入することで、セキュリティ対応が「その場しのぎ」で終わらなくなり、「学びと成長の機会」と「ビジネスを加速させる力」になり得る、そしてインシデントから得た知見は「組織全体の資産」にもなり得ると強く思いました。

インシデントを恐れるのではなく、より積極的に発見・報告し、組織全体のセキュリティ文化を醸成する上で非常に重要だと改めて認識しました。

AWS re:Inforceも2日目が終わり、はやくも明日は最終日です。

外と室内の寒暖差に身体がやられそうですが、最後まで元気に臨みたいと思います!