はじめに

ランサムウェアは、従来より大きな影響を与えています。

2026年の傾向としては日本企業が標的となり、その影響がビジネス継続にまで及んでいるという点が特徴的です。

参考

これらの攻撃に備える方法について、特にクラウド環境にフォーカスして提言を残します。

この記事では、主にクラウド全体でどのように備えていくかという上位レイヤーで議論します。

AWS 環境での具体的な対策方法については、別途公開される鈴木優さんの記事をご確認ください。

ランサムウェアの進化

データの暗号化

古典的なランサムウェアであれば、ビジネス上の重要データを人質にして身代金の請求を行います。

昨今の特徴としては、上記にプラスして個人情報などを人質に取ったり、システム破壊を行うなど、広範囲な攻撃が目立ちます。

多重脅迫

従来は、暗号化のみを脅迫材料にしていましたが、上述の通り昨今では『個人情報のリーク』、『DDoS 実施の脅迫』、『顧客やマスメディアへの暴露』など、多数の脅迫を同時に実施します。

複数の脅迫が実施されることを想定し、影響を認識することが重要です。

攻撃キャンペーン

これらは、一連のキャンペーンとして実施されます。

攻撃者が、特定の企業を標的として定め、多種多様な攻撃方法を同時に仕掛け、金銭獲得という目的のために大々的に活動します。

従来の対応

アンチマルウェア対策

従来の対策では、サーバーに EPP 製品や EDR 製品などのエンドポイントセキュリティ (アンチマルウェア等) を導入することが多くありました。

これは、古典的なマルウェアへの対策としては効果を発揮します。

アンチマルウェア製品は、ファイルやメモリ内をスキャンして悪意あるコードとの一致を確認します。

これにより、悪意あるコードの実行を阻止して環境を保護しています。

CSPM (クラウドセキュリティ態勢管理)

CSPM は、クラウド内の設定不備を検索して、設定不備などを検知します。

公開されたストレージや、公開されたデータベース、Firewall の設定不備などを検知して不正なアクセスが可能なポイントを制限することが可能です。

クラウド製品は、クラウド側の責任でプログラムの不具合や脆弱性が修正されますが、

クラウド製品においては脆弱性管理のように設定管理が必要になります。

CSPM は、クラウドの設定管理を行い、環境を保護します。

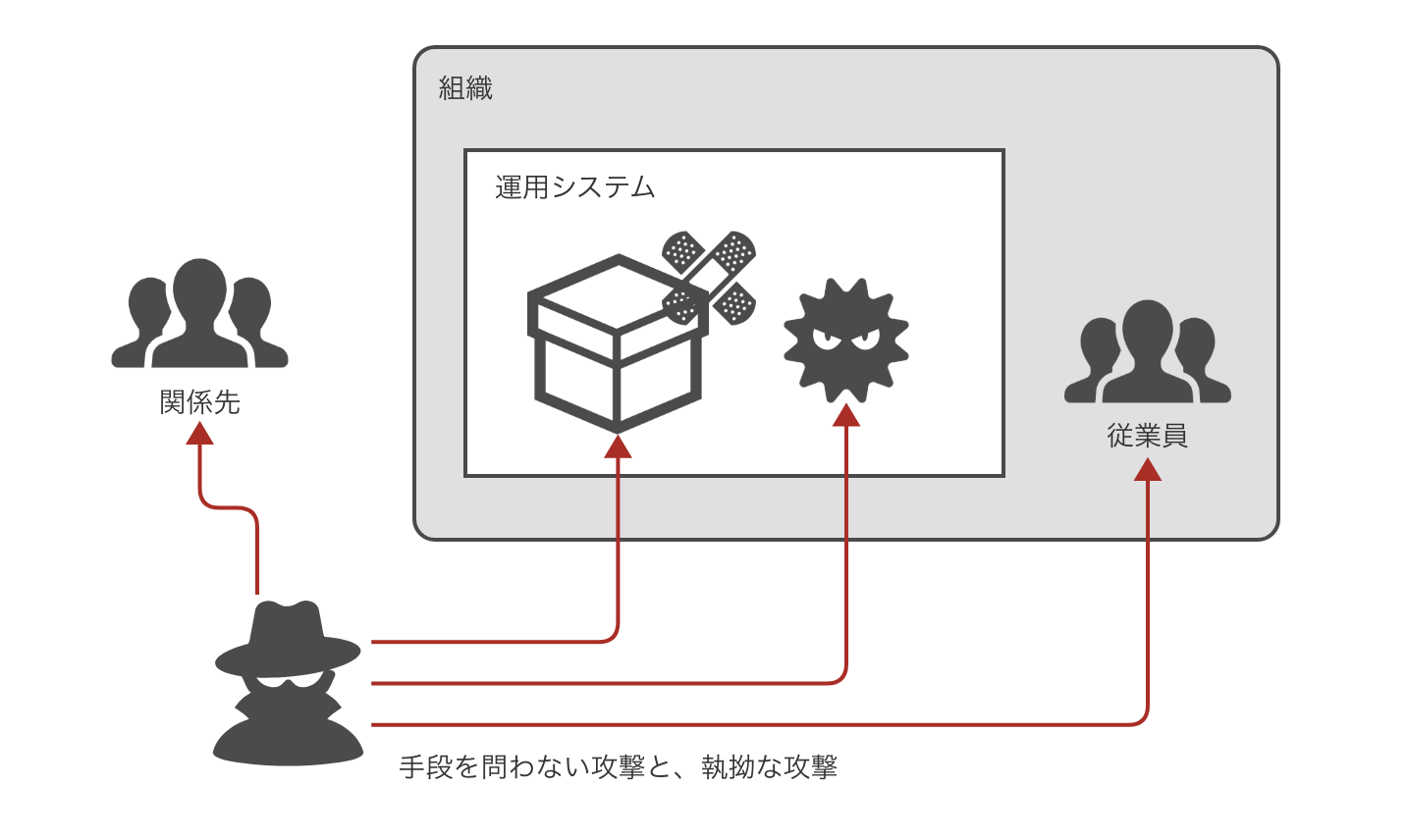

従来対策の限界

最近のランサムウェアは、多種多様な攻撃を組み合わせて侵入を試みます。

ファイルやメモリ内に痕跡を残さず、RPC (Remote Procedure Call) による処理実行を試みたり、ファイルレスマルウェアによる侵入、人を介したソーシャルエンジニアリングに至るまで、その攻撃手法は複雑です。

重要なことは、攻撃側にとって目的は『金銭を得ること』であって、特定手段にこだわる必要がないということです。

防御側が手薄になっている一点を狙って、多様なキャンペーンを仕掛けます。

ランサムウェア対策の提言

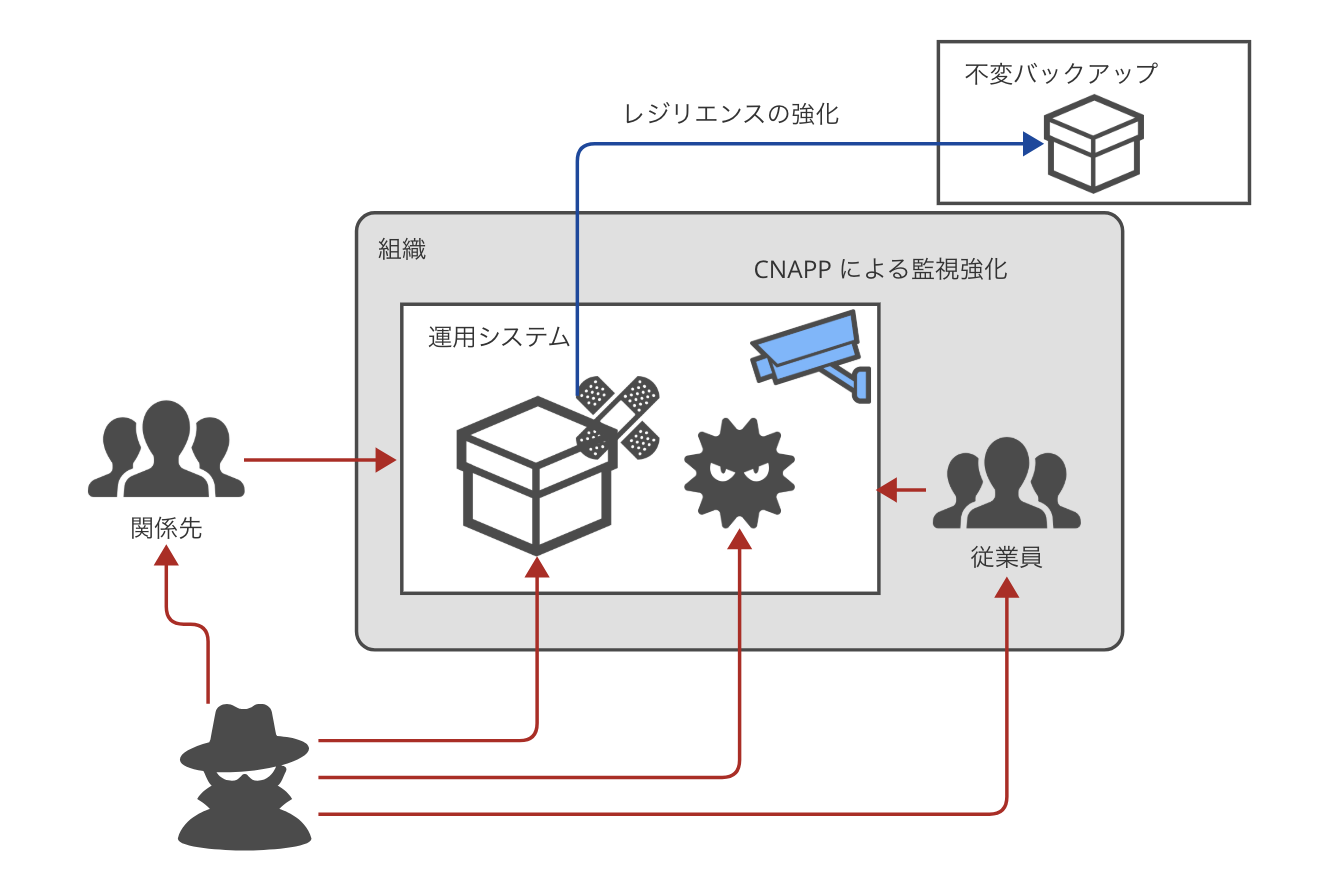

レジリエンスの強化

最初に提言したいことは、レジリエンス (回復力) の強化です。

すべてのセキュリティ製品は完璧な保護を提供できません。

しかし、ビジネスが止まること自体は絶対に避けなければならない目的です。

相反する2つの状況を解決するための手段が、レジリエンスの強化です。

これは、システムがどうしようもない状況 (ランサムウェアによる破壊など) になった際に、既存環境を全て捨てて新しい環境でビジネスを回復する力です。

クラウドの技術や、オープンな規格を組み合わせることでレジリエンス強化を図ることが可能です。

具体的には、以下のような技術活用を検討してください。

IaC (Infrastructure as Code)

IaC は、クラウド環境の構成を『環境が定義ファイル (コード)』で実現する方法です。

クラウド構築は、コンソール画面を使って構築することも可能です。

しかし、コンソールを用いてエンジニアが構築した環境は、属人化しやすく、緊急時の再現性を担保することが困難です。

攻撃を受けた際に、他の環境に移行することが難しくなってしまいます。

IaC は、環境がコードとして保存されているため、コードの再実行で環境が復元されます。

これは、同一クラウドの別環境に低コストで移行するために必要となります。

攻撃者が管理者権限を乗っ取った場合、その『環境』自体が汚染されている可能性があります。

IaC があれば、『完全にクリーンな別のアカウントに、数時間で全インフラを再構築する』という強力な対抗策が選択できます。

これらの保護を確実とするためにも、GitHub などを用いた安全な IaC コードの管理を併用してください。

コンテナ活用

コンテナは、Image ファイルとして必要な環境を構築し、利用する方法です。

Linux の構築は、CLI でコマンドを発行し構築することも可能です。

しかし、クラウドの場合と同様に、エンジニアが行った構築は属人化しやすいです。

Linux をコンテナとして管理する場合、Image ファイルは定義ファイルから構築されるため再現性があります。

これにより、攻撃を受けて Linux などが破壊されても、別の環境で Image の再構築が可能となります。

Kubernetes 活用

Kubernetes は、大規模なコンテナ展開を自動化するオーケストレーターです。

Kubernetes を用いることで、コンテナの起動や停止、スケーリングなどを自動化できます。

ビジネスアプリケーションで必要となるバッチ実行や、負荷分散なども Kubernetes 内で実現可能です。

インフラ管理とアプリケーション管理は別部署で行っている企業も多いと思います。

その場合、レジリエンス対策がどちらの担当となるか担当分けが難しくなると想定できます。

Kubernetes は、Helm ファイルという定義ファイルによって構築可能です。

クラウドに関する全体の構成を IaC で定義し、アプリケーション実行環境は Helm で展開するという役割分離が可能です。

ビジネスアプリケーションの場合、Kubernetes の活用も検討してください。

アプリケーションの迅速な復旧に対して、コンテナオーケストレーションは強力な武器になります。

データ保全

ランサムウェア対策の場合、データ保全も必要です。

企業におけるデータはクラウドストレージやデータベースに存在していると思います。

これらの安全な保管について、記述します。

クラウドストレージ

ストレージサーバーは、Amazon S3 や Google Cloud Storage などのサービスとして利用可能です。

大規模なバイナリデータ (blob) ファイルの保管に特化しているため、定義ファイルや顧客の画像、動画を保管するなどの用途に用いられています。

バージョニング

クラウドストレージでは、バージョニングという機能を有しています。

これは、ファイルの変更を上書きではなく、新しいバージョンの追記として保管します。

ランサムウェアによる被害では、クラウドストレージのデータを改変することもあります。

バージョニングを有効化することで改変に対して過去バージョンを利用して復元を行うことが可能です。

クラウドストレージに顧客の情報を保管していた場合、データの消失はビジネスの継続性に影響を与えます。

バージョニングを有効化して、攻撃やオペレーションミスに備えてください。

不変バックアップ

クラウドストレージは、バージョニングを行ったとしてもバージョン指定をして削除する事が可能です。

不変バックアップは、これらの削除を一定期間禁止します。

不変バックアップをクラウド側で有効にすることで、ランサムウェアは過去のバージョンを削除できません。

そのため、改変されたとしても過去のバージョンから安全に復元することが可能となります。

特に、root 権限などの強力な権限を攻撃者が取得したことも想定し、管理者でも変更、削除ができない不変バックアップとして取得することが重要となります。

データ暗号化

攻撃者は、データを取得してそれを攻撃材料とすることが考えられます。

クラウドのデフォルト暗号化は、ストレージに対するアクセス権があれば復号できることが一般的です。

これでは、攻撃者によるデータの詐取が成功する確率が高くなります。

クラウドでは他に鍵管理サービス (KMS) として強固な鍵管理サービスも提供されています。

このようなサービスを活用することで、鍵の管理やアクセス権管理を安全に実施可能です。

多重脅迫 (データの暴露など) に備え、顧客の機密情報などの機微データに対してはより安全な鍵管理の活用を検討してください。

万が一データが外部に流出したとしても、鍵が安全な場所で管理されていれば、攻撃者はデータを解読できず、暴露の価値を無効化できます。

マルチリージョン・レプリケーション

ランサムウェアにより、認証情報が破壊されるとバージョニングを含めた情報にアクセスできなくなる恐れがあります。

データのアクセス性の担保は、特にバックアップデータにおいて重要となります。

ビジネス継続性を考えた場合、特定地域の大規模障害 (リージョンダウン) に対する回復も検討する必要が出てきます。

クラウドストレージのデータに対する可用性を担保するためにマルチリージョンレプリケーションを検討してください。

地理的・論理的に別れた別環境でデータを保全している場合、メインの環境が破壊されたとしてもデータに対する可用性が担保できる可能性は高くなります。

データベース

クラウド上のデータベースとして、Amazon Aurora や Cloud SQL などのサービスが利用されています。

ランサムウェアや SQL injection などの攻撃に備える運用が必要です。

PITR (Point in time Recovery)

PITR は、特定の時間に対するリカバリです。

データベースのバックアップの場合、多くの場合は 1日や 1週間などの一定期間で行われます。

ランサムウェアによる被害などを受けた際に問題になるのは、バックアップデータが古すぎるという問題です。

ビジネスは、常に動き続けています。

スナップショット的なバックアップだけでは、最新の情報から古すぎて影響が大きくなりがちです。

PITR を併用することで、攻撃を受ける直前の特定ポイントまで時間指定で復元できる可能性が高くなります。

世代管理

バックアップの世代管理も同様に重要です。

バックアップに対する期間は、攻撃を検知して復元処理が完了する時間に対して最低限必要となります。

最近の攻撃傾向として、遅延型の攻撃もみられます。

侵入後しばらく潜伏し、バックアップなどを汚染したあとに攻撃を仕掛けるタイプの攻撃です。

例えば、機器故障に対するバックアップでは入れ替えに最低限必要な 2世代などのバックアップも考えられます。

しかしこれは、ランサムウェア対策として考えた場合には十分ではありません。

遅延型の攻撃も想定して、十分に復元可能なバックアップ世代を検討してください。

マルチリージョン・レプリケーション

クラウドストレージと同様に、データベースもマルチリージョンレプリケーションが求められます。

攻撃者が環境に対するアクセス情報を破棄したとしても、バックアップに安全にアクセスできるように他環境へバックアップを退避させることが重要です。

CNAPP (Cloud Native Application Protection Platform)

レジリエンス強化や、データ保全が、深刻な被害を受けたあとの回復方法であるなら CNAPP は、平時の保護と検出を可能とします。

いくら完璧なレジリエンスとデータ保全があったとしても、攻撃を正しく検知できなければ意味がありません。

CNAPP は CDR (Cloud Detection and Response: クラウド上の検出と対応) や CWP (Cloud Workload Protection: クラウドワークロード保護) などの保護が可能です。

これらは、従来のアンチマルウェア製品とことなり、振る舞いを検知することが特徴です。

クラウドログや、ワークロード内のシステムコールといった、すべての動作を記録して、それが攻撃を示していないかについて検出と保護を行います。

CNAPP 製品を活用することで、自社が攻撃キャンペーンの標的になっていないか確認が可能です。

インシデント対応、復旧訓練

ここまで紹介した対策を実施した上で、さらに日々の訓練が重要になります。

IaC 化しただけで、環境で構築ができなければ意味がありません。

データ保全を行っても、ビジネス継続に必要なデータが欠けていれば意味がありません。

CNAPP を入れただけで、攻撃を認識して復旧の判断が出来なければ導入の意味がありません。

訓練は、これらの対策の不備を検知して、ビジネスを再開するにあたって十分な対策が取れることを確認するために必要です。

訓練では、環境を復元してビジネスを再開するにあたって阻害となる要因を特定することが重要です。

- IaC による構築は問題なく可能か

- データはビジネスで必要な粒度で復元できるか

- 攻撃を検知して、復帰する社内プロセスは適切か

- エンジニアのスキルは十分か

- システム全体の復帰にかかる時間は許容範囲内か

網羅的に検証することが重要となります。

まとめ

ランサムウェアの被害は、影響を『災害レベル』で考えなければなりません。

セキュリティ製品を入れて終わりではなく、セキュリティ製品で守る、CNAPP で検出する、レジリエンスの強化やデータ保全を行う。それらを訓練で確認する。

すべてが揃って、ランサムウェア対策が取れていると自信を持って発言できるといえます。

それぞれの対策を点で考えるのではなく、『事業継続』という面で対策を行ってください。

| 従来の認識 | 最新の認識 | 備考 | |

|---|---|---|---|

| ランサムウェア影響 | システム停止影響 | ビジネスの継続不可 | より甚大化 |

| 攻撃内容 | ファイル暗号化 | データ漏洩等も含む | 多重脅迫が一般的 |

| 防御方法 | セキュリティ製品導入 | レジリエンスの強化 | 完璧な保護は不可能 |

| バックアップ | 故障に備える | 攻撃を無効化する | 不変バックアップが必要 |

| 復旧方法 | 手動による再構築 | コードによる自動デプロイ | 復帰の高速化 |

| 監視方法 | メトリクス監視 | 振る舞い検知 | 攻撃も監視する |

![[Linux] sshでGSSAPIを使ったシングルサインオン(SSO)](https://iret.media/wp-content/themes/clp_media/img/common/home-thumbnail_360x240.png)