はじめに

先日、S3 バケット内のファイルに対するマルウェア対策製品である「Cloud Storage Security Antivirus for Amazon S3」を試す機会がありました。

今回はその導入方法や使用感などを共有します。

Cloud Storage Security Antivirus for Amazon S3 とは

製品の概要

Cloud Storage Security 社が提供する、S3 バケット内のファイルに対するマルウェア対策製品です。

https://cloudstoragesec.com/aws-antivirus

S3 バケット内にアップロードされたファイルを対象とし、スキャンを行います。

オブジェクトストレージ内のファイルへのセキュリティ対策として、USでは結構人気があるようです。

Cloud Storage Security

Cloud Storage Security は、クラウドのストレージに関するセキュリティに強みを持ったセキュリティ製品を展開する会社です。

https://cloudstoragesec.com/about

料金

料金体系はこちら。

使った分だけ支払う体系で、30日間の無料トライアルがついてきます。

AWSマーケットプレイスでの提供ですので、AWS利用料金と一緒に請求されます。

これ以外に、サービスを稼働させるために必要な Amazon ECS 等のリソース分の料金は別途必要です。

導入

導入方法や使用方法はヘルプドキュメントにまとめられていますので、こちらを参考に検証していきます。

言語は英語のみで、日本語には対応していません。

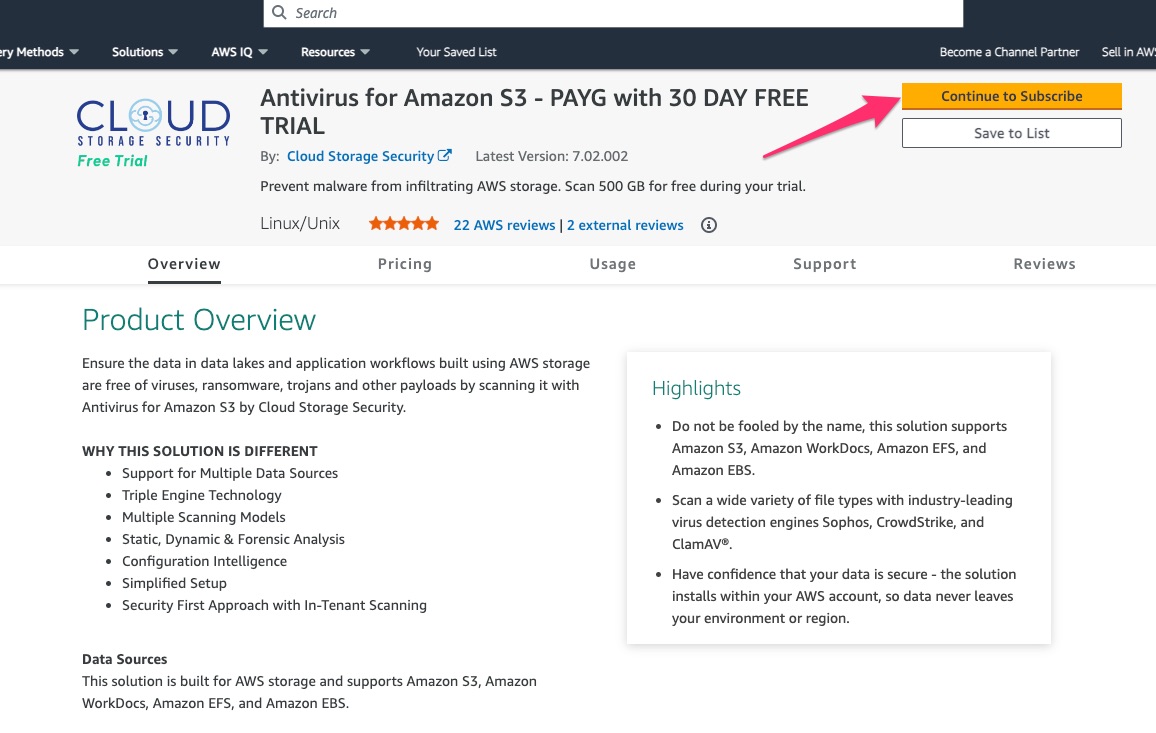

サービスのサブスクライブ

製品の利用を開始するため、AWSマーケットプレイス上の製品ページからサブスクライブします。

「Continue to Subscribe」をクリックします。

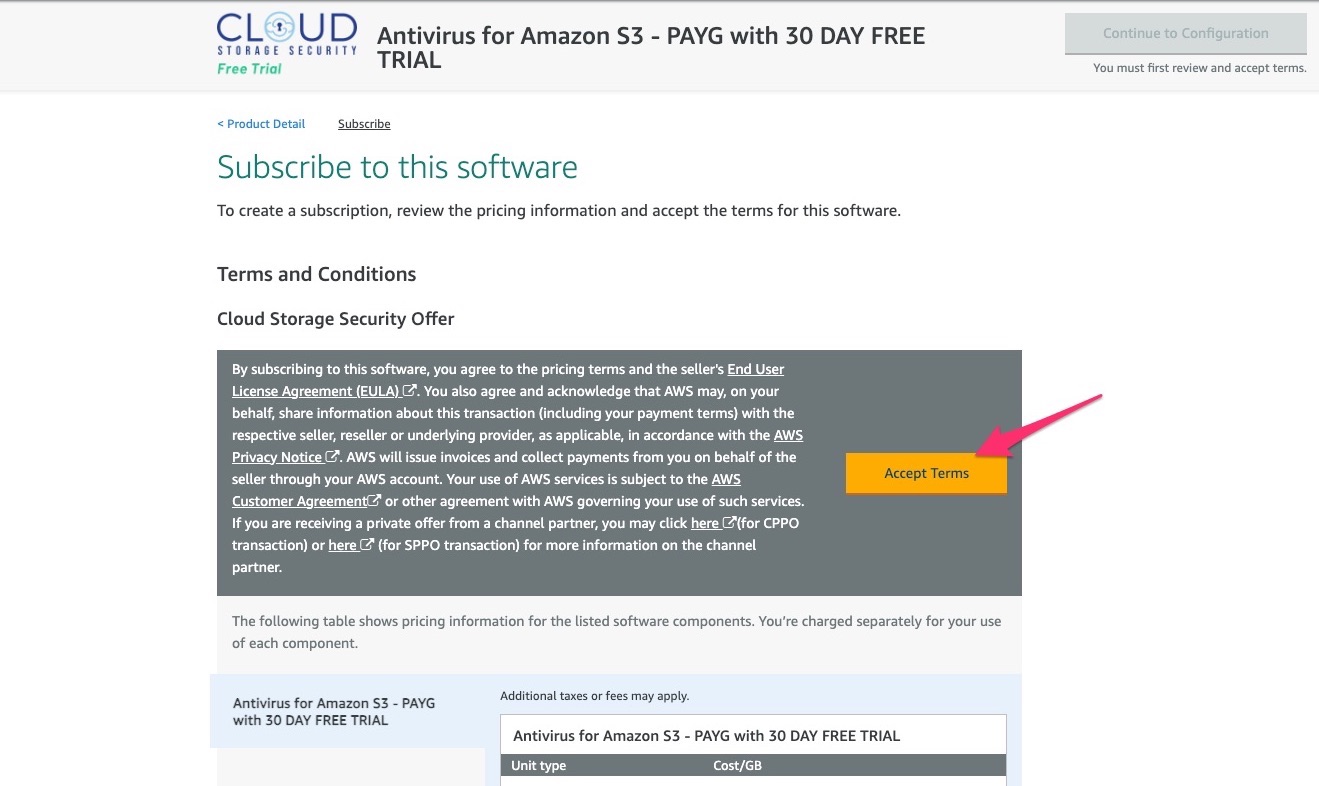

「Accept Terms」をクリックします。

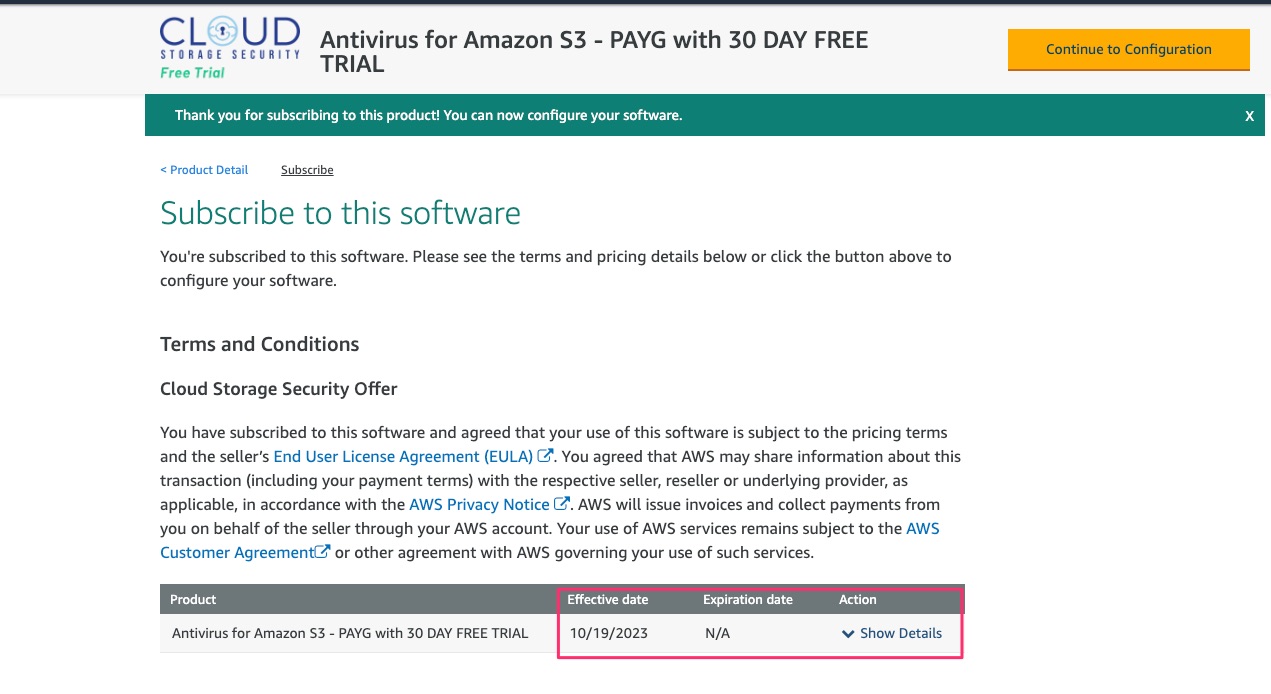

「Effective date」が更新されたらサブスクライブ完了です。

デプロイ

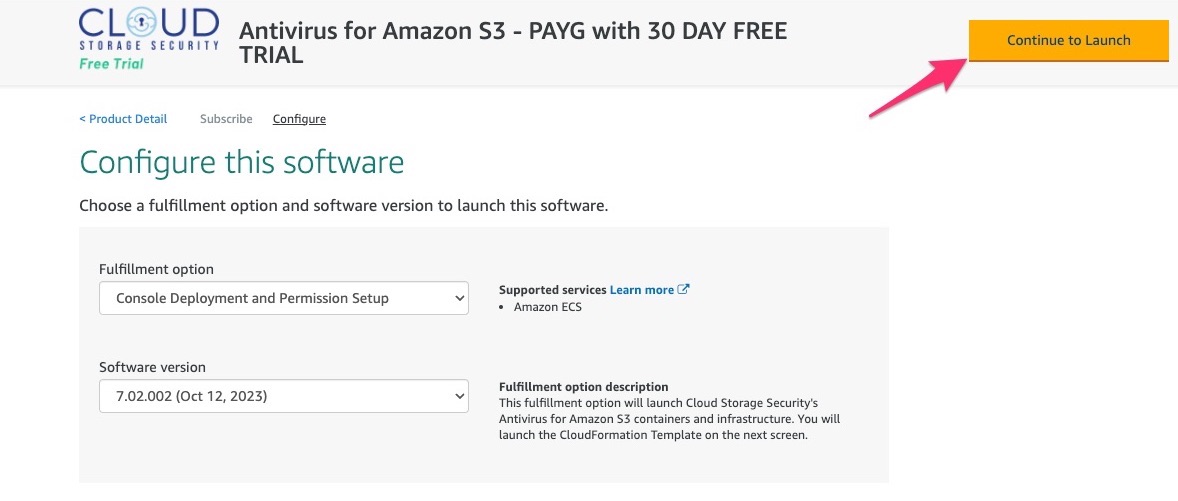

続いて、デプロイを進めていきます。

デプロイされるアーキテクチャの概要はこちら

コンソールやエージェントが稼働する ECS Fargate、その他のリソースがデプロイされます。

ECS を展開する VPC は事前に用意しておく必要があります。

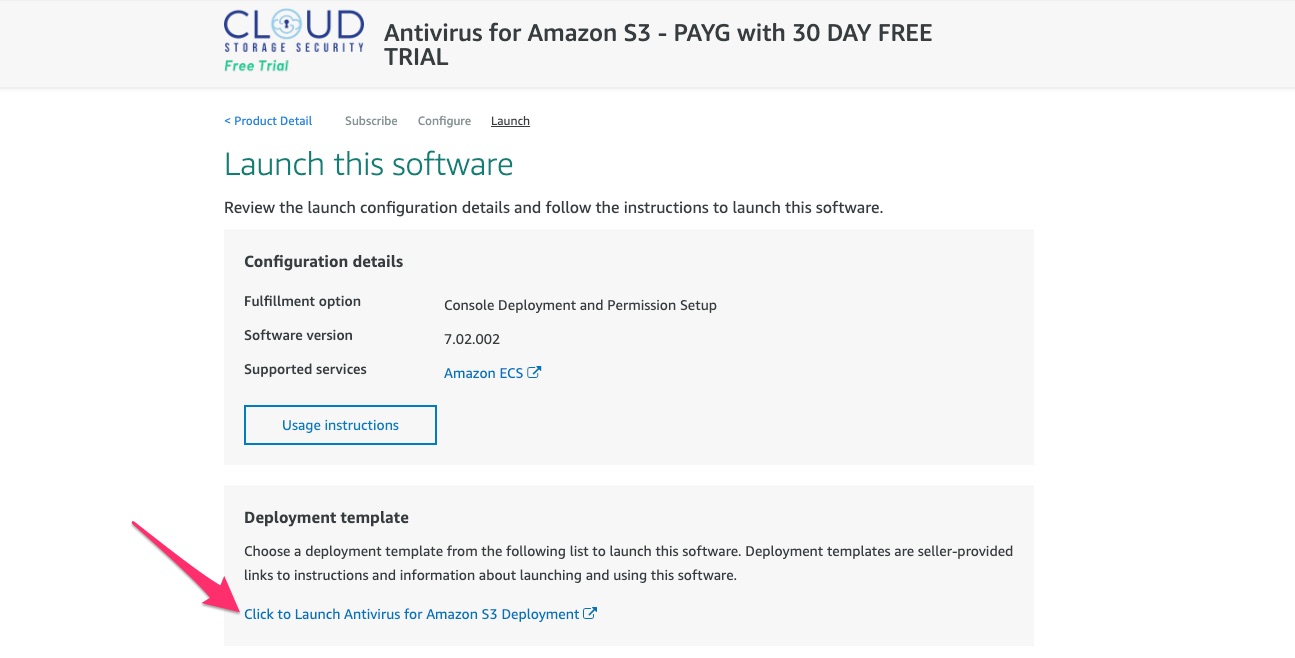

「Continue to Launch」をクリックします。

バージョンはデフォルトで最新になっています。

「Click to Launch Antivirus for Amazon S3 Deployment」をクリックします。

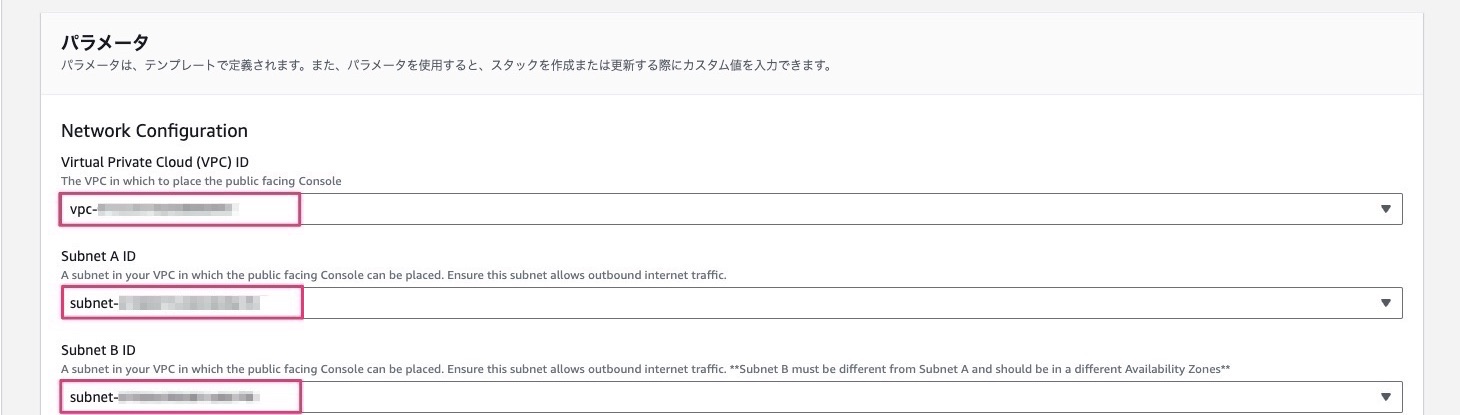

CloudFormationが起動するので、必要なパラメータを設定し、CloudFormationスタックを作成、サービスをデプロイします。

今回は必須になる項目のみ設定しています。

- VPC

- Subnet

- VPC Security Group CIDR Block

ログイン

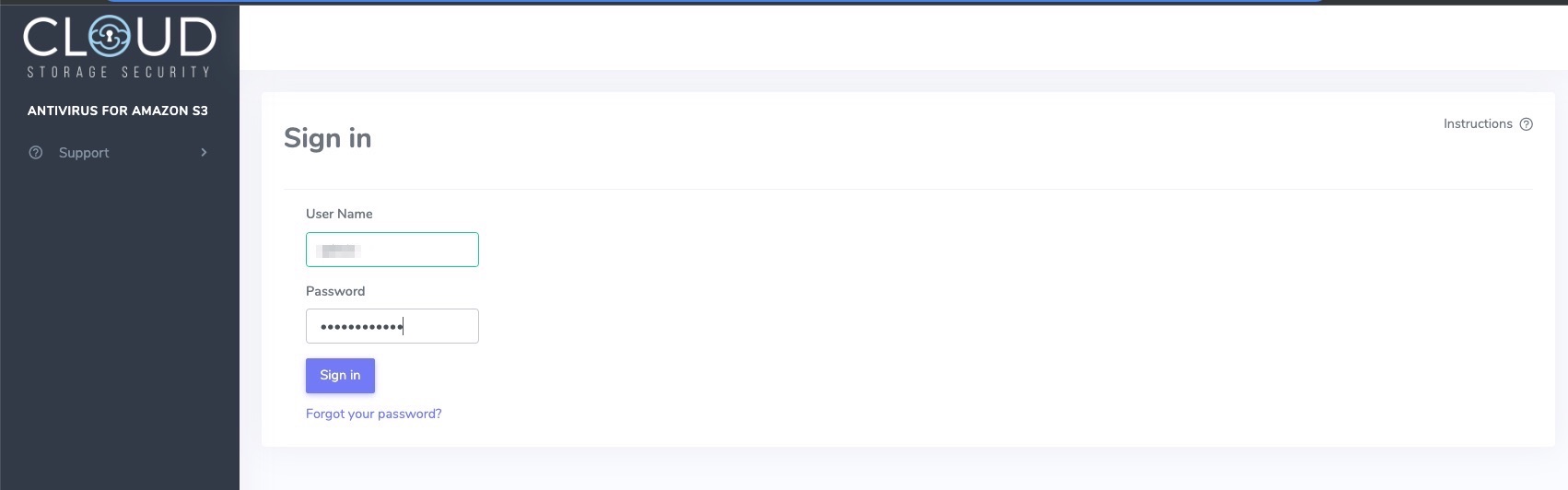

デプロイが完了するとCloudFormationのパラメータで設定したメールアドレスアドレス宛にメールが届きます。

メール内のリンクをクリックし、コンソールへログインします。(初回ログイン時はパスワード設定が必要)

設定・スキャンの検証

スキャンの概要についてはこちらに記載があります。

主に下記のパターンでのスキャンタイプに対応しています。

- イベント駆動型スキャン

保護を有効化したバケットに対しオブジェクトが追加されたタイミングで、対象のオブジェクトをスキャンします。 - API 駆動型スキャン

APIを介して、オブジェクトがバケットに書き込まれる前にスキャンします。 - レトロスキャン

指定したバケット内の既存オブジェクトを対象とし、スキャンします。 - オンデマンドスキャン

管理コンソールから手動でスキャンを開始します。 - スケジュールスキャン

スケジュールを設定し、そのスケジュールに基づいてスキャンを開始します。

この中のイベント駆動型スキャンとスケジュールスキャンについて、コンソールから設定を行い、マルウェアのスキャンを検証していきます。

検証はEICARテストファイルを使って行います。

イベント駆動型スキャン

バケットを選択し、Turn On Event AV をクリック。イベントスキャンを有効化します。

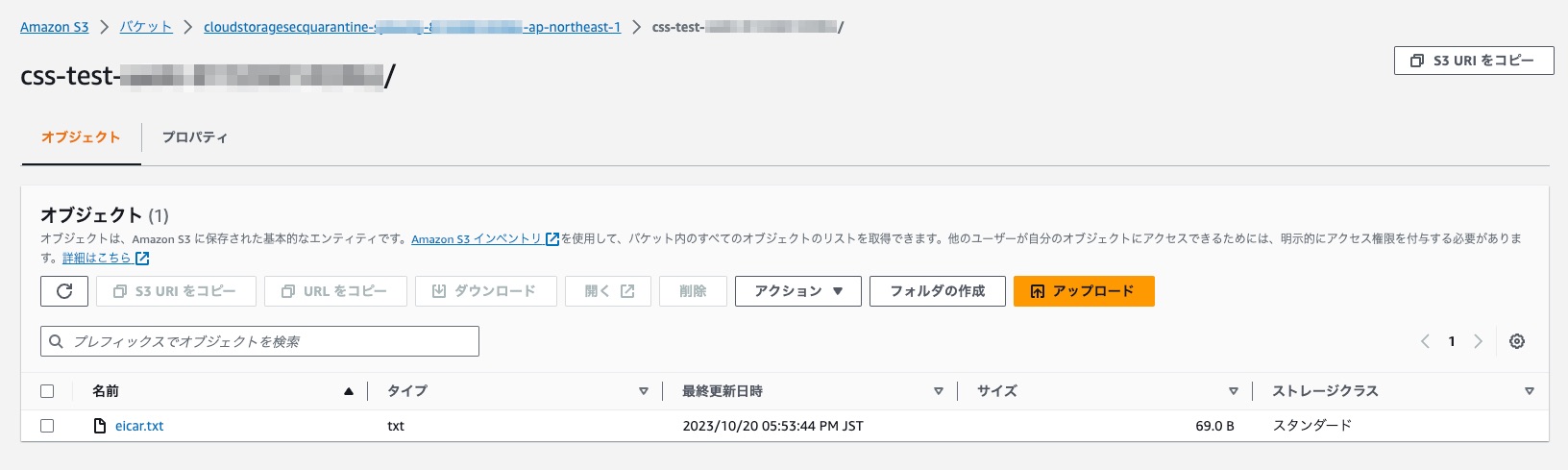

対象のS3バケットへ、検知されるファイルをアップロードします。

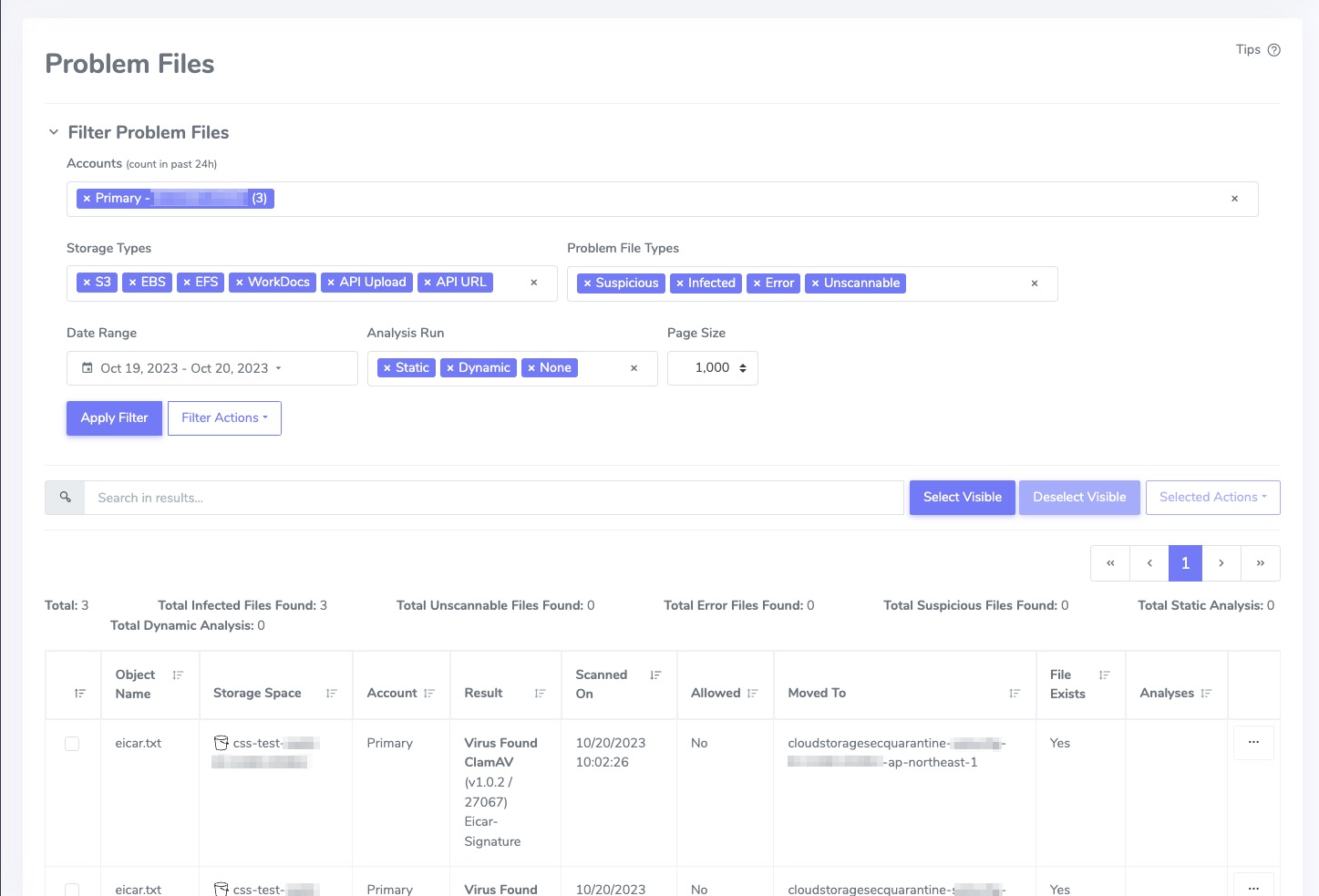

しばらく経つと、マルウェアとして検出されたことがコンソール化か確認できます。

検知されたファイルは、隔離バケットに格納されます。

スケジュールスキャン

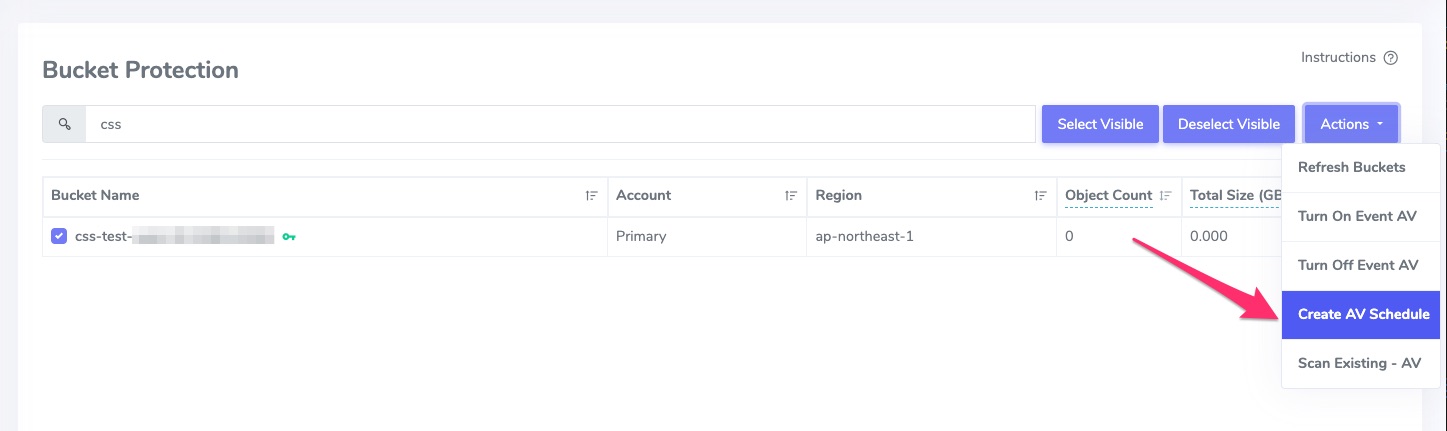

バケットを選択し、Create AV Schedule をクリックします。

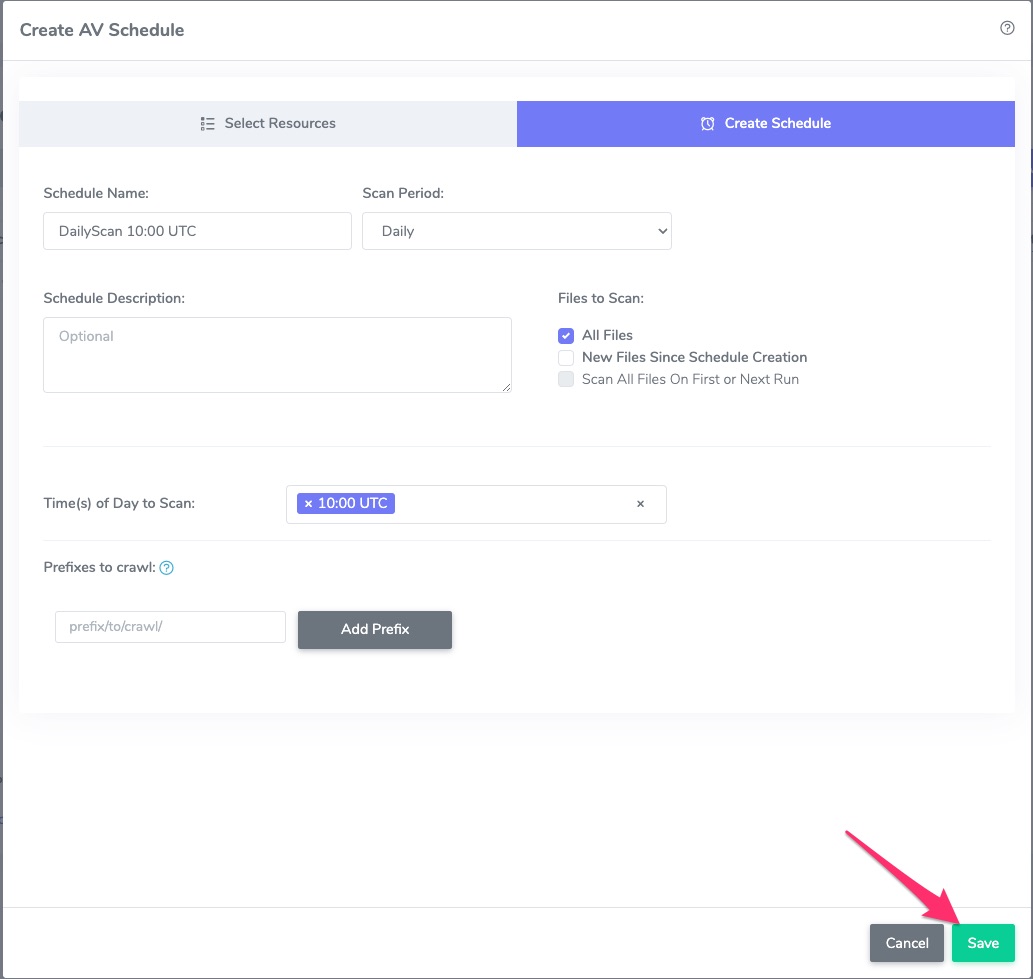

スキャンのスケジュールを入力し、Save をクリックします。

スケジュールのページで、設定したスケジュールをActivateします。

指定したスケジュールでスキャンされ、同様にマルウェアとして検出されたことが確認できます。

使用感

導入の容易さ

マケプレでサブスクライブし、CloudFormation でデプロイするだけなので、導入は非常に簡単です。

気軽に導入できます。

操作感

コンソールはシンプルでわかりやすいです。

一連の機能を検証していく中で、ヘルプドキュメントを見ながらの操作で特に詰まるところはありませんでした。

その他

ひとつのライセンスで複数のAWSアカウントのバケットを管理することができます。

(AWSアカウント毎に ECS をデプロイする必要はありません。)

多くの企業は複数のAWSアカウントを管理していると思いますので、その点もポイントだと感じました。

まとめ

今回は S3 バケット内のファイルへのマルウェア対策製品を試しました。

現状 S3 にはファイルのマルウェア検知機能はないため、必要な場合はサードパーティ製品を利用する必要があります。

他社でもいくつか同様の製品はありますが、候補の一つとして考えられるいい製品だと感じました。