はじめに

当記事は、先日開催された Google Cloud Next Tokyo 2025 の中で行われたセッションのレポートとなります。

タイトル:Chrome Enterprise によるクラウド ネイティブなゼロトラスト

登壇:Google 鈴木 健一氏

セッション概要

本セッションでは、Web ブラウザがセキュリティコンポーネントや AI 実行プラットフォームへと進化した現状を踏まえ、Chrome Enterprise によるクラウドネイティブなゼロトラストのアプローチをご紹介いただきました。Chrome Enterprise は、ブラウザ中心のセキュリティを考えているため、様々なデバイスや OS 上で共通のセキュリティ対策 (インサイダーリスクの低減、BYOD デバイスの制御、VPN / VDI への依存度低減、シャドーITの抑制) を実現することが可能です。

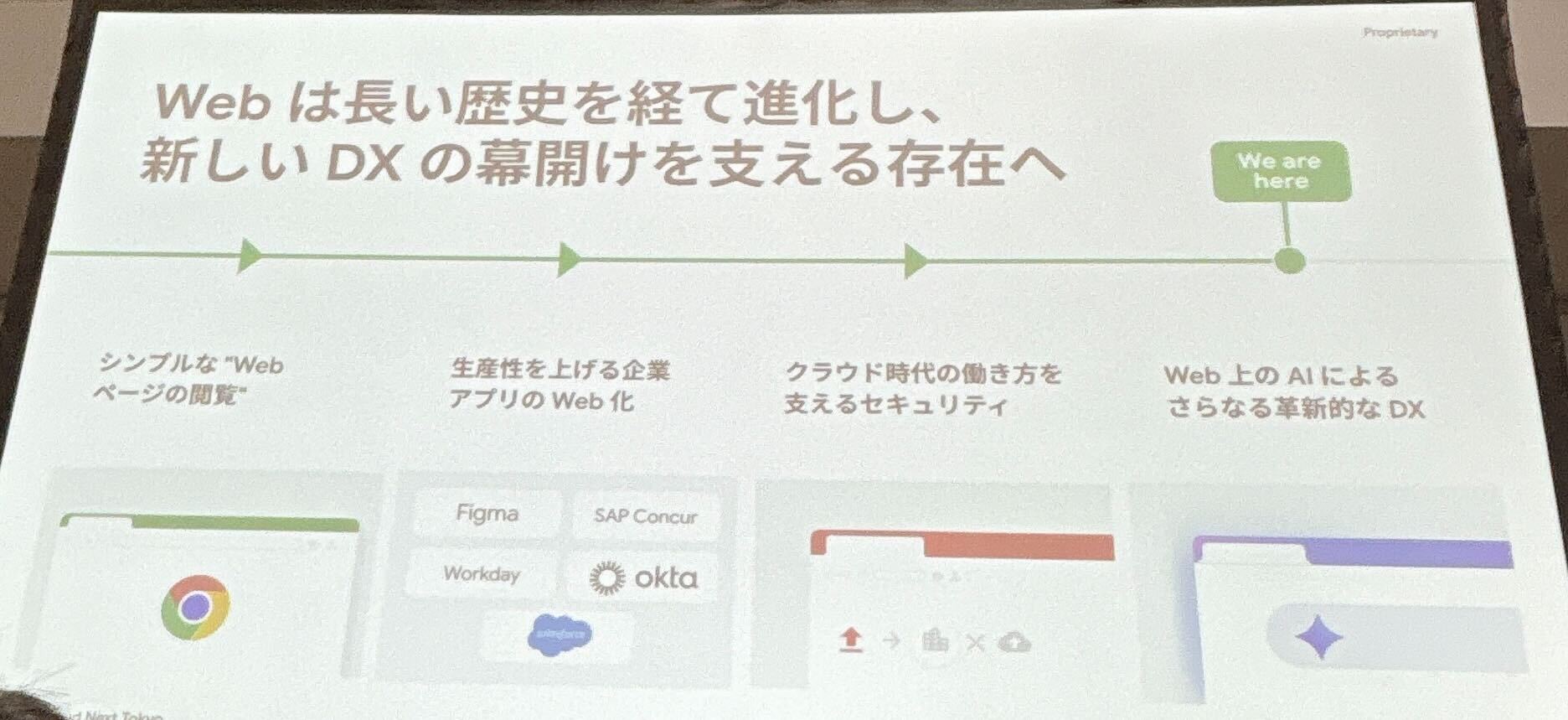

ブラウザの役割の変化

Webブラウザは、当初はHTMLファイルを閲覧するためのツールとして誕生しましたが、時間の経過とともにその役割は大きく進化し、現在では日々のメールやカレンダー、さらには業務アプリケーションや基幹アプリケーションを実行するためのプラットフォームとなっています。

セキュリティの観点では、ブラウザは非常に重要なセキュリティコンポーネントとしての役割を担っています。

さらに、多くのAIテクノロジーがWeb技術として実装されているため、ブラウザはAIを実行するプラットフォームとしてもその重要性を増しています。

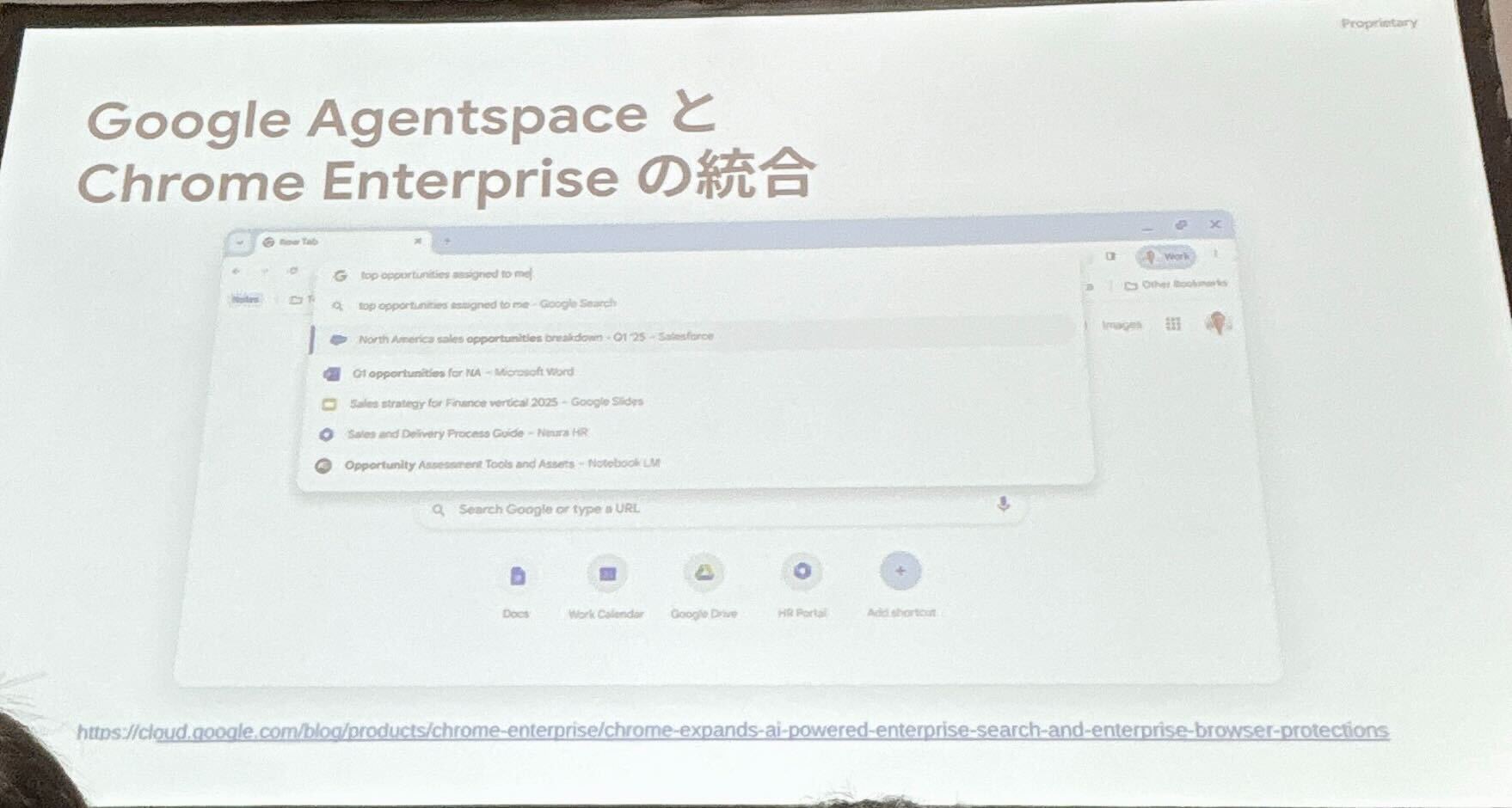

Chrome Enterprise では、ユーザーが知りたいことややってほしいことをURLバーに入力することで、AIとブラウザが連携してタスクを実行し、情報収集を行うことができるよう、Google Agentspace との統合を発表しており、よりブラウザの役割が多様化していくことが予測されます。

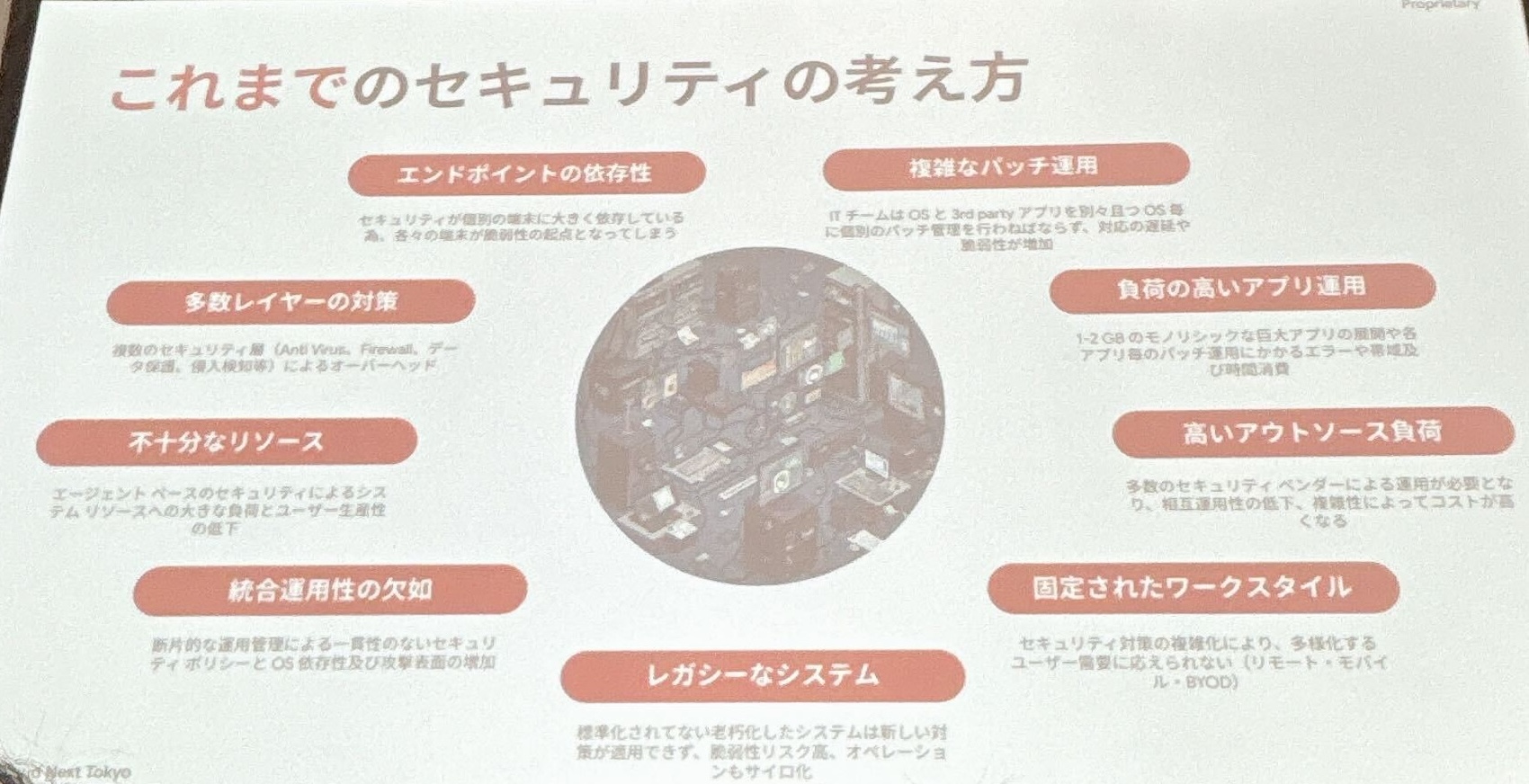

これまで / これからのセキュリティの考え方

- これまでのエンドポイントセキュリティ

- Windows、macOS、iOS など各OSに依存して設計されており、OSごとにセキュリティスタックが異なるため、常駐エージェントが必要。

- セキュリティを強化しようとすればするほど、柔軟なワークスタイルとの両立が難しくなるというジレンマがある。

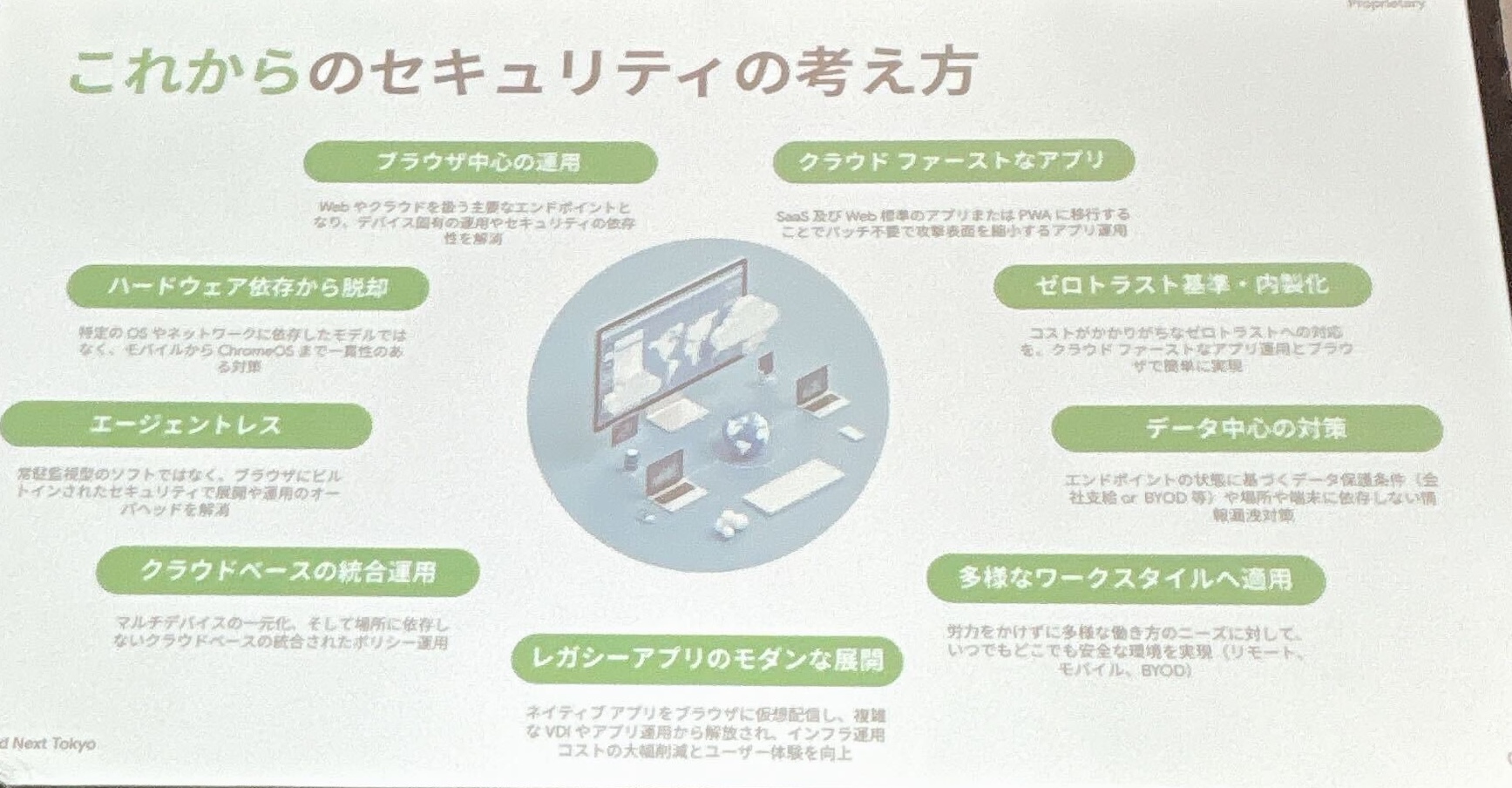

- これからのエンドポイントセキュリティ

- ブラウザに業務を集約させることで、攻撃表面をブラウザに集中させ、そこを重点的に守ることで、リスクとコストを削減。

- メリットとしては以下のようなものがある。

- OSに依存せず一括でセキュリティ運用が可能。

- ブラウザの機能を利用するため、エージェントレスを実現。

- BYOD や海外拠点であってもセキュリティ統制を可能にする。

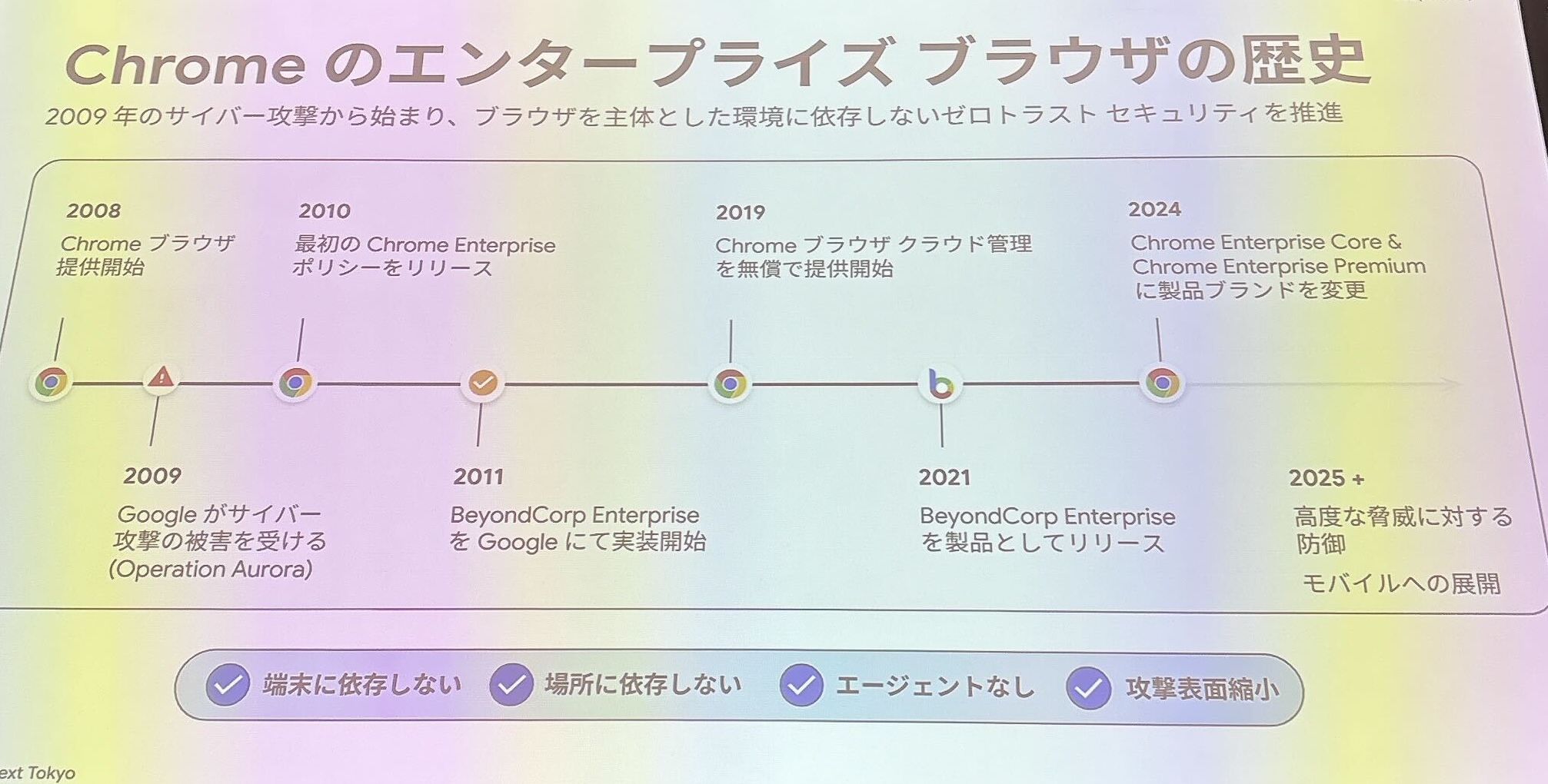

Chrome Enterprise の歴史

Google は、2009年の社内サーバー不正アクセス事件を経験した後、社内であっても信頼しない、というゼロトラストの考え方を取り入れるようになりました。

実装先のコンポーネントとしては、端末や場所に依存しないことやエージェントレス、攻撃面縮小の観点から Chrome ブラウザが選択されました。

Google 社内では、BeyondCorp という名前で実装していたものを社外への提供も開始し、昨年にはそのブランド名を Chrome Enterprise に変更しました。

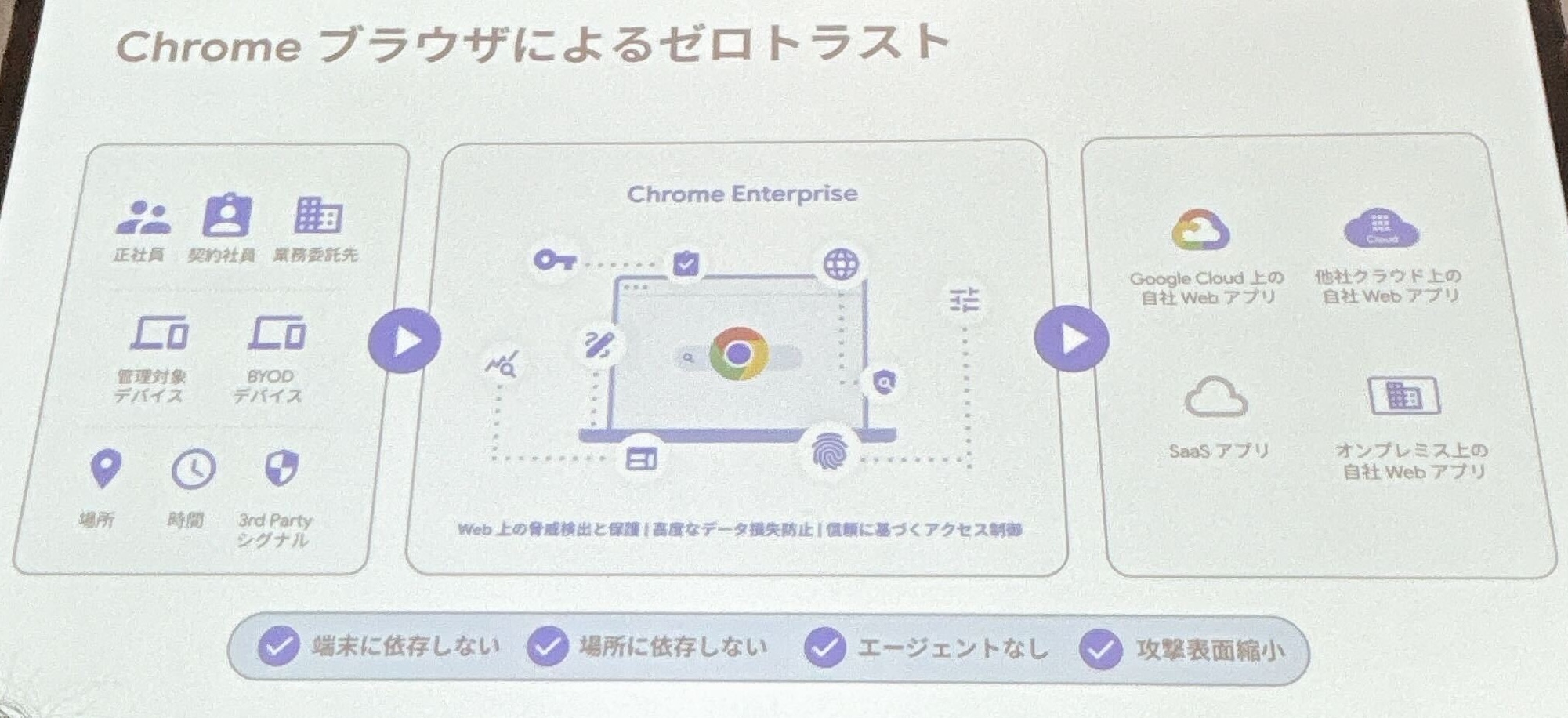

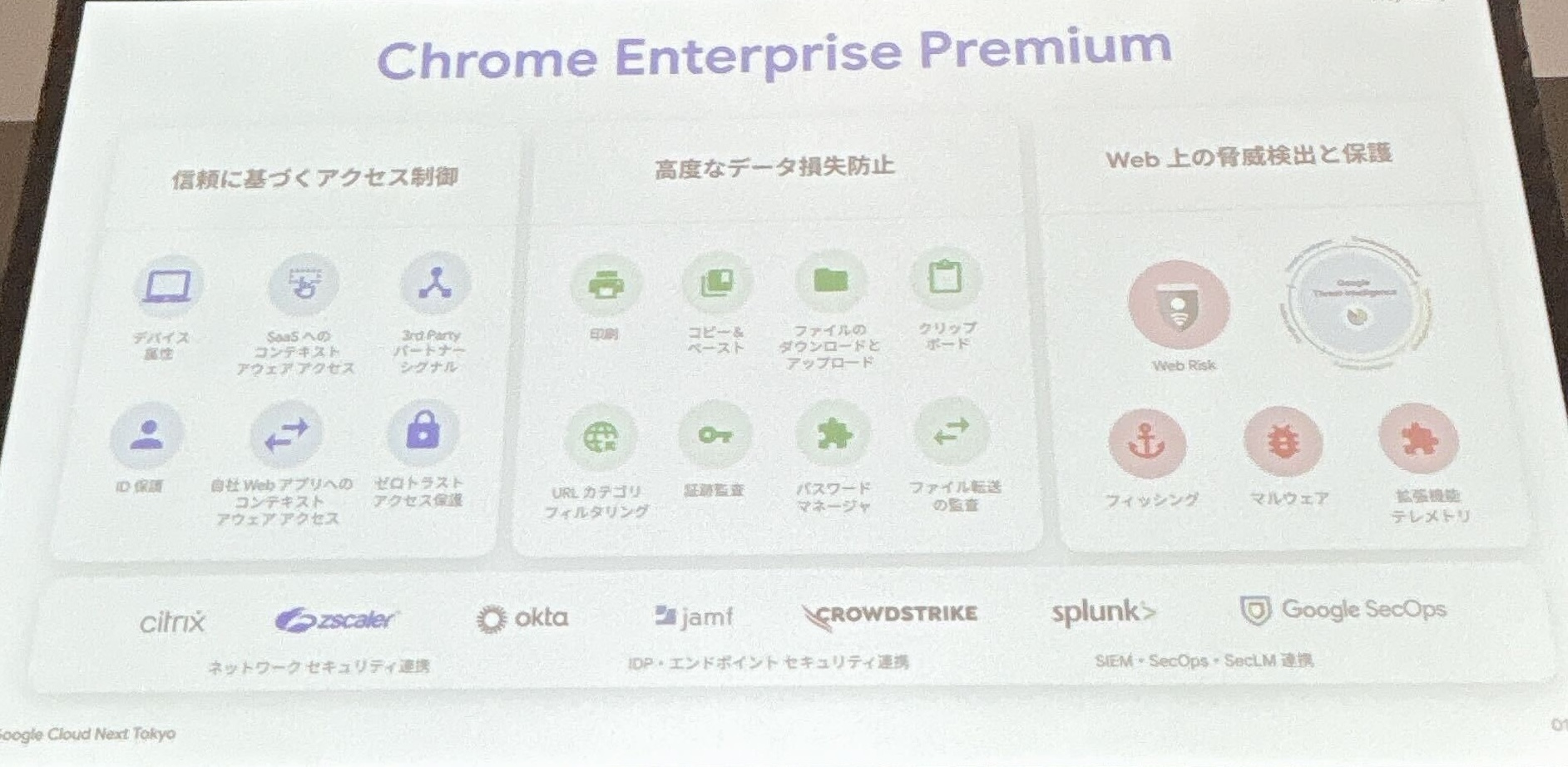

Chrome Enterprise のゼロトラスト機能

基本的な考え方は、ブラウザの属性情報 (OS、ユーザー、デバイスなど) とWebのインスタンス情報 (アクセス先、ファイルの種類など) に基づいて、Chrome ブラウザが門番となり、制御や統制、ログ取得を行うという仕組みです。

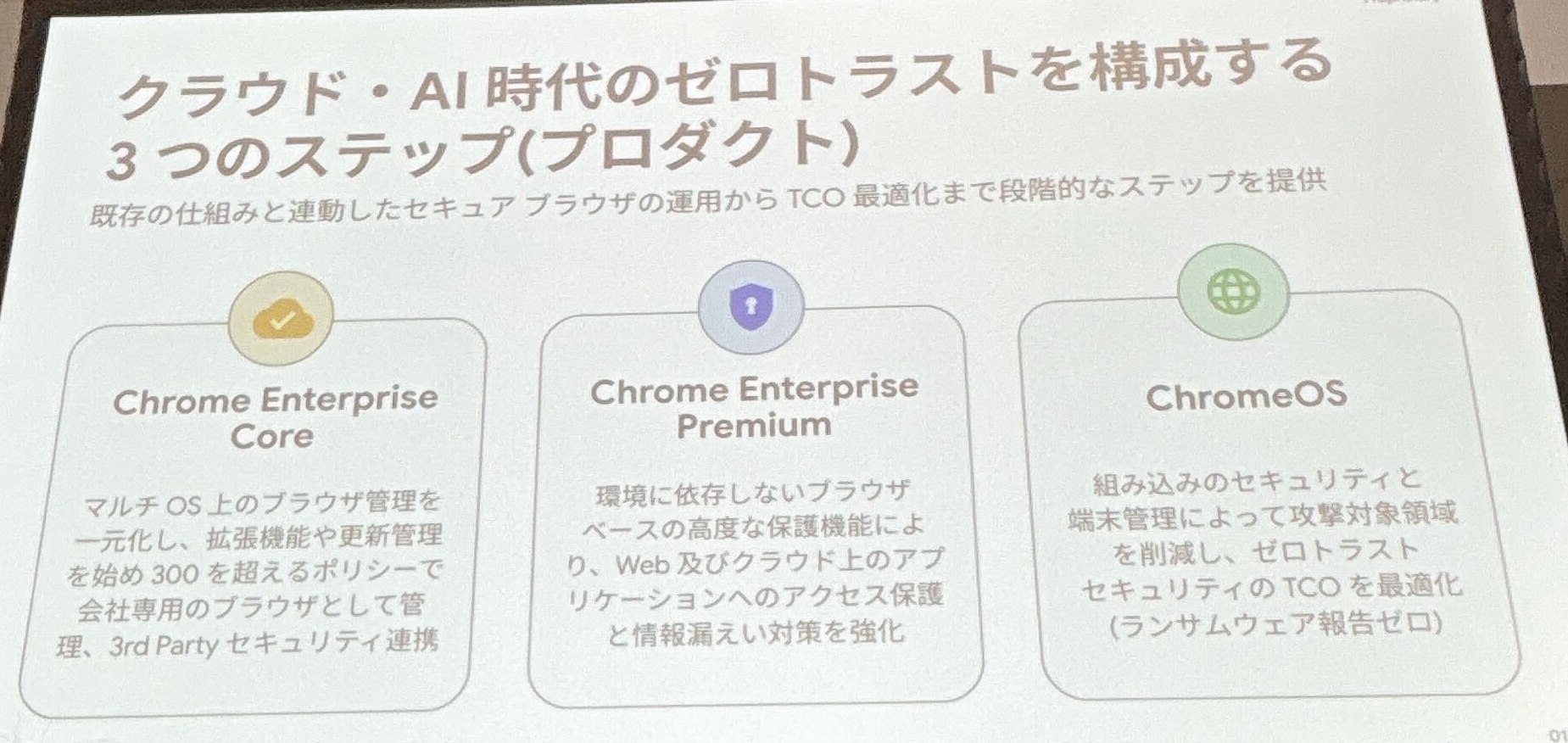

Chrome を中心としたゼロトラストを実現するために、3つのプロダクトが用意されています。

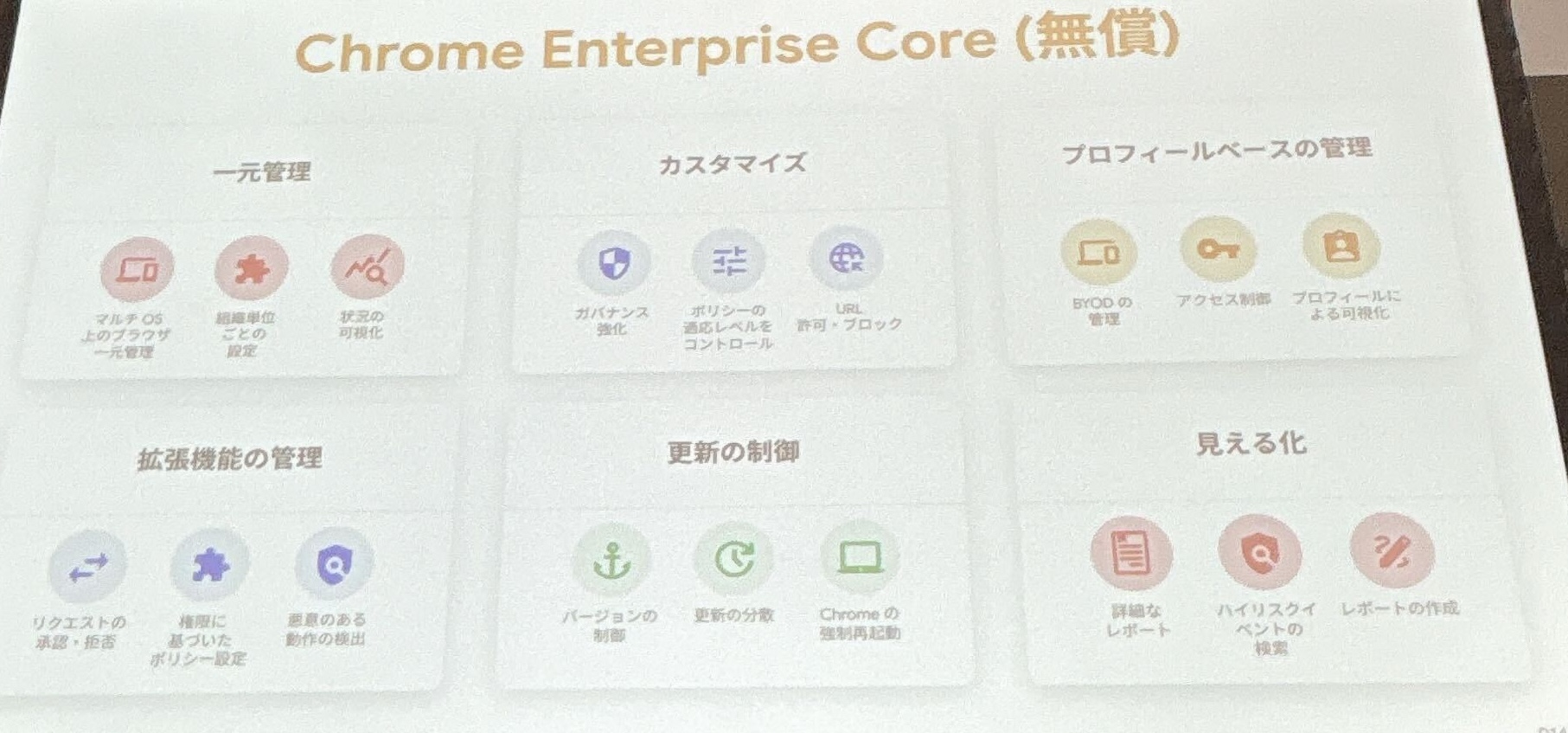

- Chrome Enterprise Core (無償提供)

- 端末の一元管理、カスタマイズ、プロフィールベース管理、拡張機能の管理、更新の制御、見える化が可能。

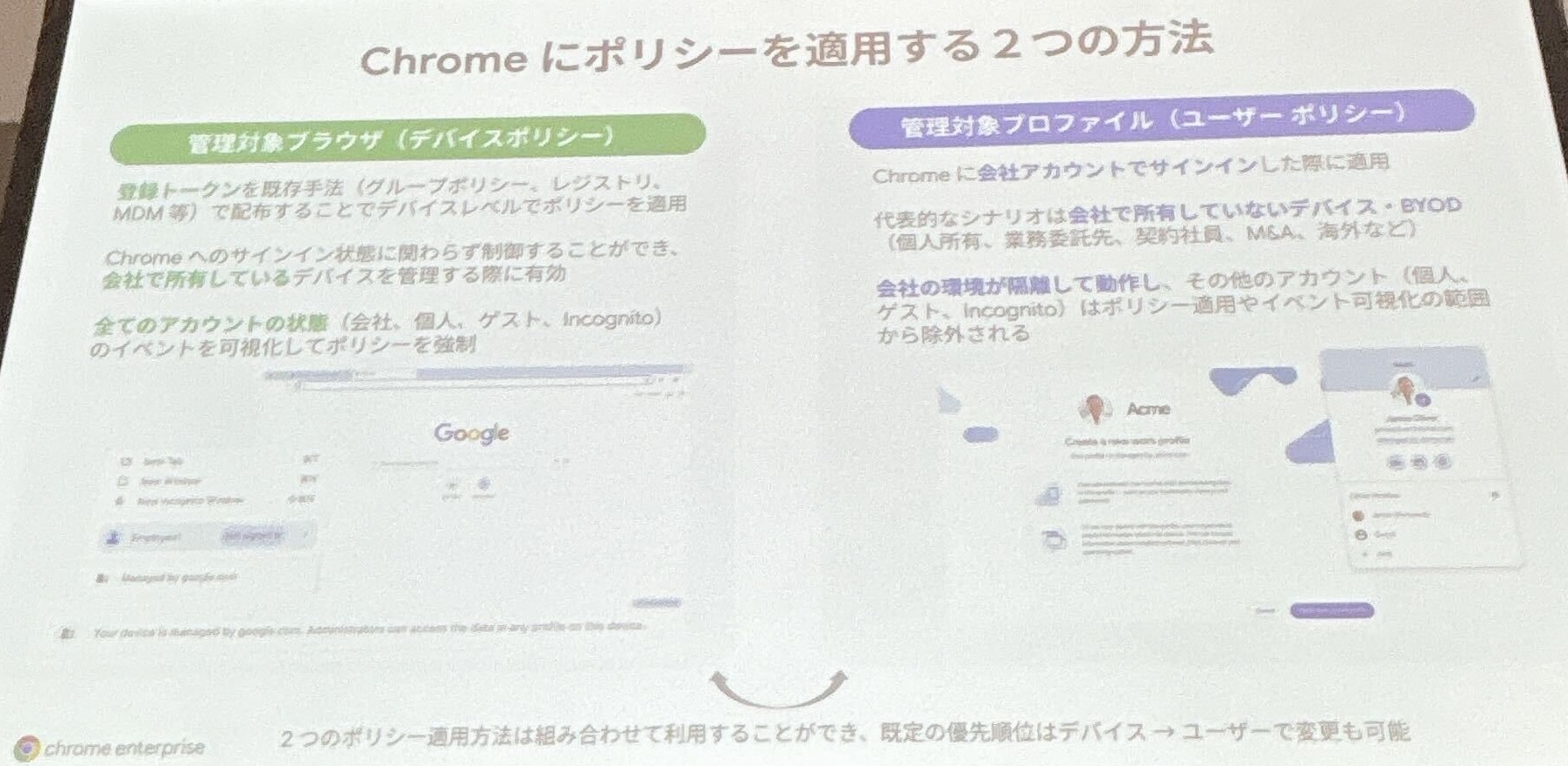

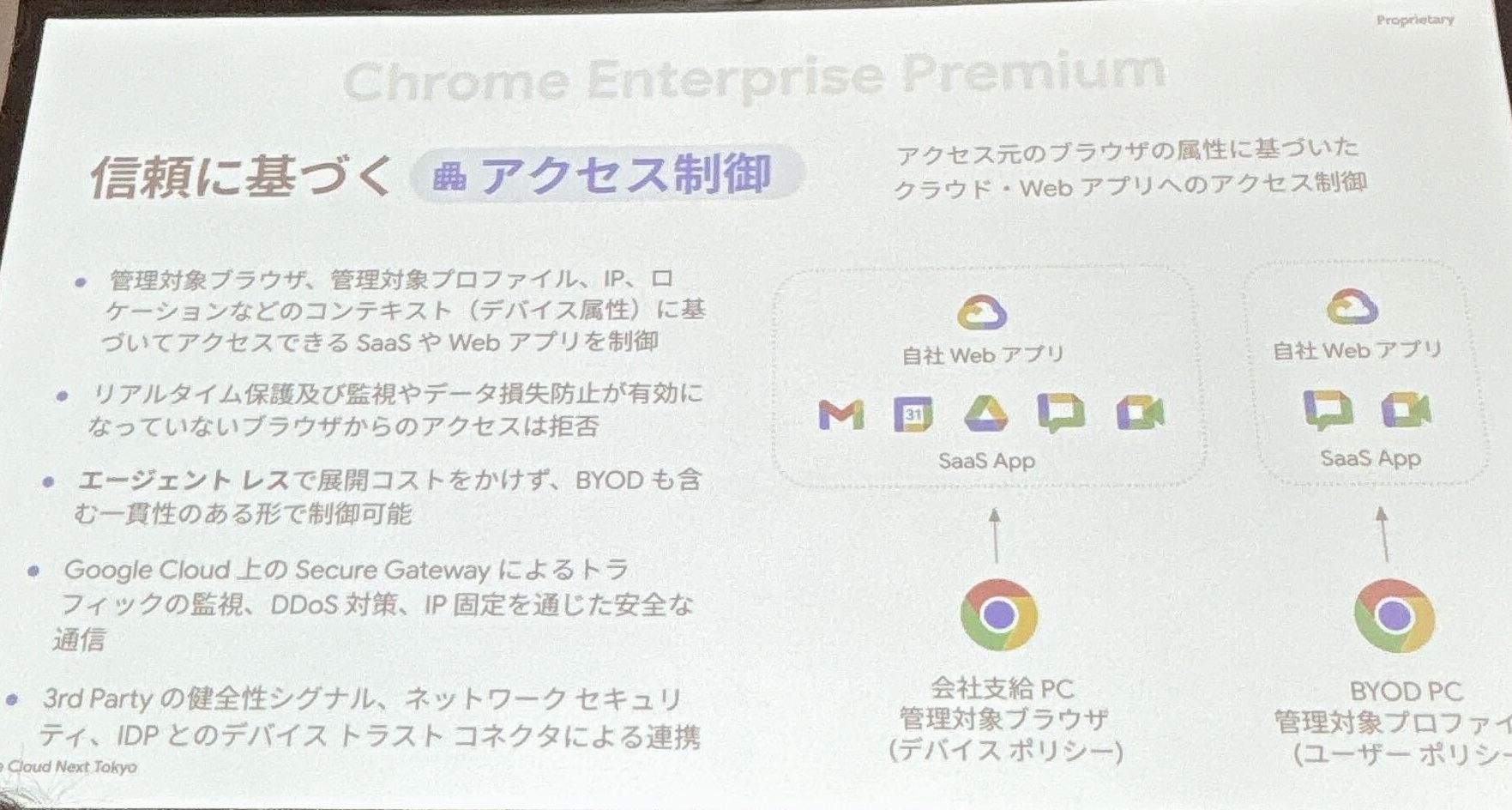

- Chrome の管理方法としては2種類存在。

- 管理対象ブラウザ (デバイスポリシー)

- 会社が管理するデバイスに対し、MDM やグループポリシーを通じて Chrome ブラウザにトークンを配布することで、制御やログ取得が可能。

- Chrome へのサインイン状態を問わずに制御可能。

- 管理対象プロファイル (ユーザーポリシー)

- 従業員が組織アカウントで Chrome にサインインした際にポリシーを適用。

- BYOD や海外拠点など、これまで管理が難しかった環境でも統制が可能。

- 管理対象ブラウザ (デバイスポリシー)

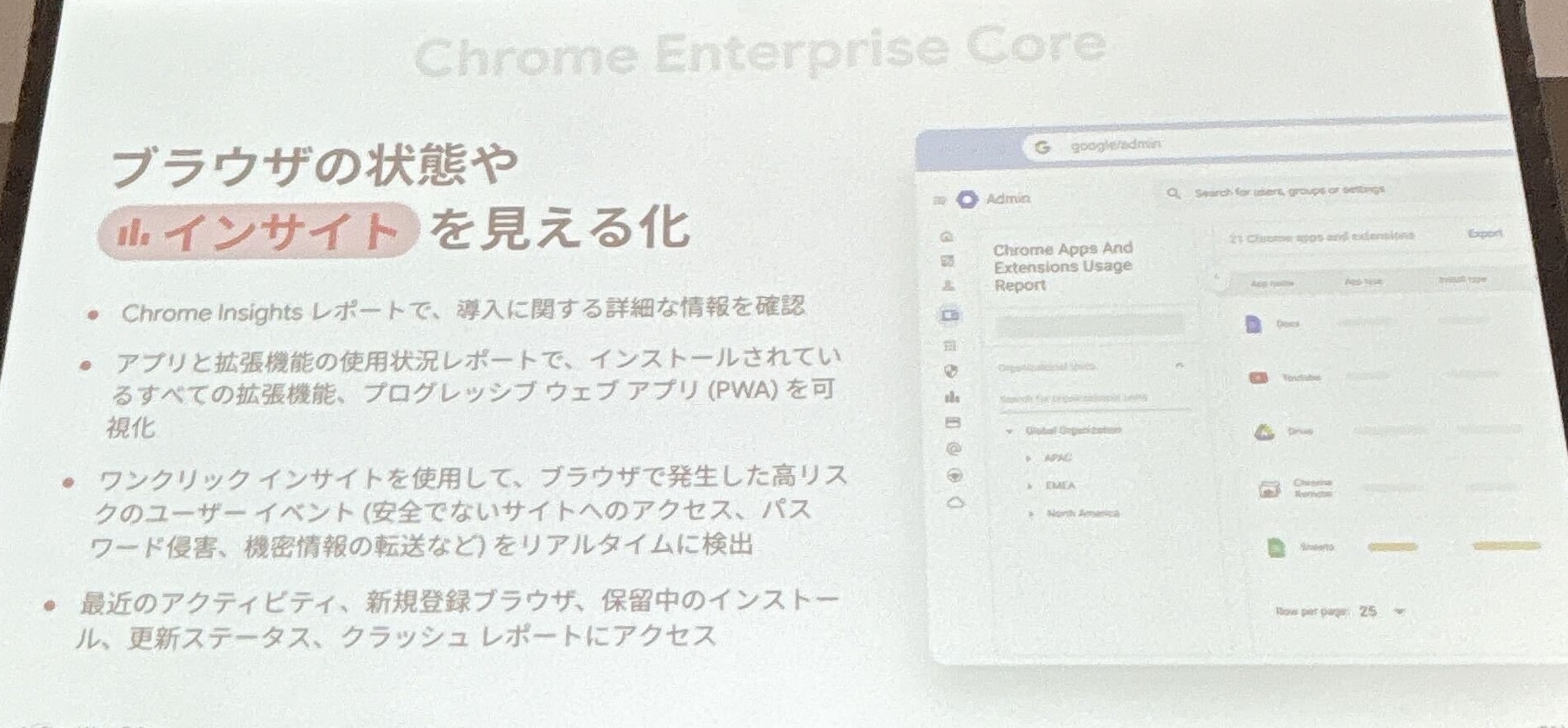

- 可視化の例

- 最近アクティビティがないブラウザ、更新が必要なブラウザ、プログレッシブウェブアプリ (PWA) や拡張機能の利用状況、クラッシュ発生PC などを把握でき、インシデントの予兆を早期に発見可能。

- Chrome Enterprise Premium (有償提供)

- Coreの機能に加え、以下の高度なセキュリティ機能が提供。

- 信頼に基づくアクセス制御

- 会社支給端末からのアクセスは許可範囲を広く、BYOD からのアクセスは制限を厳しくするといった制御が可能。

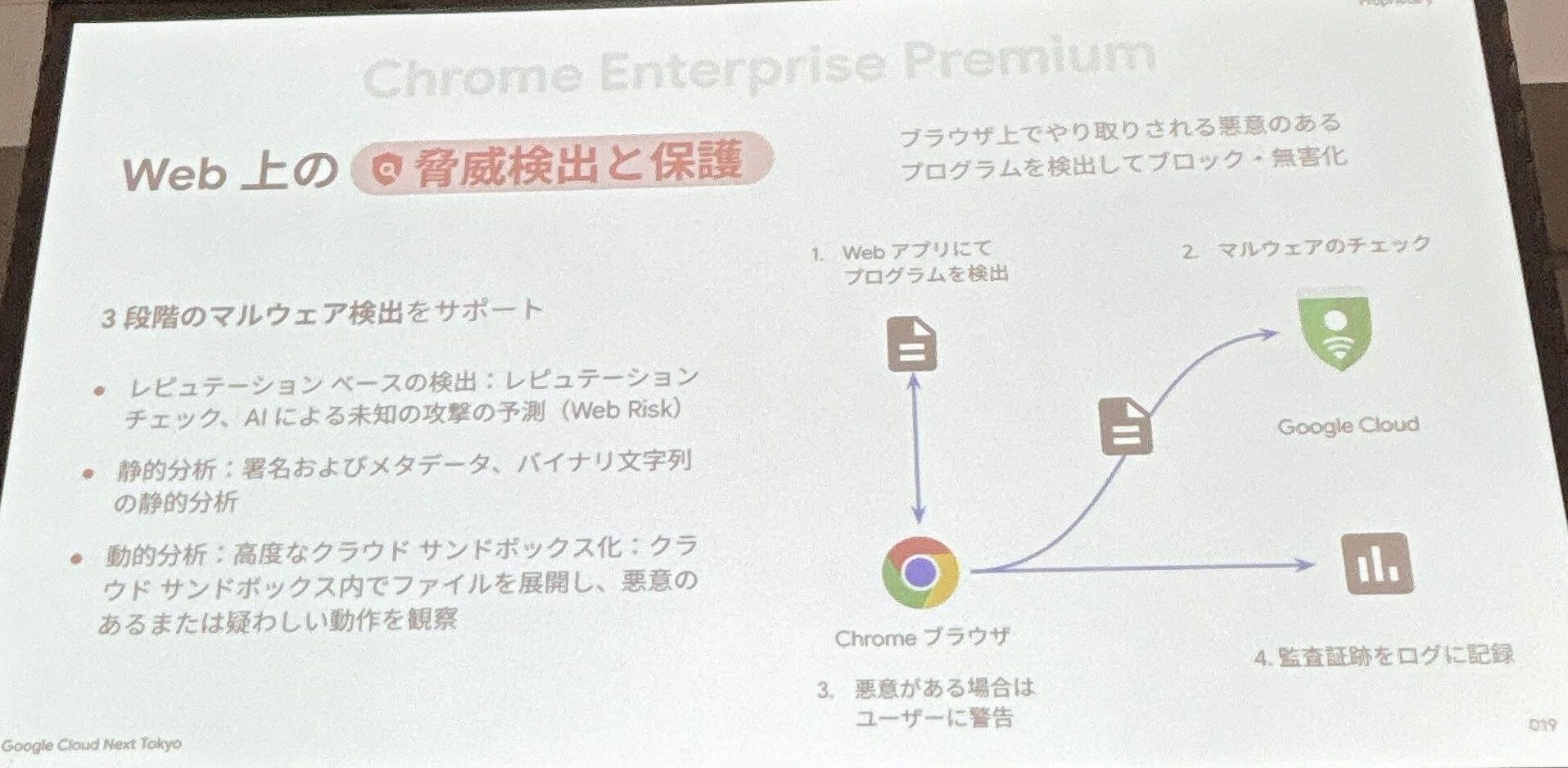

- Web 上の脅威検出と保護

- レピュテーションベースの検出、静的分析、動的分析の3段階でのマルウェア検出をサポート。

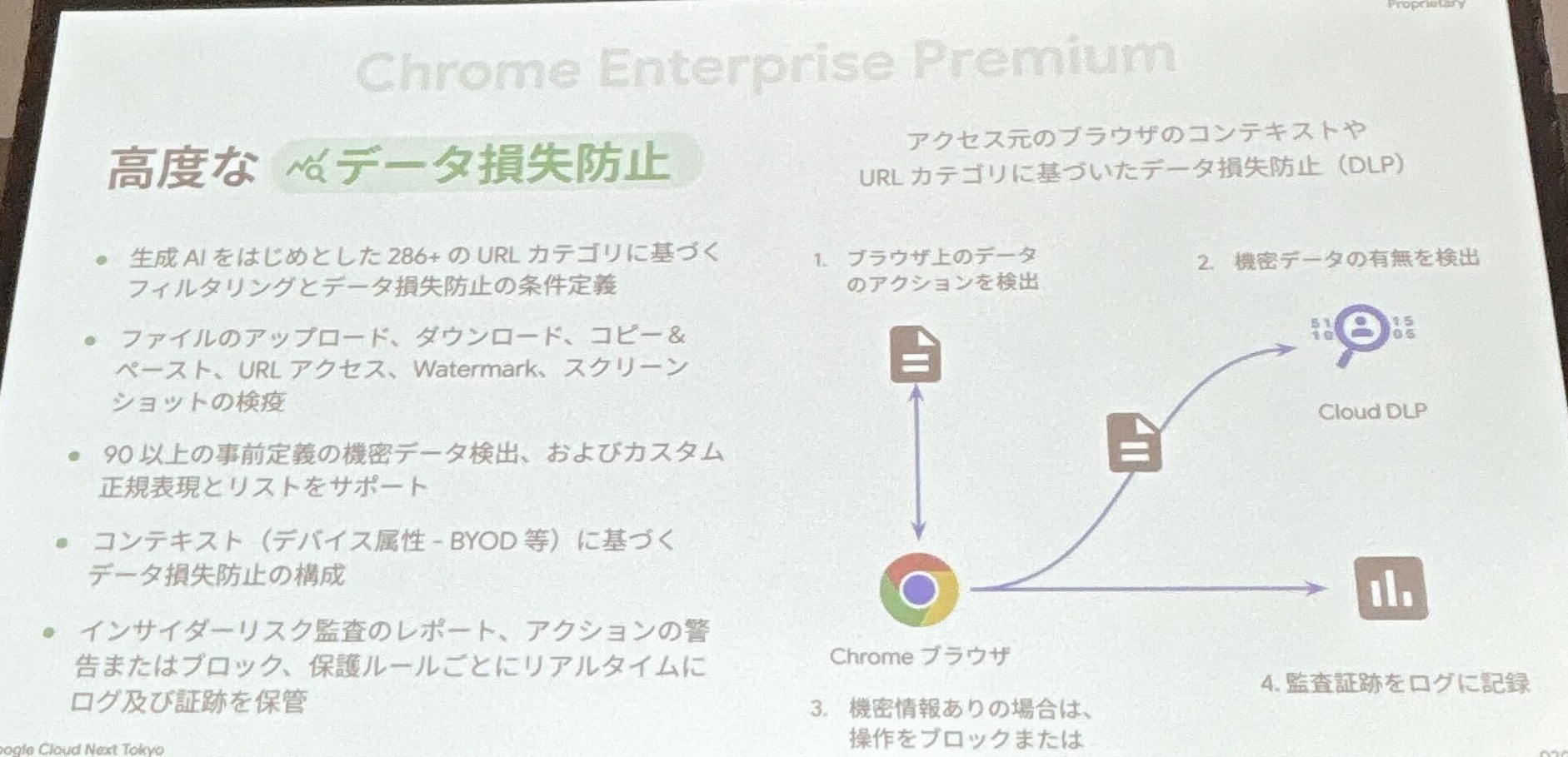

- 高度なデータ損失防止

- ブラウザを通じた情報漏洩 (アップロード、ダウンロード、コピー&ペースト、印刷、スクリーンショットなど) をブロック。

- ユーザーが機密情報を含む操作を行うと、警告表示、ブロック、管理者への通知、ログ記録などが行われる。

- クレジットカード番号のような16桁の数字や、90種類のデータ形式、またはカスタマイズされたデータ形式を認識し、制御可能。(デモでは、機密情報を含むファイルのアップロード警告、印刷のブロック、機密情報を含むウィンドウのスクリーンショットが黒塗りになる機能などを紹介いただきました)

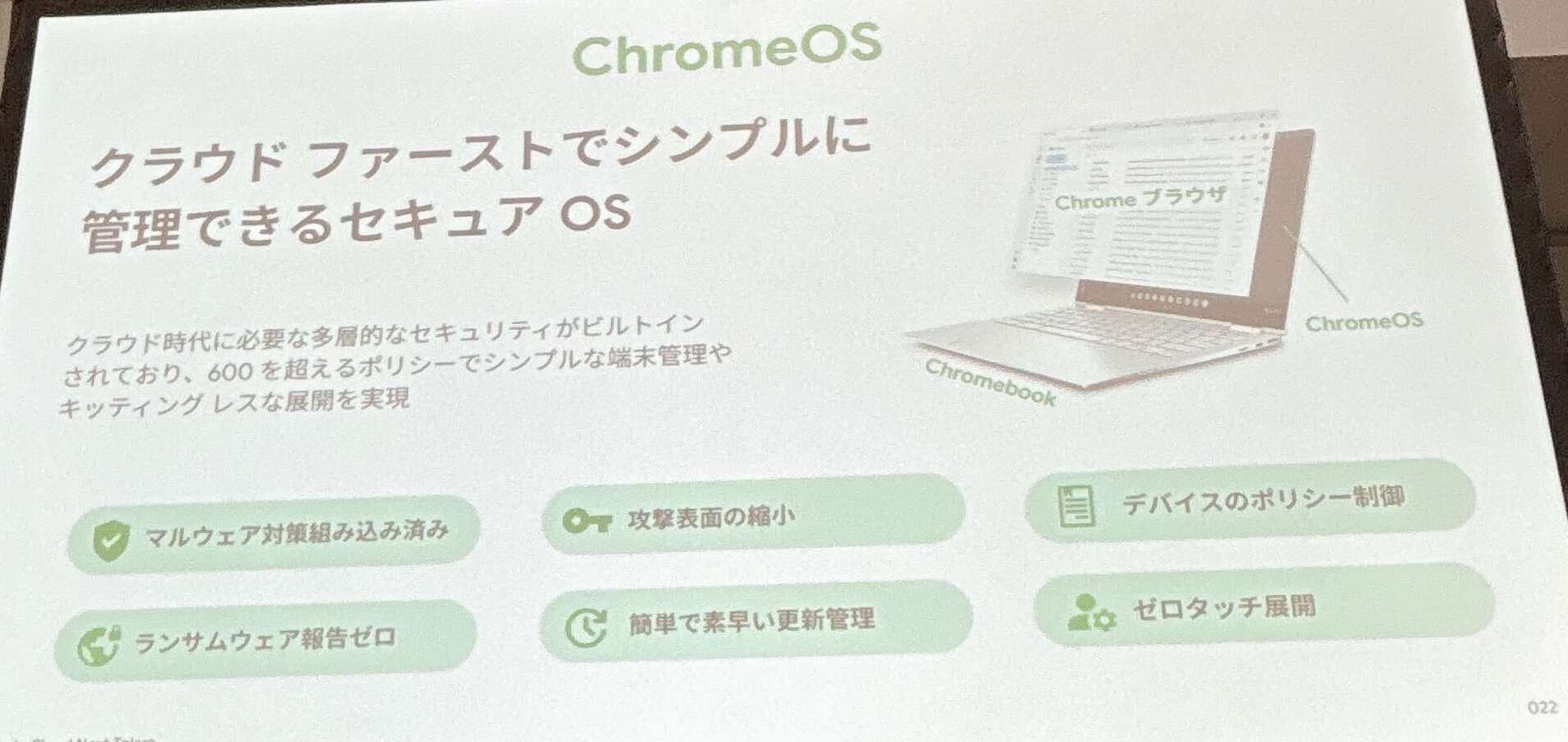

- ChromeOS

- Chromeブラウザを拡張して作られたOSで、攻撃表面が極小化されている。

- シンプルで導入コストが低い。

- クラウドが当たり前の時代に設計されており、セキュリティ対策が最初から内包されており、これまでにランサムウェアに感染した例がない。(ChromeOSがリードオンリーのOSであり、OSの深い部分を触ることが難しいため)

- VDI の代替や、Web だけで業務が完結するユーザーに適している。

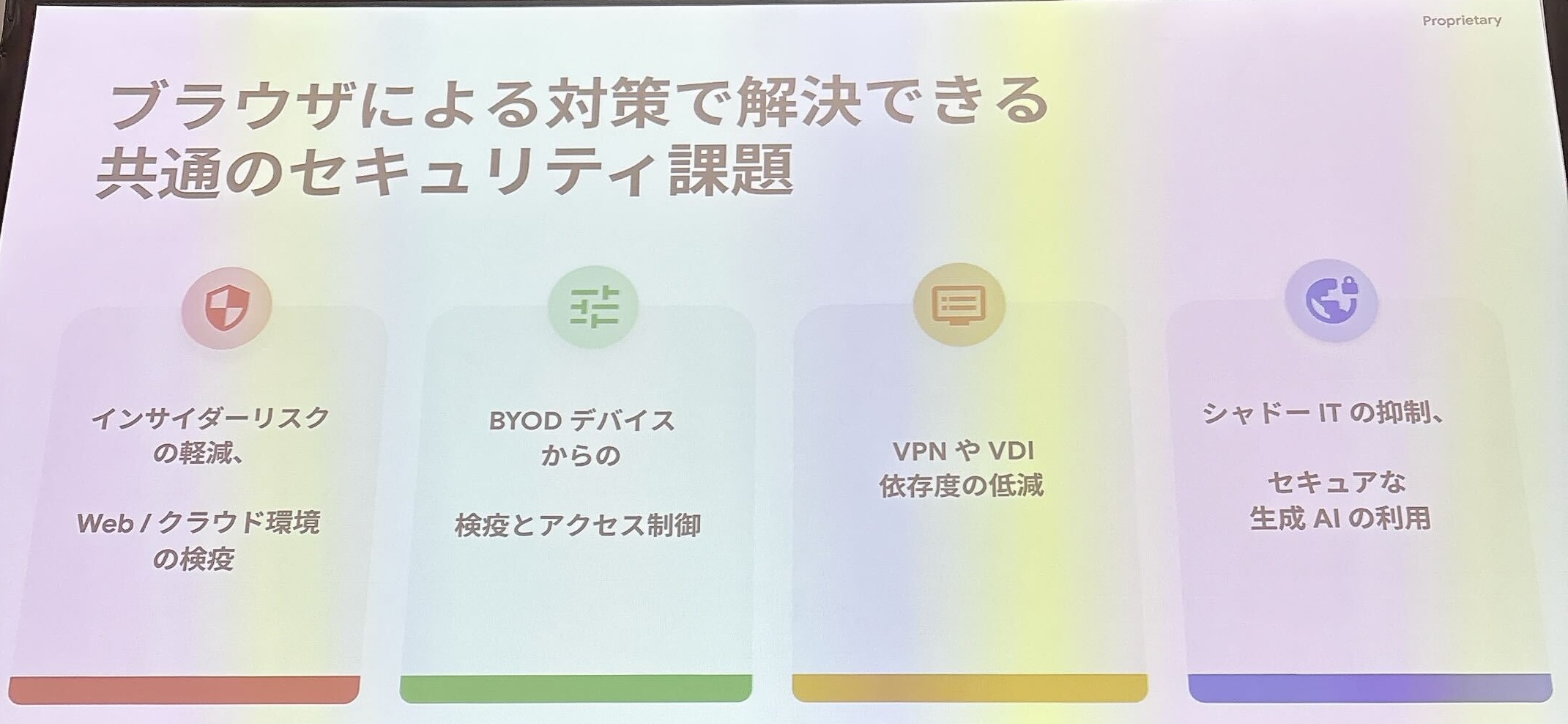

解決可能な共通のセキュリティ課題

Chrome によるブラウザ中心のセキュリティ対策は、以下のようなセキュリティ課題を解決可能です。

- インサイダーリスク(内部からの情報漏洩)

- Web レイヤーでの厳密な制御により、内部からの情報漏洩リスクを低減。

- BYOD への統制

- ブラウザのレイヤーで統制が可能なため、従業員の個人デバイス上に安全な業務領域を確立し、個人領域へのファイルダウンロードや個人領域からのファイルアップロードを制限。

- VPN や VDI の利用軽減

- VDI トラフィックの約7割が Web 関連であるため、Webトラフィックを Chrome ブラウザでセキュアに処理することで、VDI のキャパシティ、ライセンス、サーバー、ネットワークコストを大幅に削減し、VPN の必要性も低減。

- シャドーITの抑制とAIの安全な利用

- 従業員が独自に利用しているアプリケーション (シャドーIT) の利用状況を可視化し、抑制に繋げることが可能。

- Chrome ブラウザをゲートウェイとし、機密情報が生成AIにアップロードされないよう、データ形式やカスタム定義ルールに基づいてブロックする機能を提供。

さいごに

本セッションを通じて、セキュリティ対策の主戦場を OS からブラウザへと移すという発想に大きな感銘を受けました。現代の業務が Web アプリケーション中心である実態を考えれば、最もユーザーに近いブラウザをセキュリティの門番とするアプローチは非常に合理的だと思いました。OS に依存せず、エージェントレスで多様なデバイスに一貫したセキュリティポリシーを適用できる点は、多様化するIT 環境を管理する上で強力な解決策になると感じました。セッションの中で印象的だったのは、DLP 機能です。デモで紹介された、ウィンドウのスクリーンショットが自動で黒塗りになる機能は、内部からの情報漏洩対策として非常に強力です。BYOD の活用や VPN / VDI コストの削減といった、多くの企業が共通で抱える課題に対し、ブラウザという身近なツールで解決策を提示できる点が魅力的だと思いました。