はじめに

今回は、Amazon FSx for Windows File Server(以下、FSx for Windows)のアクセス監査ログ取得機能について、設定手順から動作確認までを解説します。

機能紹介

FSx for Windows File Serverのファイルアクセス監査機能

FSx for Windows は、ファイル、フォルダ、およびファイル共有へのエンドユーザーアクセスの監査をサポートしています。

この機能を使用すると、以下のような監査が可能になります:

- ファイルアクセス監査: ファイルやフォルダの作成、読み取り、書き出し、削除、アクセス許可の変更など

- ファイル共有アクセス監査:ファイル共有への接続(マウント)イベント

ログ記録の送信先

監査イベントログは、以下のAWSサービスに送信できます:

- Amazon CloudWatch Logs

- CloudWatchコンソールでログを保存、表示、検索

- CloudWatch Logs Insightsでクエリ実行

- CloudWatch アラームやLambda関数をトリガー可能

- ロググループ名は `/aws/fsx/` プレフィックスが必須

- Amazon Kinesis Data Firehose

- Amazon S3へのストリーミング

- Amazon Redshift、Amazon OpenSearch Serviceへの連携

- Splunk、Datadogなどのパートナーソリューションへの配信

- 配信ストリーム名は `aws-fsx-` プレフィックスが必須

本記事で構築する環境の構成図

本記事では、以下の構成でFSx for Windows File Serverの監査ログ環境を構築します:

VPC (10.1.0.0/16) ├── Private Subnet (ap-northeast-1a, 1c) │ ├── AWS Managed Microsoft AD │ ├── FSx for Windows File Server │ └── EC2 (Windows Server 2022) │ └── CloudWatch Logs (/aws/fsx/windows)

- Active Directory: AWS Managed Microsoft ADを使用

- FSx: シングルAZ構成、32GB SSD、スループット32MB/s

FSx 監査ログ機能の要件と考慮事項

利用要件

- スループット容量: 32MB/秒 以上が必要

- 対応リージョン: 全てのAWSリージョンで利用可能(※ 今回は東京リージョン(ap-northeast-1)を使用)

- 出力先: CloudWatch Logs または Kinesis Data Firehose(※ 今回はCloudWatch Logsを使用)

やってみた

主な流れ

- CloudWatch Logsロググループを作成(

/aws/fsx/プレフィックス必須) - FSxコンソールで監査ログ設定を有効化

- Windows側で監査対象フォルダの監査設定を実施

- CloudWatch Logsでログを確認

ステップ1:AWS FSx監査ログ有効化手順

ステップ1.1: CloudWatch Logsロググループの作成

- AWS Consoleにログインし、CloudWatchサービスを開きます

- 左メニューから「ロググループ」を選択

- 「ロググループを作成」をクリック

- 以下の設定でロググループを作成:

- ロググループ名: /aws/fsx/windows(必ず/aws/fsx/ で始まる必要があります)

- 保持設定 : 1日(または要件に応じた期間)

- タグは任意で設定

- 「作成」をクリック

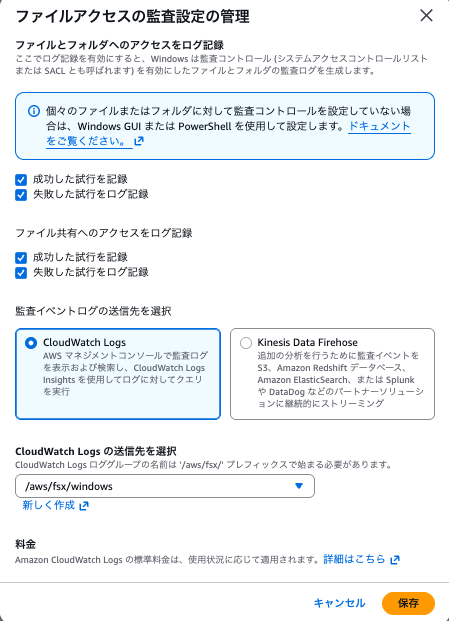

ステップ1.2:FSxファイルシステムの監査ログ設定

- FSxコンソールを開きます

- 対象のファイルシステムを選択

- 「管理」タブを開きます

- 「ファイルアクセスの監査設定」セクションの「管理」をクリック

- 以下の設定を行います:

- ファイルとフォルダへのアクセスをログ記録:

- 「成功した試行を記録」にチェックを入れます。

- 「失敗した試行をログ記録」にチェックを入れます。

- ファイル共有アクセス監査ログレベル:

- 「成功した試行を記録」にチェックを入れます。

- 「失敗した試行をログ記録」にチェックを入れます。

- CloudWatch Logs の送信先を選択:

- プルダウンから作成したロググループ(例:

/aws/fsx/windows)を選択します。

- プルダウンから作成したロググループ(例:

- ファイルとフォルダへのアクセスをログ記録:

- 「保存」をクリック

注意事項:

・スループット容量が32MB/s未満の場合、まずスループット容量を32MB/s以上に変更する必要があります

・設定変更後、反映されるまで数分かかる場合があります

ステップ2:Windows OS内の監査設定

AWS側で監査ログを有効化しただけでは不十分です。

Windows側で対象のフォルダの監査設定を実施する必要があります。

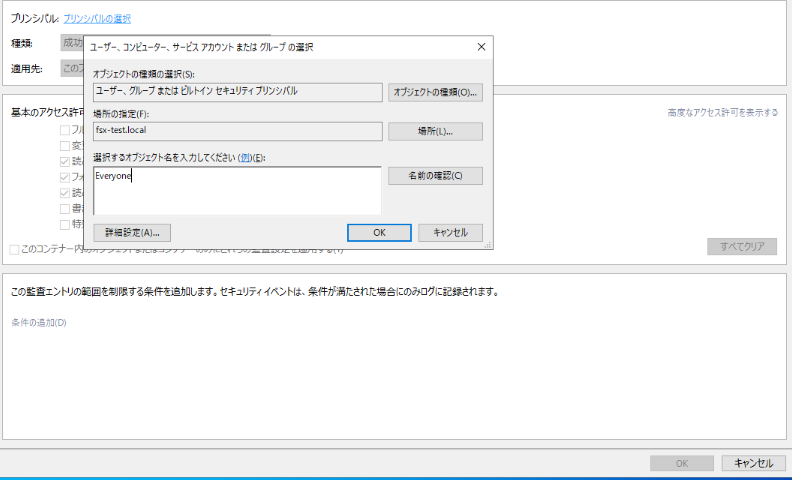

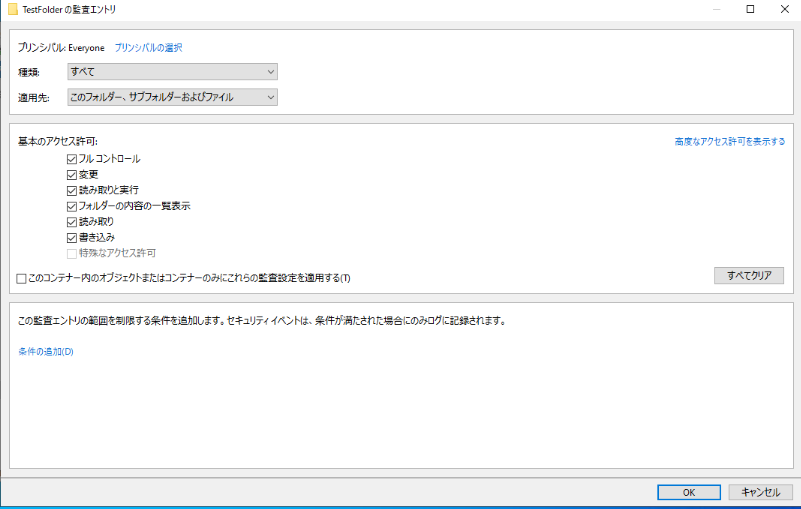

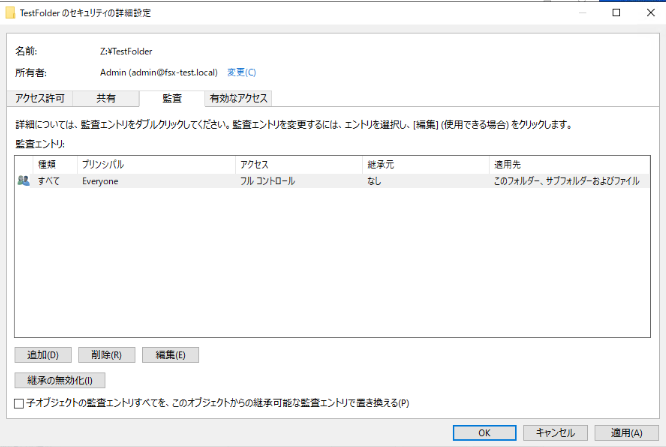

ステップ2.1:監査対象フォルダの設定

- エクスプローラーで対象フォルダを右クリック

[プロパティ] → [セキュリティ] → [詳細設定] → [監査]タブを開く- [追加] をクリック

- プリンシパルの選択にて

Everyoneを選定(または特定ユーザー/グループ) - 監査する操作を選択:

フルコントロール(全操作を監査)- または個別に選択(読み取り、書き込み、削除など)

- 種類 で 「成功」 と 「失敗」 の両方にチェック

- 「OK」 で保存

ステップ3:動作確認

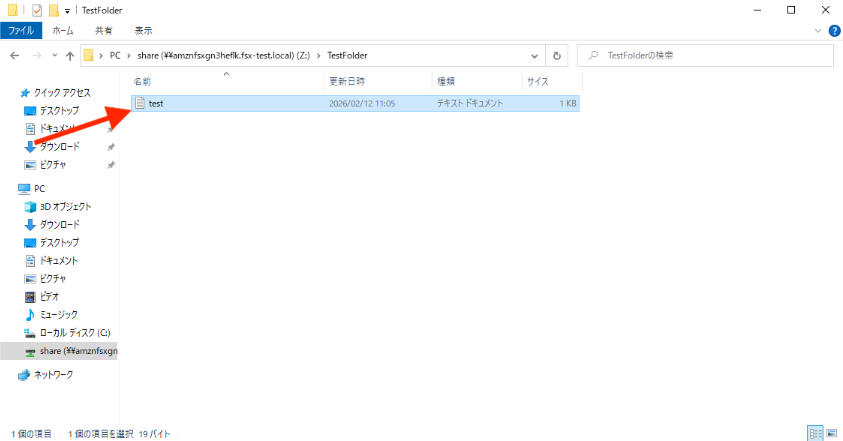

3.1. テストファイルの操作

監査設定したフォルダ内でファイル操作を実行します。

今回は事前に作成していたtestファイルを削除してみます!

3.2 CloudWatch Logsの確認

- CloudWatch → ロググループ →

/aws/fsx/windows - 数分待つと、ログストリームが表示されます

- ログストリームを開くと、XML形式の監査ログが表示されます

中身確認するとファイル削除時のログが流れていました。

<Event xmlns='http://schemas.microsoft.com/win/2004/08/events/event'>

<System>

<Provider Name='Microsoft-Windows-Security-Auditing' .../>

<EventID>4659</EventID>

<TimeCreated SystemTime='2026-02-12T11:25:39.5892520Z'/>

<Computer>amznfsxXXXXXXXX.fsx-test.local</Computer>

... (その他のシステム情報は省略) ...

</System>

<EventData>

<Data Name='SubjectUserName'>Admin</Data>

<Data Name='SubjectDomainName'>fsx-test</Data>

<Data Name='ObjectType'>File</Data>

<Data Name='ObjectName'>\Device\HarddiskVolume11\share\TestFolder\test.txt</Data>

<Data Name='AccessList'>%%1537

%%4423

上記は、AdminユーザーがTestFolder内のtest.txtファイルを削除した際に出力された実際の監査ログです。

主要なフィールドの説明:

- EventID: 4659: ファイルの削除リクエストでログに記録されます。(削除操作)

- SubjectUserName: 操作を実行したユーザー名(この例では

Admin) - SubjectDomainName: ユーザーが所属するドメイン名(この例では

fsx-test) - ObjectType: 操作対象の種類

- ObjectName:操作対象のファイルパス

- AccessList: 要求されたアクセス権限 ※%%1537: DELETE(削除権限)を表します

まとめ

本記事では、FSx for Windows File Serverでアクセス監査ログを取得する方法を解説しました。

監査ログを活用することで、ファイルサーバーのセキュリティとコンプライアンスを強化できます。

また、CloudWatch Logsから監視ツール(New RelicやDatadog)へ連携することで、さらに高度な監視・通知システムを構築できます。