はじめに

OCI リソースのメトリクスやログの監視を New Relic で行うために、インテグレーションの設定が必要です。

設定は、New Relic のウィザードに沿って進めますが、OCI 側でも Identity Domain / IAM / 信頼関係など、認証まわりの作業が必要で、New Relic と OCI のコンソールを行き来しながら進める形になります。

本記事では、手順の流れと各ステップの確認ポイントを解説します。

なお、各表示画面と手順の記述は 2026年3月時点の New Relic / OCI を基にしています。UI や公式ドキュメントは更新されることがあるため、作業時は最新の公式情報もあわせてご確認ください。

連携の全体像

OCI と New Relic の連携は、次の5つのフェーズで進みます。

| フェーズ | 概要 |

|---|---|

| 1. OCI 認証連携 | OAuth アプリ・サービスユーザー・IAM・信頼関係を OCI 側に構築 |

| 2. データ種別の選択 | New Relic へ取り込む情報(Metrics / Logs)を選択 |

| 3. セットアップ方式の選択 | ORM(自動)/ 手動 / Terraform の 3 方式から選択 |

| 4. 連携リソース作成 | 選択した方式に応じて OCI 側の連携用リソースを作成 |

| 5. 連携の確認 | 取り込み対象にしたメトリクスが New Relic 上で参照できるか確認 |

前提条件

- OCI テナンシーに対する管理者相当の権限

Identity Domain 上のアプリケーション作成、IAM のグループ / ポリシー作成、本記事で示す API の実行ができる権限が必要です。 - New Relic アカウントへのアクセス権限

インテグレーション設定は New Relic のアカウント(サブアカウント)単位で行います。連携対象のアカウントへのアクセス権を持つユーザーで操作してください。 - ローカル端末で curl と jq が使えること

管理トークンの発行やサービスユーザーの作成・信頼関係の設定は API 経由(curl)で行います。レスポンスの JSON パースに jq を使用します。

設定手順

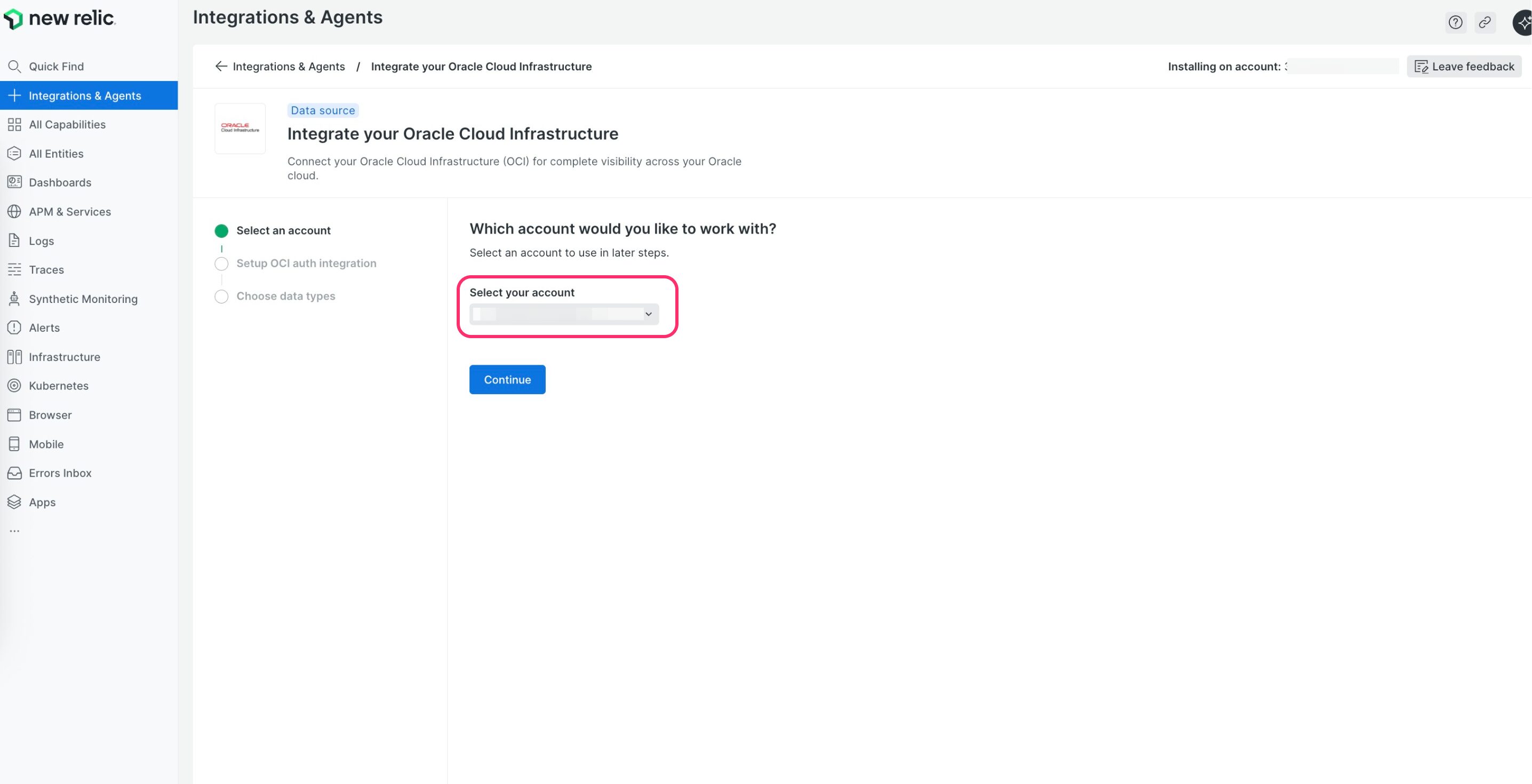

連携先 New Relic アカウントの選択

Integrations & Agents → Integrate your Oracle Cloud Infrastructure → Select an account で連携対象のアカウントを選択

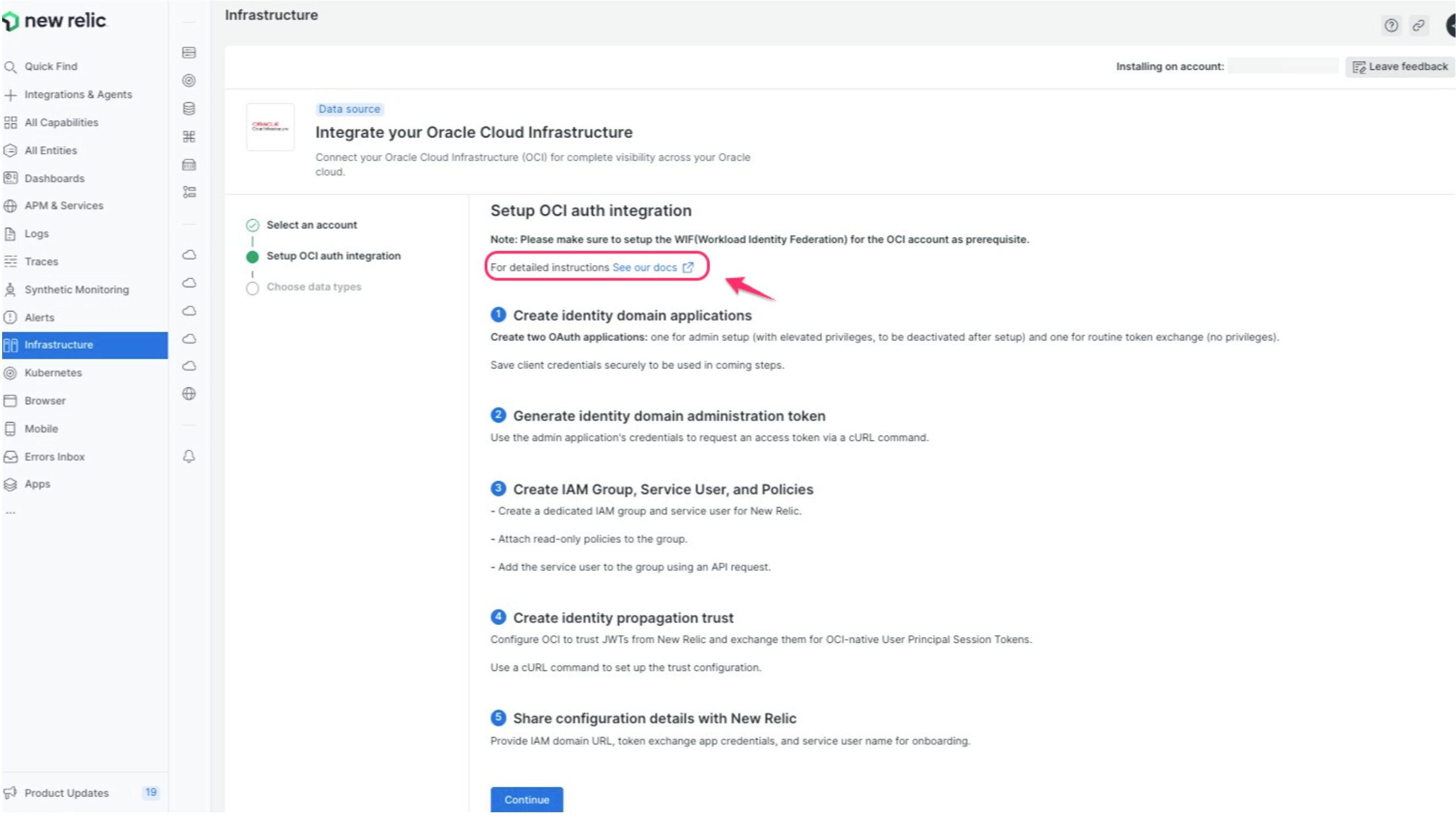

フェーズ 1 — OCI 認証連携

OCI ↔ New Relic 連携の前提として、OCI 側に以下を用意する必要があります。

- 認証情報(OAuth アプリケーション)

- サービスユーザー

- IAM グループ・ポリシー

- 信頼関係(Identity propagation trust)

New Relic の画面上で See our docs リンクから詳細を確認しながら、ウィザードの Step 1〜4 を順に実施します。

【Step 1】Create identity domain applications

OCI の Identity Domain 上に、New Relic 連携用の OAuth アプリケーションを 2 つ作成します。

| アプリケーション | 用途 | 権限付与タイプ | アプリケーション・ロール |

|---|---|---|---|

| 管理用アプリ | 管理トークンの発行・IAM 操作 | クライアント資格証明 | Identity Domain Administrator |

| トークン交換用アプリ | New Relic → OCI のトークン交換 | クライアント資格証明 | 設定不要 |

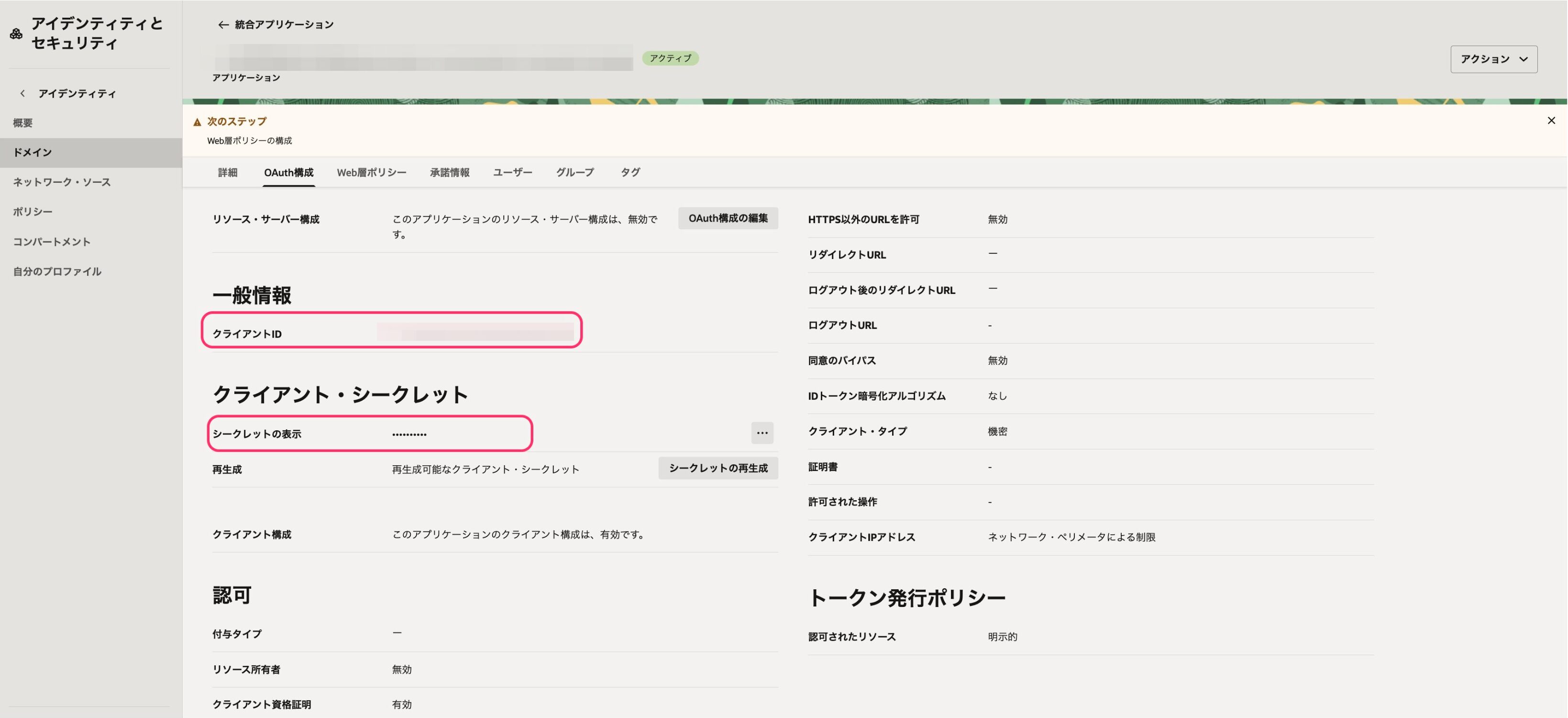

作成後は、各アプリのクライアント ID / クライアントシークレット を控えてください。後続ステップで使用します。

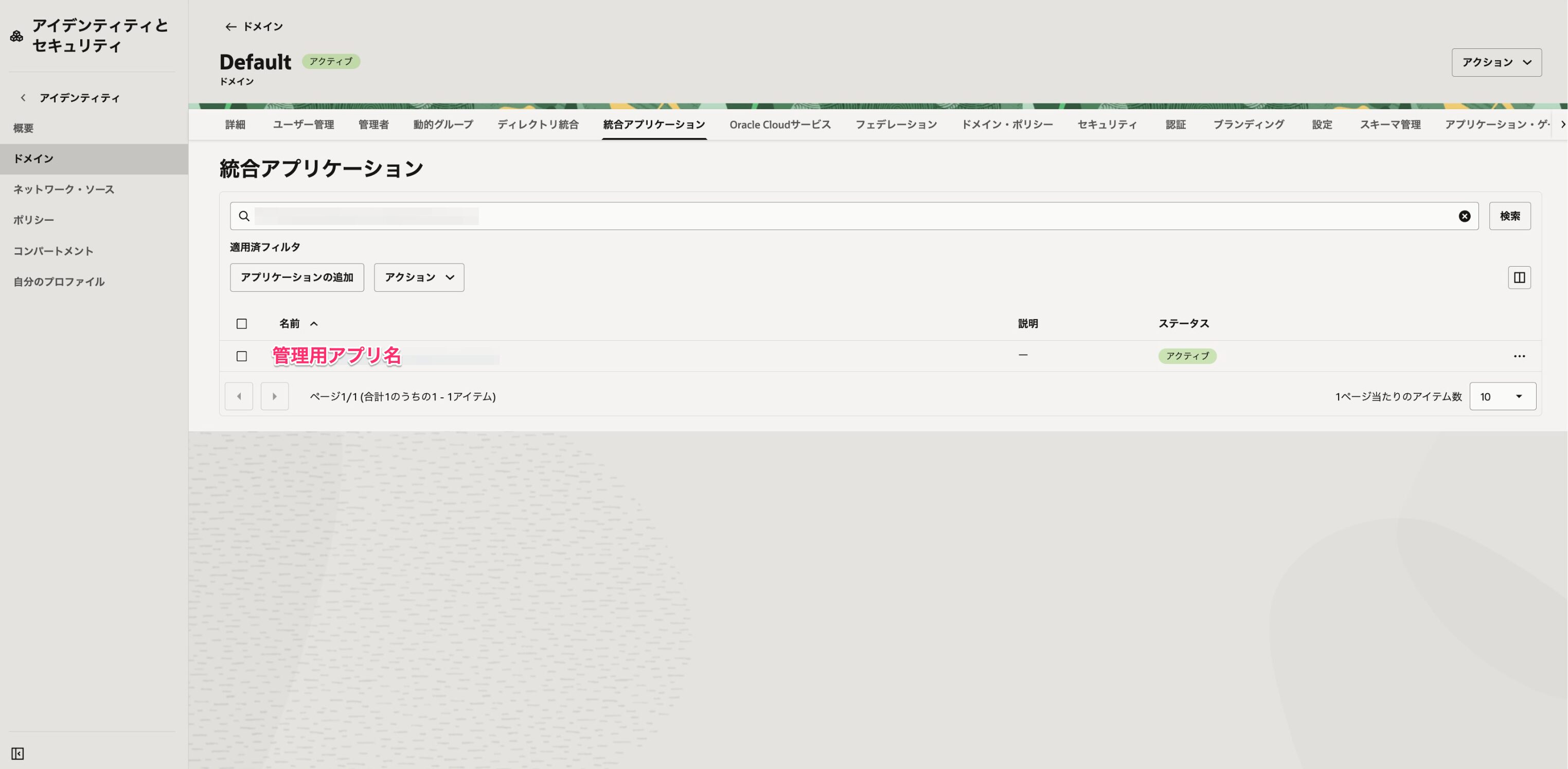

1. 管理用アプリケーションの作成

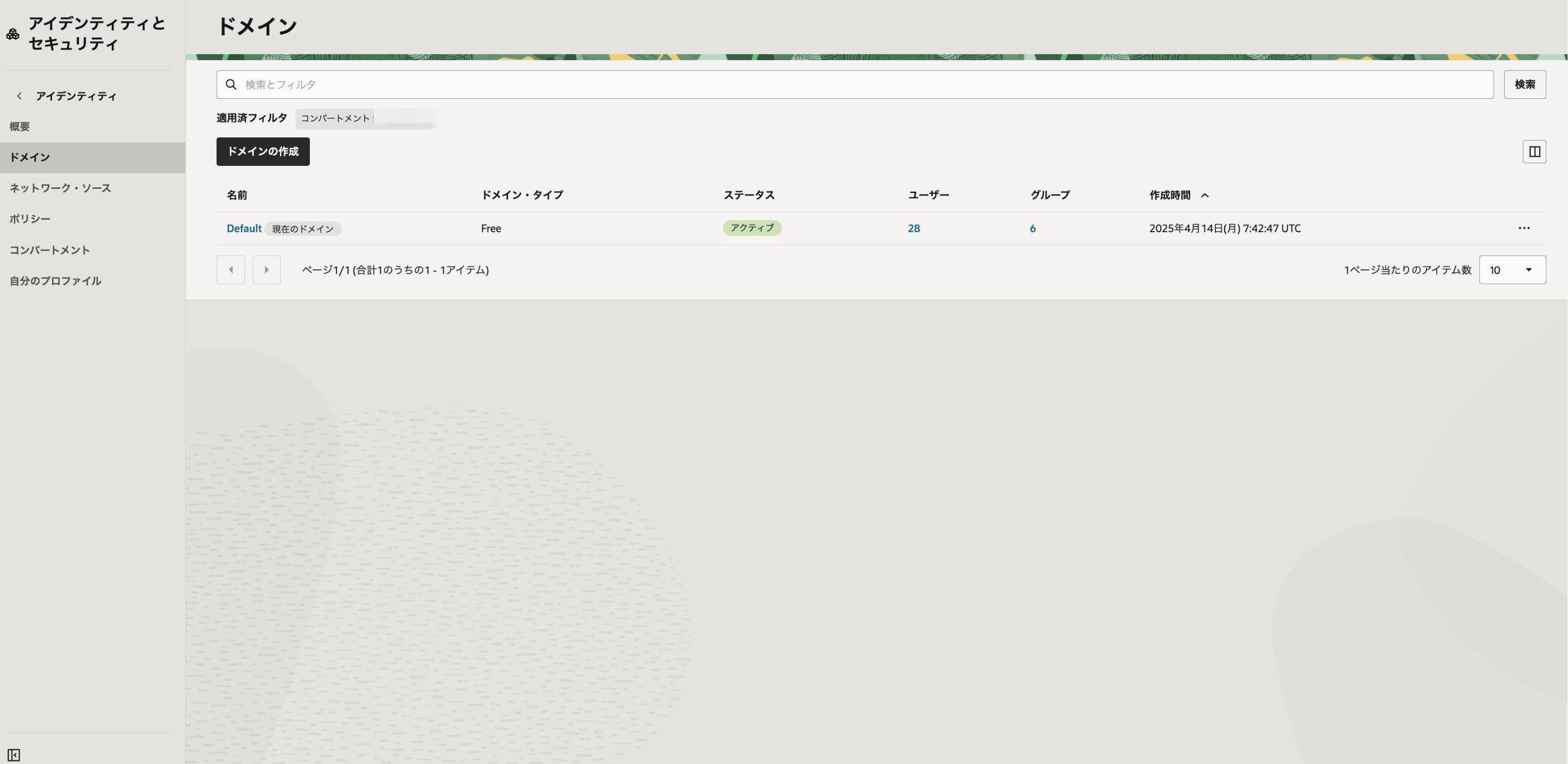

アイデンティティとセキュリティ → アイデンティティ → ドメインを開く

統合アプリケーション → アプリケーションの追加 → 機密アプリケーション → ワークフローの起動 → アプリケーション名を入力 → 送信

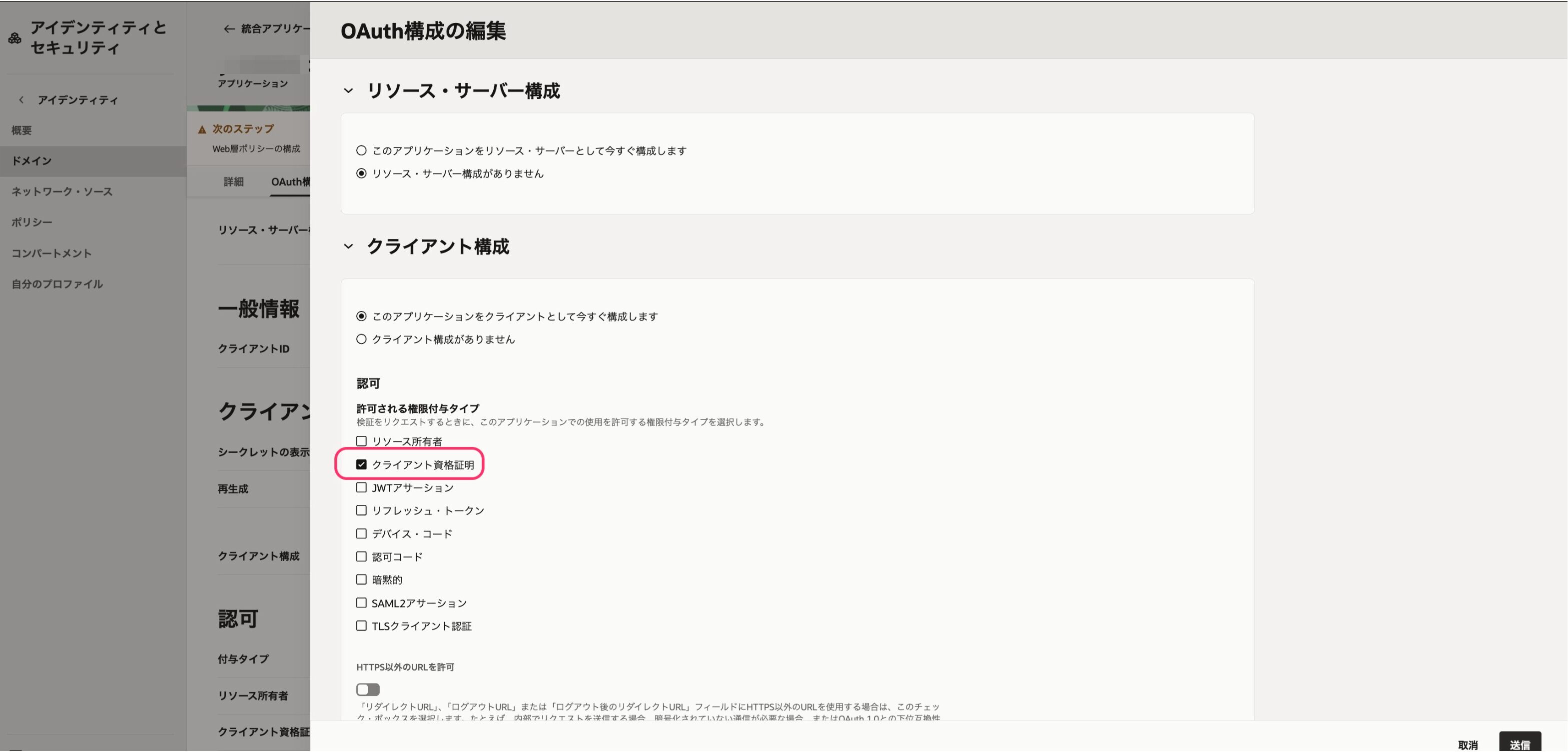

OAuth構成の編集 で以下を設定

- 許可される権限付与タイプ:クライアント資格証明

- アプリケーション・ロール:Identity Domain Administrator

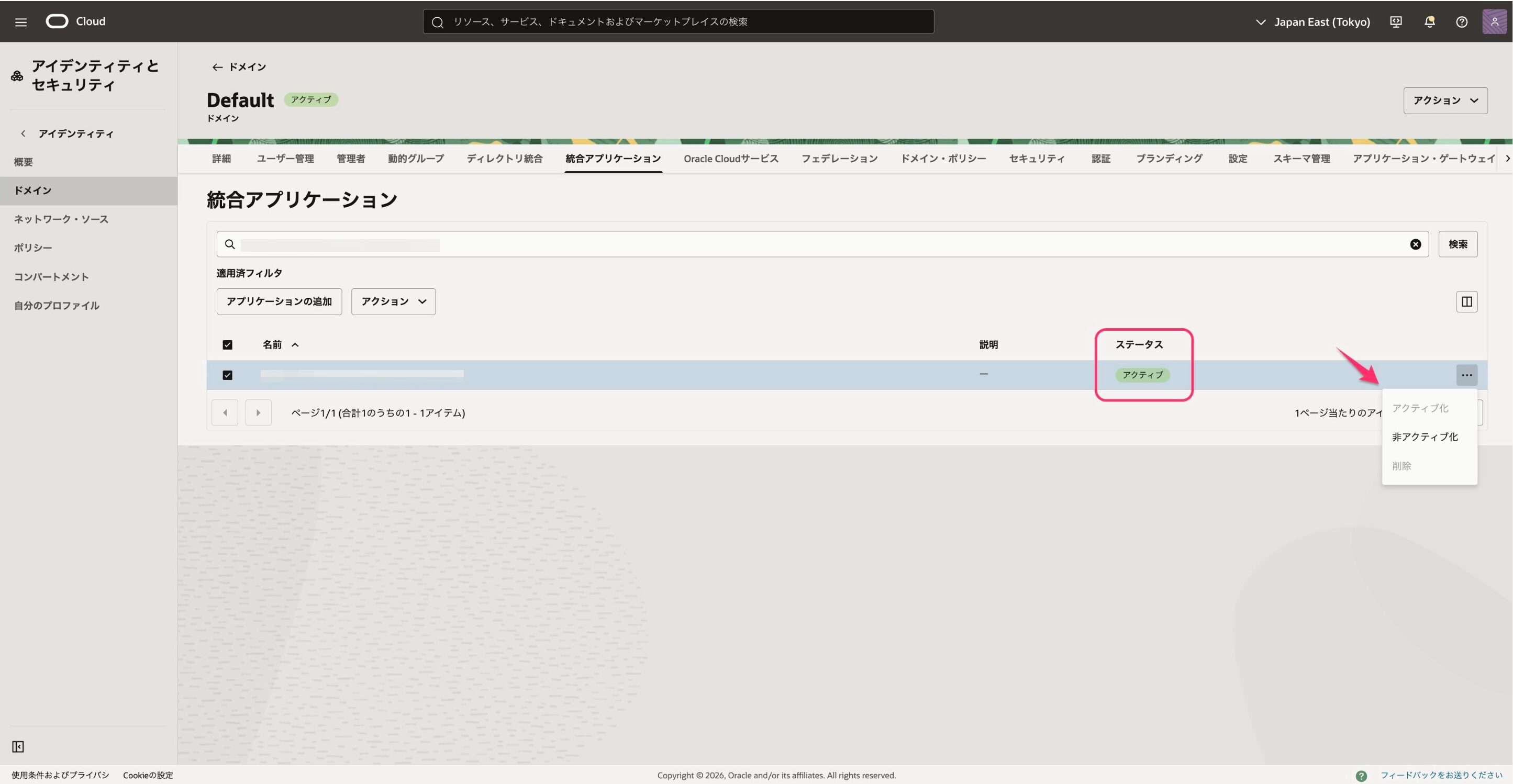

三点リーダ → アクティブ化(作成直後は非アクティブ状態のため)

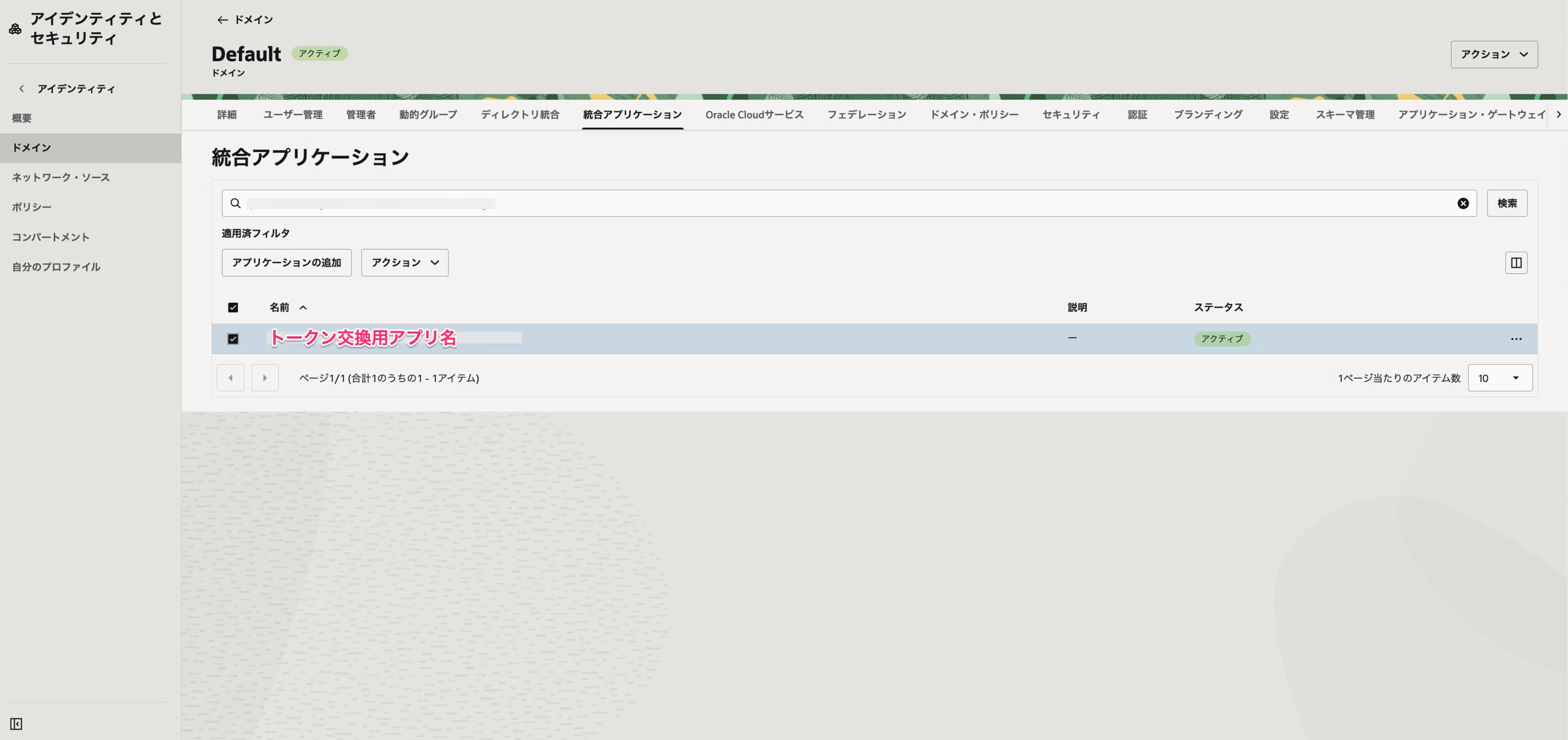

2. トークン交換用アプリケーションの作成

作成手順は、管理用アプリと同様ですが、OAuth構成のアプリケーション・ロールの設定は不要です。

【Step 2】Generate identity domain administration token

Step1で作成した管理用アプリを使い、OCI側で操作に必要な管理トークン(Administration token)を発行します。このトークンは後続のAPIリクエスト(サービスユーザー作成・信頼関係設定)で利用します。

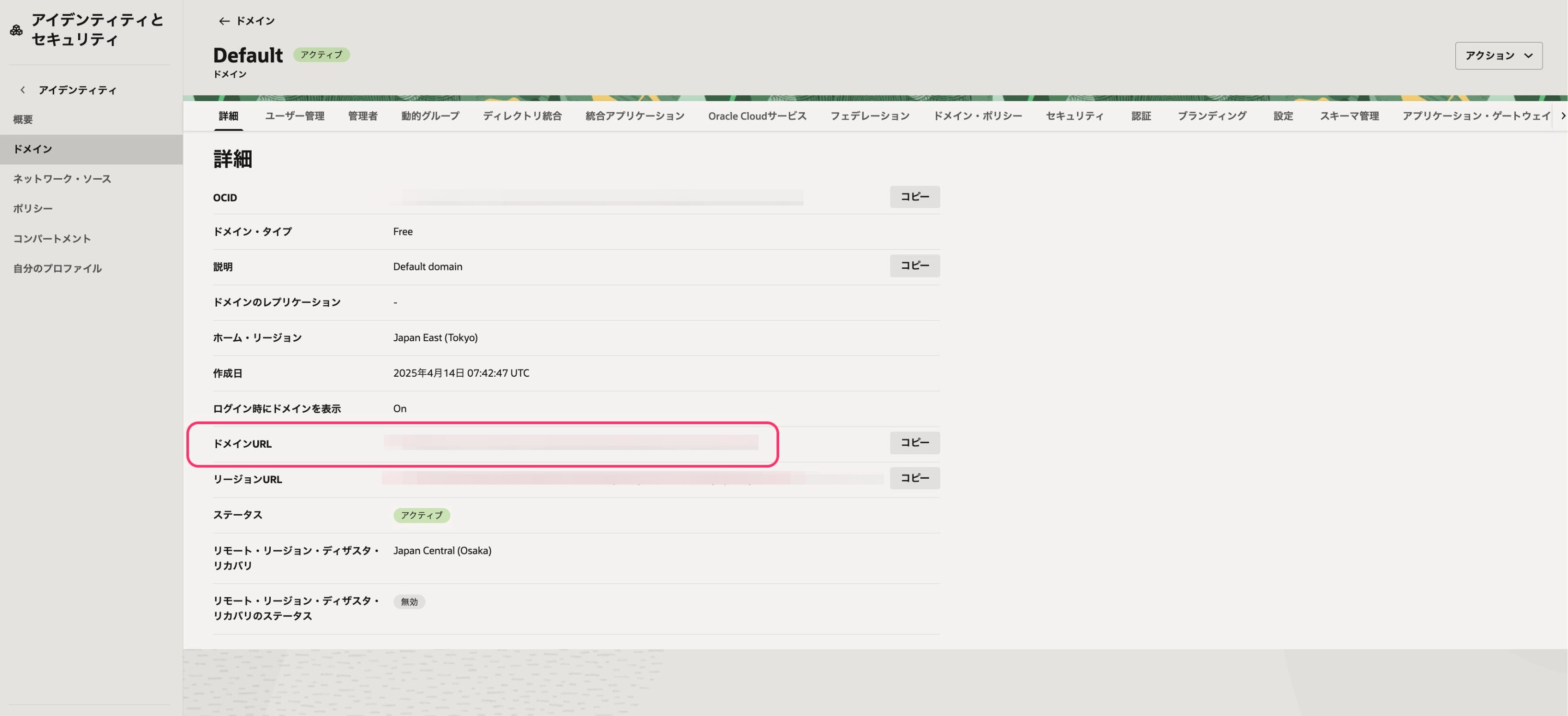

1. 必要情報の確認

Identity Domain URL:OCI コンソール → ドメイン → 対象ドメイン → 詳細 → ドメイン URL

管理用アプリのクライアント ID / シークレット:OAuth構成画面から確認

2. ローカル端末でのトークン発行

## トークン発行に必要な情報を環境変数へ格納

export IAM_DOMAIN_URL="idcs-xxxxxxxx.identity.oraclecloud.com" # Identity Domain URL

export CLIENT_ID="xxxxxxxxxxxx" # 管理用アプリのクライアントID

export CLIENT_SECRET="xxxxxxxxxxxx" # 管理用アプリのシークレット

## トークンを発行

curl --location "https://${IAM_DOMAIN_URL}/oauth2/v1/token" \

--header 'Content-Type: application/x-www-form-urlencoded;charset=UTF-8' \

--user "${CLIENT_ID}:${CLIENT_SECRET}" \

--data 'grant_type=client_credentials&scope=urn:opc:idm:__myscopes__'

## トークンを環境変数へ格納(後続のAPIリクエストで利用)

export ADMIN_TOKEN=$(echo "$TOKEN_JSON" | jq -r '.access_token')

## トークン取得確認(値の一部が表示されていればOK)

echo "${#ADMIN_TOKEN}"

## 後続手順で利用するAuthorizationヘッダへ格納

export AUTH_HEADER="Authorization: Bearer ${ADMIN_TOKEN}"

【Step 3】Create IAM Group, Service User, and Policies

New RelicがOCIのメトリクス/ログを参照するために、OCIでIAMグループ / サービスユーザー / ポリシーを作成します。ここで作成するサービスユーザーが、OCIの監視データをNew Relicへ連携する際の主体になります。

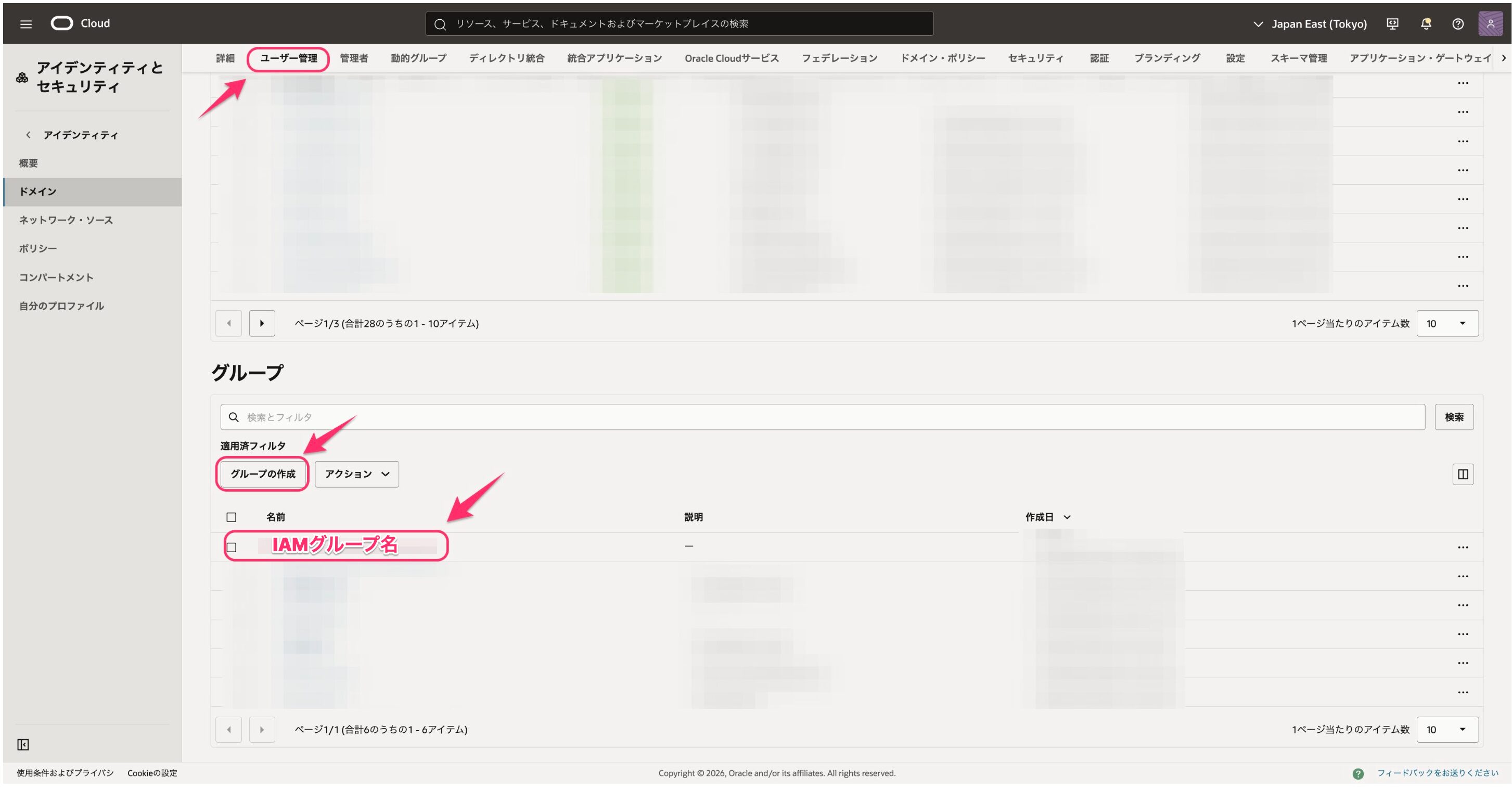

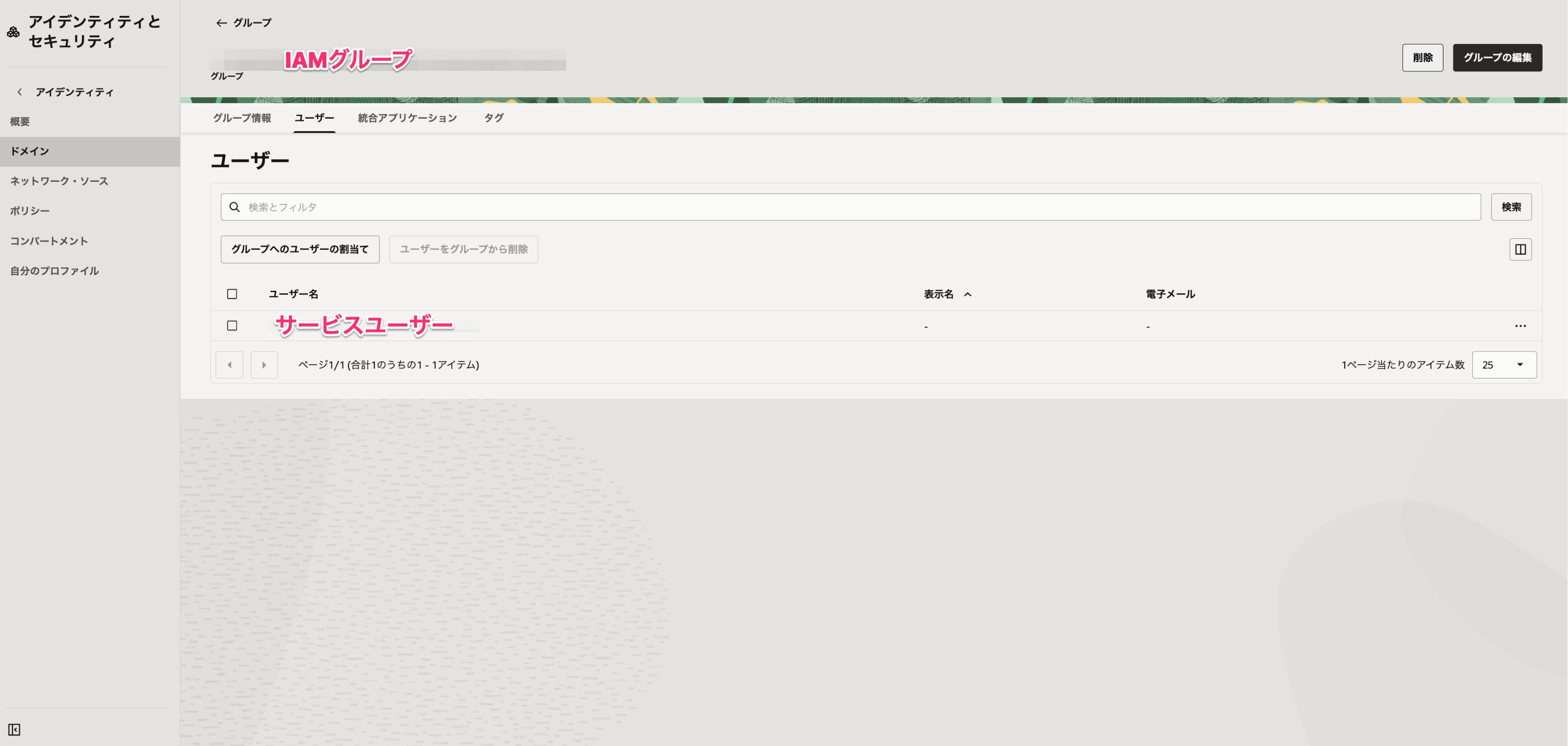

1. IAM グループの作成

アイデンティティとセキュリティ → アイデンティティ → ドメイン → 対象ドメイン → ユーザー管理 → グループの作成 → グループ名のみ入力 → 作成

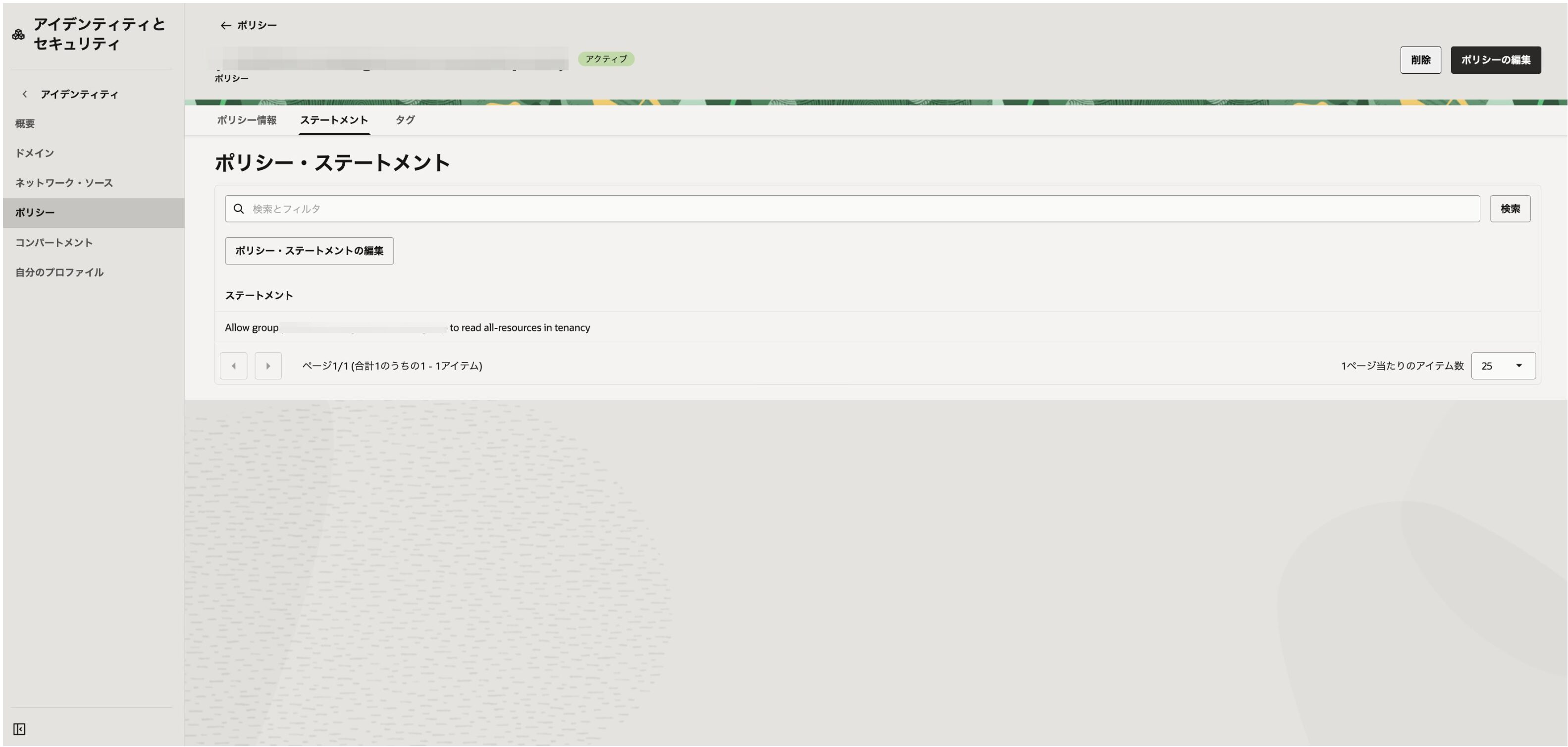

2. IAM ポリシーの作成

アイデンティティとセキュリティ → アイデンティティ → ポリシー → ポリシーの作成 → ポリシー名入力 → ポリシービルダーの手動エディタで以下を入力 → 作成

※ポリシー文:Allow group {作成したIAMグループ名} to read all-resources in tenancy

3. サービスユーザーの作成

Step2で取得した AUTH_HEADER(管理トークン)を使い、Identity Domain の管理APIでサービスユーザーを作成します。ローカルで取得したトークンを使用するため、OCIコンソール上からは作成できない点にご注意ください。(2026年3月時点)

## サービスユーザー名を設定

export NR_SERVICE_USER_NAME="サービスユーザー名"

## サービスユーザーを作成

curl -sS --location "https://${IAM_DOMAIN_URL}/admin/v1/Users" \

--header "${AUTH_HEADER}" \

--header "Content-Type: application/json" \

--data "{

\"schemas\": [\"urn:ietf:params:scim:schemas:core:2.0:User\"],

\"urn:ietf:params:scim:schemas:oracle:idcs:extension:user:User\": {

\"serviceUser\": true

},

\"userName\": \"${NR_SERVICE_USER_NAME}\"

}"

作成後、OCIコンソール上のグループ画面から、サービスユーザーをIAMグループに追加します。

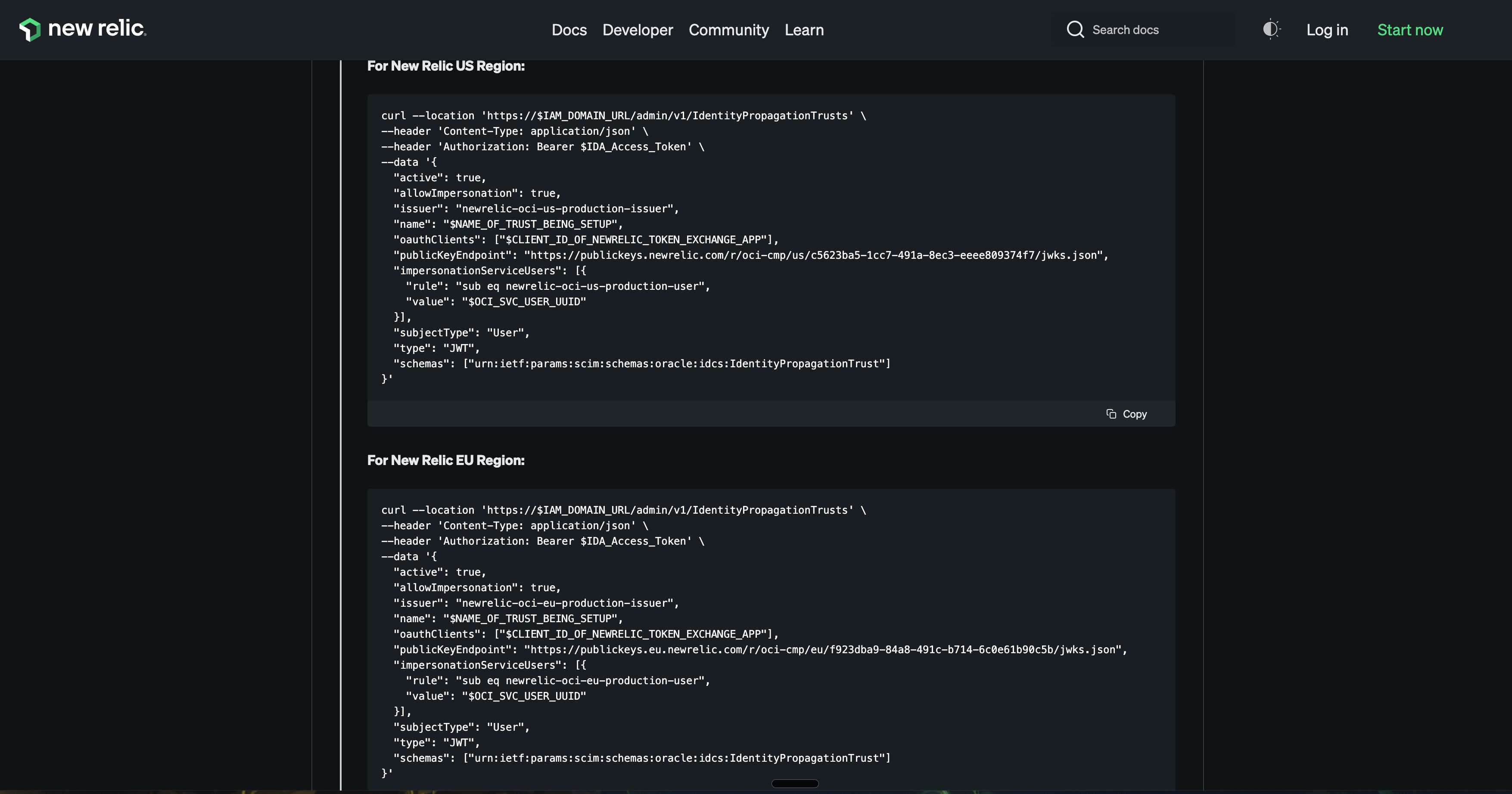

【Step 4】Create identity propagation trust

OCI が New Relic から提示される JWT(Issuer / JWKS / Subject)を信頼し、トークン交換できるように、Identity Domain に 信頼関係(Identity propagation trust)を作成します。

## 必要な環境変数を設定

export NR_TOKEN_EXCHANGE_CLIENT_ID="トークン交換用アプリケーションのクライアントID"

export TRUST_NAME="信頼関係名(任意)"

## サービスユーザーのUUIDを取得

export OCI_SVC_USER_UUID=$(

curl -sS -X GET \

"https://${IAM_DOMAIN_URL}/admin/v1/Users?filter=userName%20eq%20%22${NR_SERVICE_USER_NAME}%22" \

-H "${AUTH_HEADER}" \

-H "Content-Type: application/json" \

| jq -r '.Resources[0].id'

)

echo "OCI_SVC_USER_UUID: ${OCI_SVC_USER_UUID}"

## 信頼関係を作成(New Relic US リージョンの場合)

curl --location "https://${IAM_DOMAIN_URL}/admin/v1/IdentityPropagationTrusts" \

--header 'Content-Type: application/json' \

--header "${AUTH_HEADER}" \

--data "{

\"active\": true,

\"allowImpersonation\": true,

\"issuer\": \"newrelic-oci-us-production-issuer\",

\"name\": \"${TRUST_NAME}\",

\"oauthClients\": [\"${NR_TOKEN_EXCHANGE_CLIENT_ID}\"],

\"publicKeyEndpoint\": \"https://publickeys.newrelic.com/r/oci-cmp/us/c5623ba5-1cc7-491a-...\",

\"impersonationServiceUsers\": [{

\"rule\": \"sub eq newrelic-oci-us-production-user\",

\"value\": \"${OCI_SVC_USER_UUID}\"

}],

\"subjectType\": \"User\",

\"type\": \"JWT\",

\"schemas\": [\"urn:ietf:params:scim:schemas:oracle:idcs:IdentityPropagationTrust\"]

}"

ポイント:

publicKeyEndpointの URL は New Relicドキュメントから取得してください。リージョン(US / EU)によって URL が異なります。

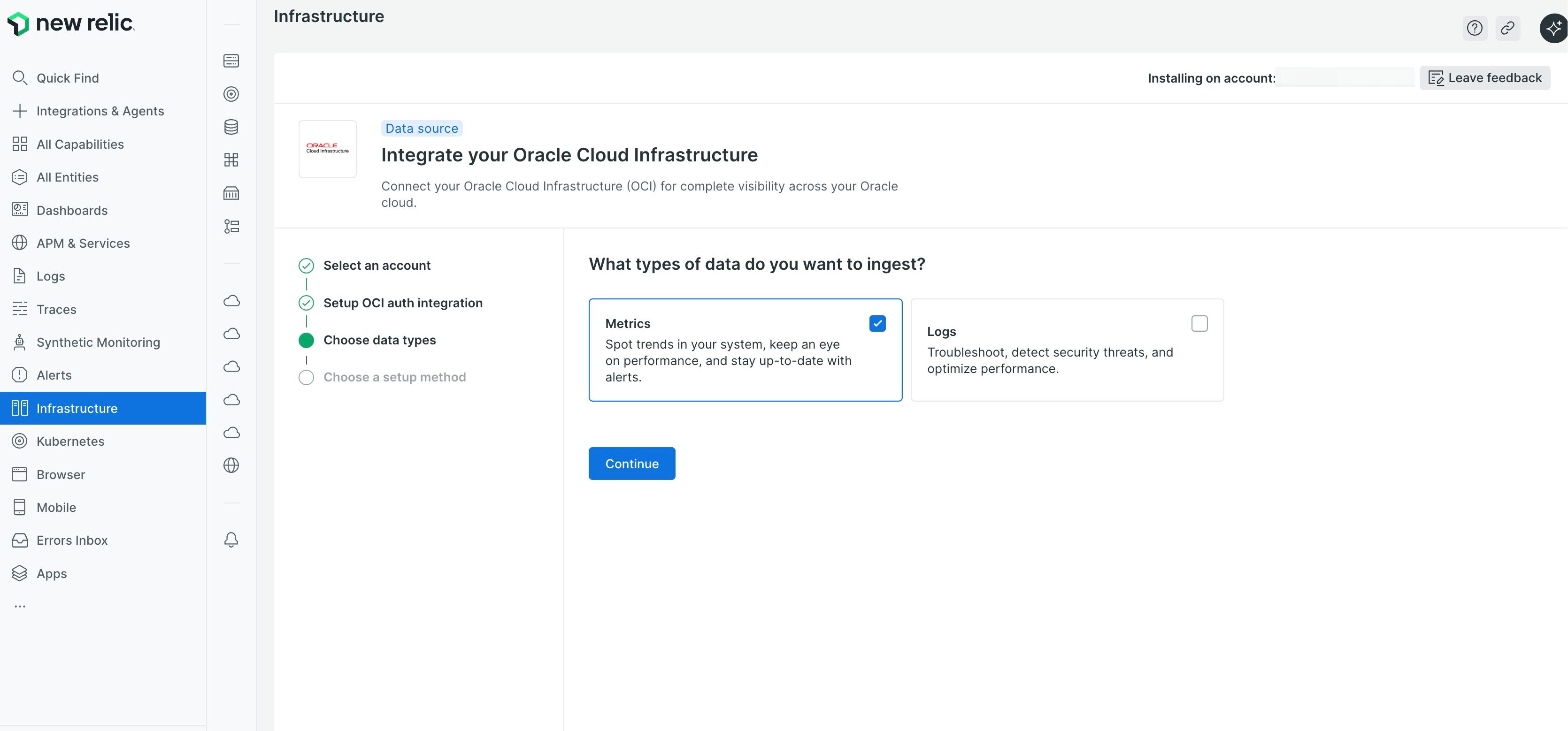

フェーズ 2 — データ種別の選択

ウィザードのStep5に入り、まず Choose data types で取り込み対象を選びます(Step 1〜4 で作成した値は、主に Create connection 以降で使います)。

New Relic へ取り込む情報として Metrics / Logs を選択できます。本記事では Metrics を選択し、メトリクス連携の確認までを扱います。

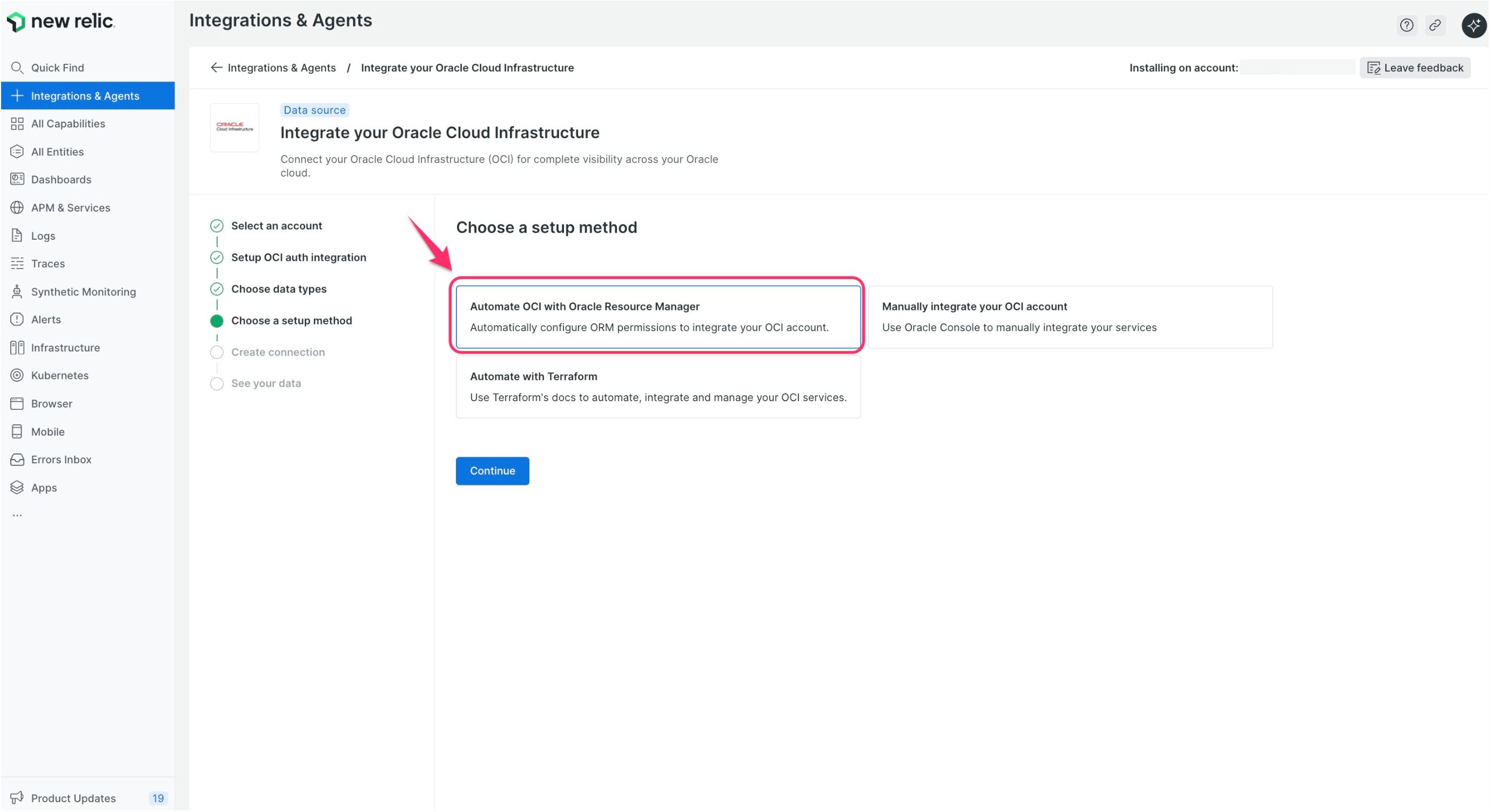

フェーズ 3 — セットアップ方式の選択

| 方式 | 概要 |

|---|---|

| Automate OCI with Oracle Resource Manager(ORM) | New Relic が用意した Terraform パッケージを ORM で自動実行 |

| Manually integrate your OCI account | OCI コンソール / API で 1 つずつ手動設定 |

| Automate with Terraform | Terraform コードで OCI 側設定をコード化 |

上記の3パターンがありますが、今回はORM方式で実行します。

フェーズ 4 — 連携リソース作成

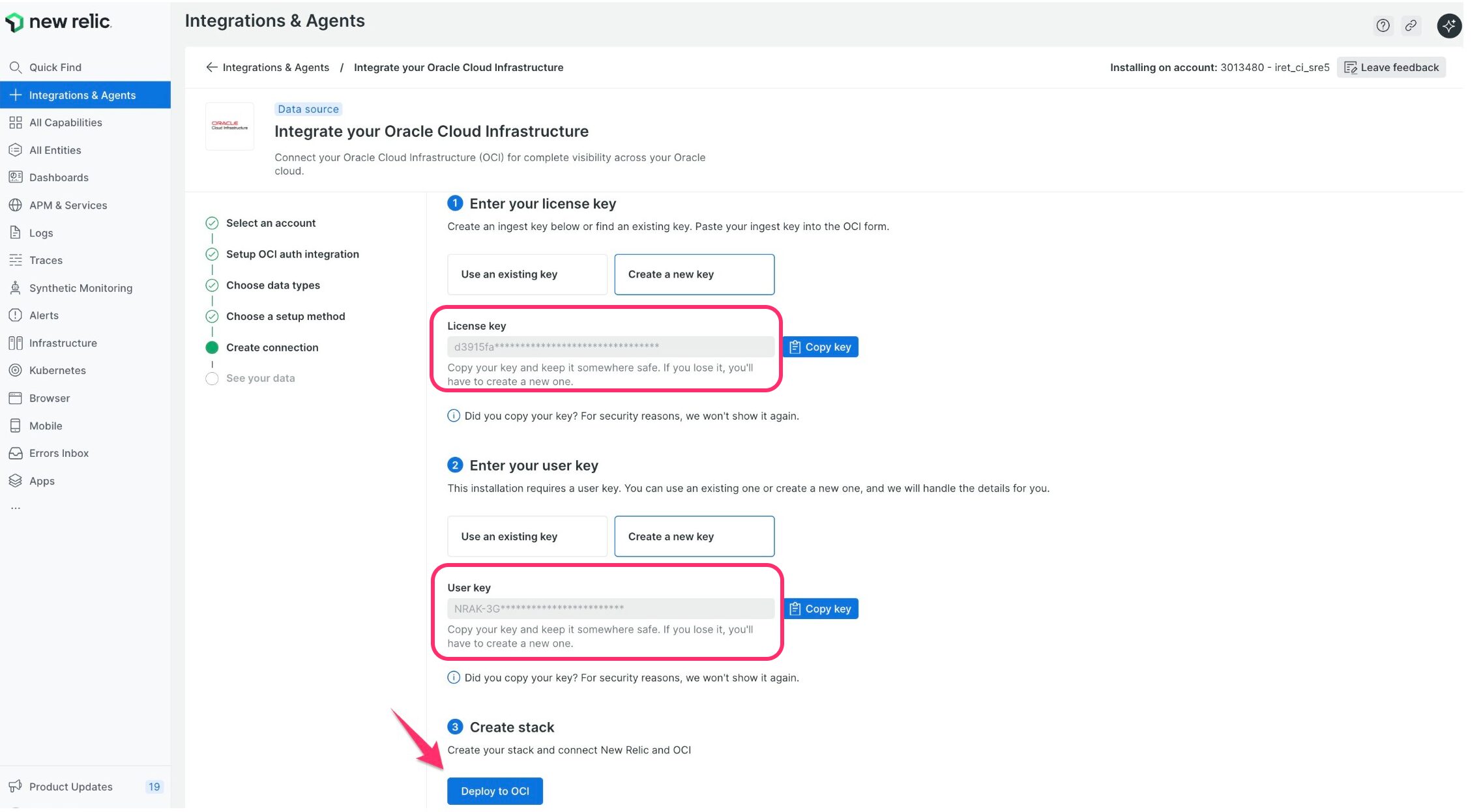

ORM 方式では、New Relic 側で必要な License key / User key を設定し、OCI 側にスタックを作成します。

License key / User key を入力して、Deploy to OCIをクリックします。

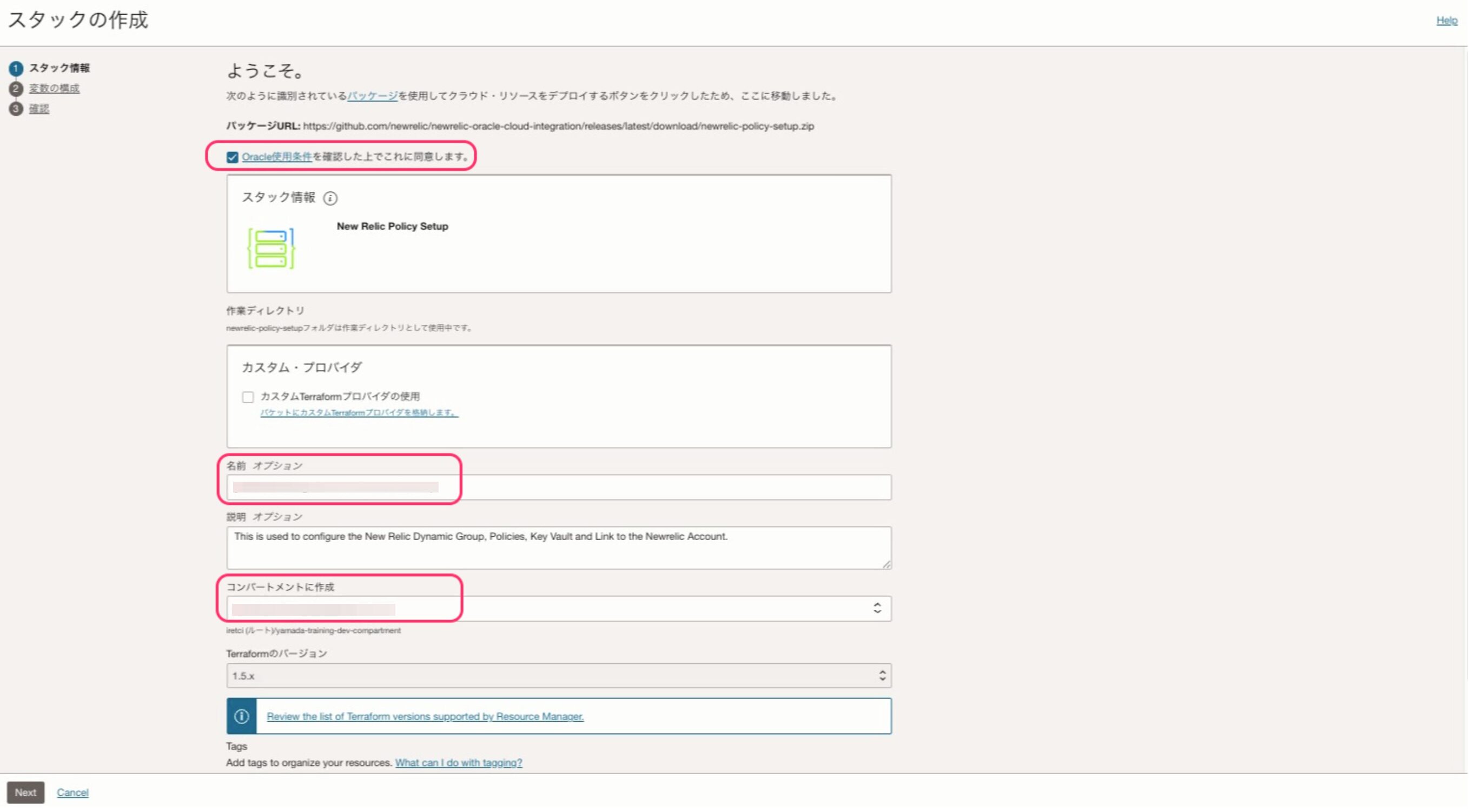

ORMのスタック名と作成先のコンパートメントを設定し、ジョブ実行を開始します。

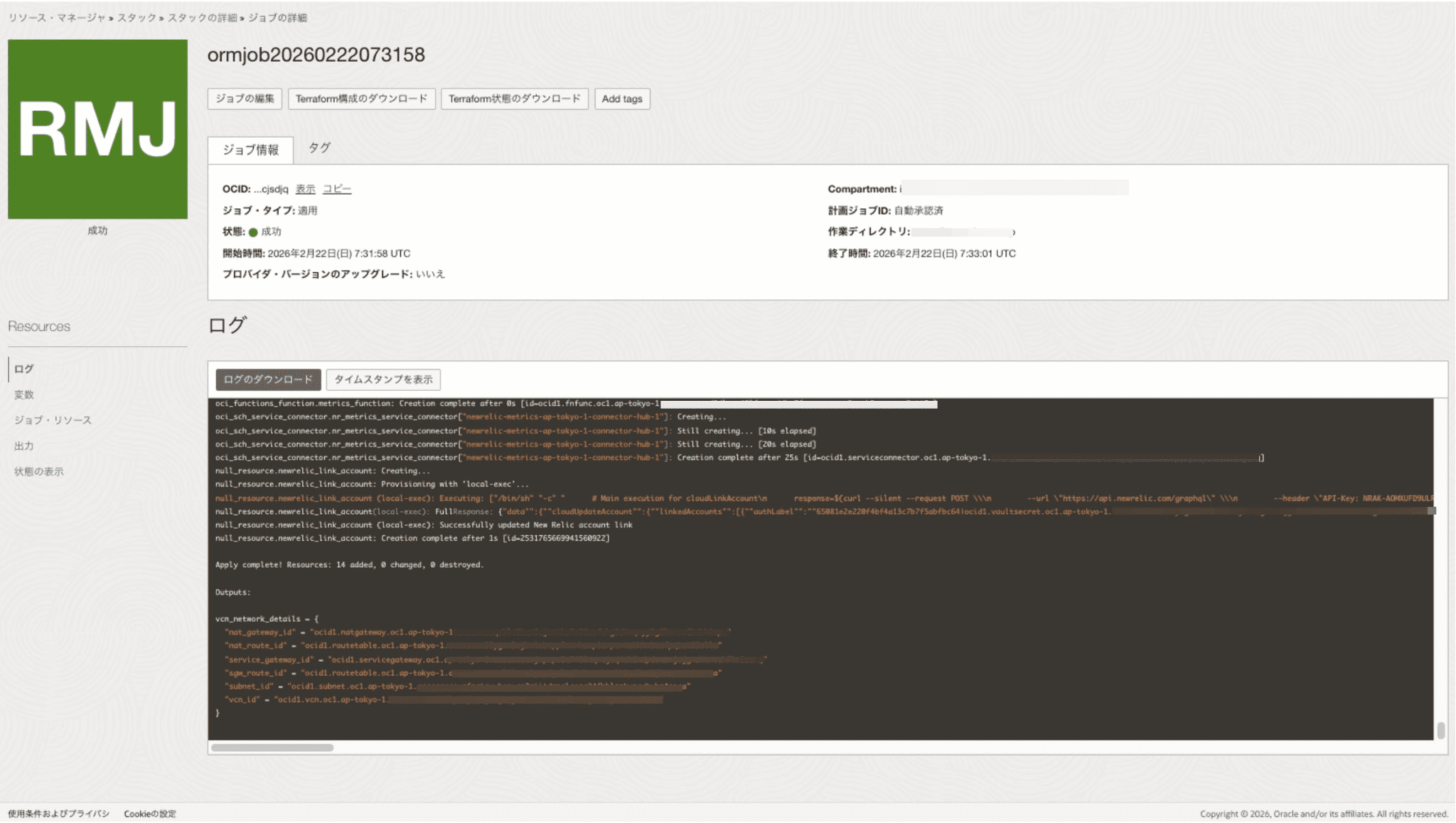

ジョブ状態が 「成功」 になれば完了です。ORM方式では、New Relic が用意した Terraform パッケージを ORM 上で実行し、OCI 側に必要なネットワーク / Functions / Service Connector の連携用リソースが自動で作成されます。

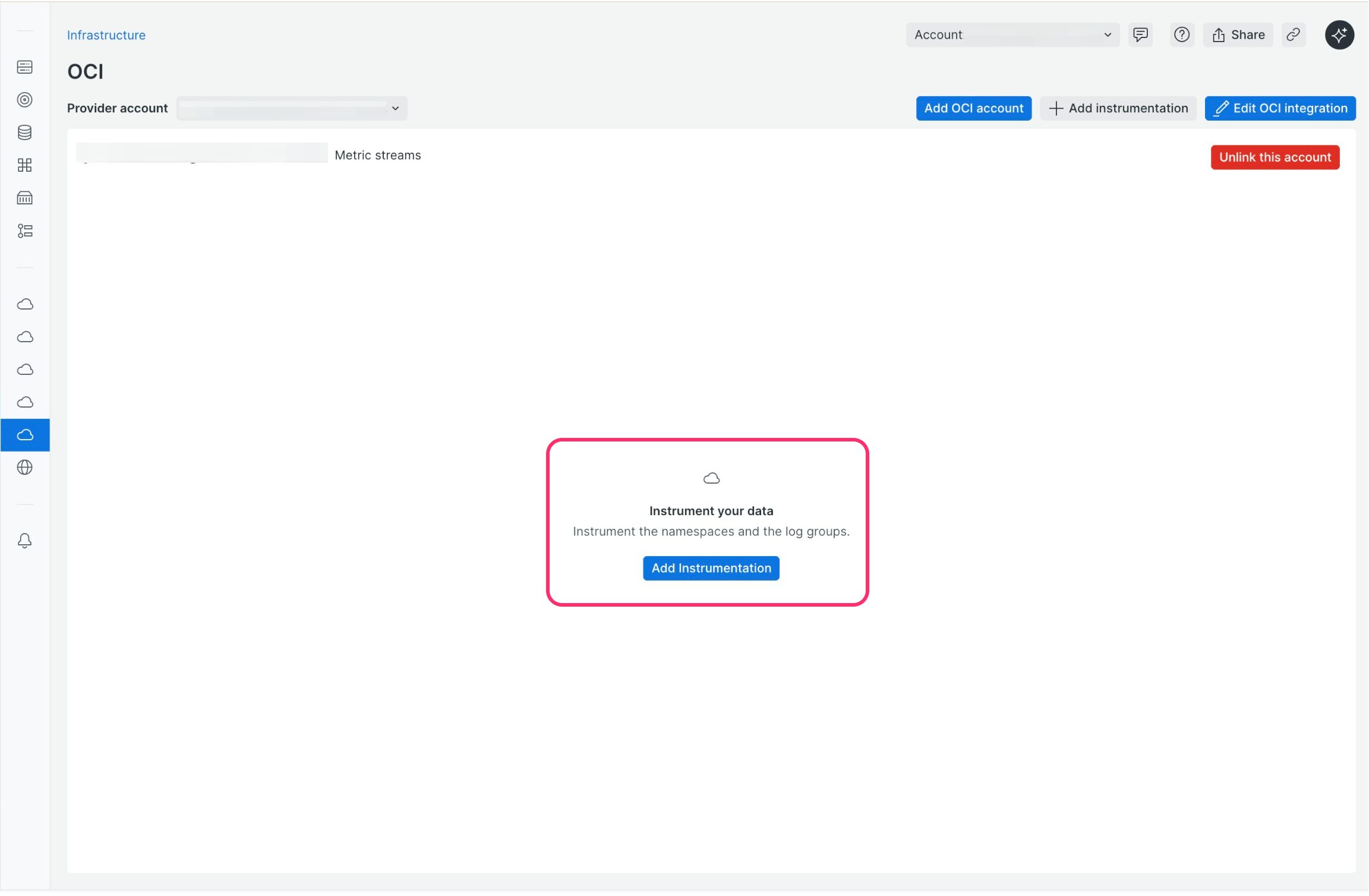

フェーズ 5 — 連携の確認

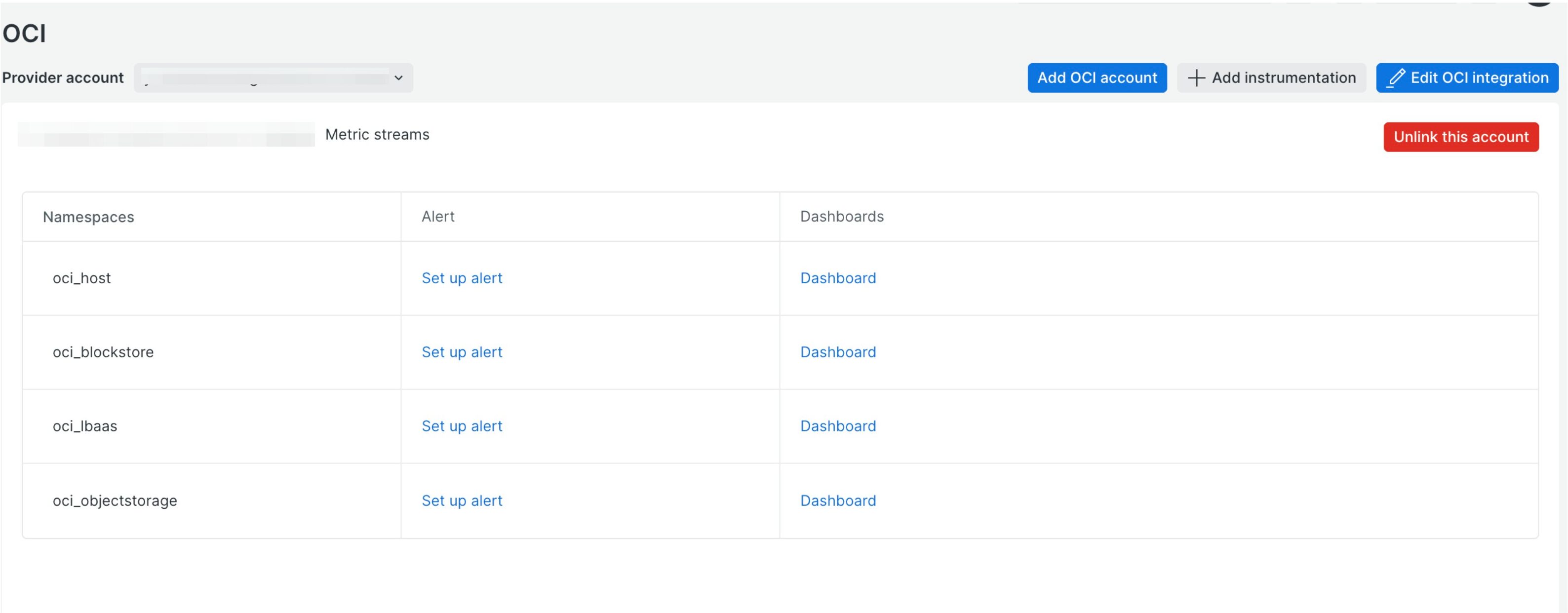

ORMでスタックの作成が完了すると、New Relic のセットアップ画面で メトリクス名前空間を選択する画面が表示されます。

選択したメトリクスが OCI の監視データとして New Relic に連携されます。

選択後に以下リストが作成されれば、インテグレーションは完了です。

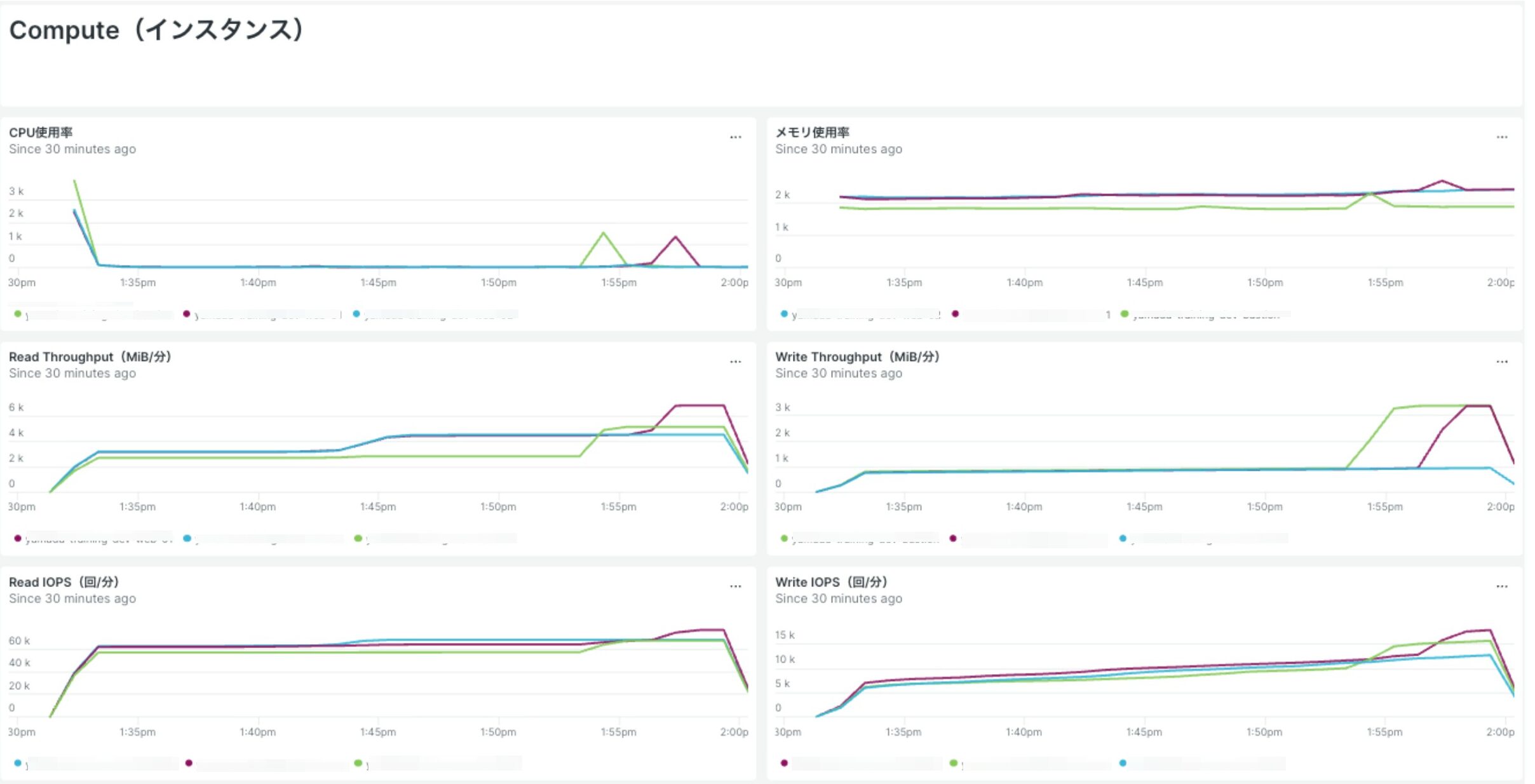

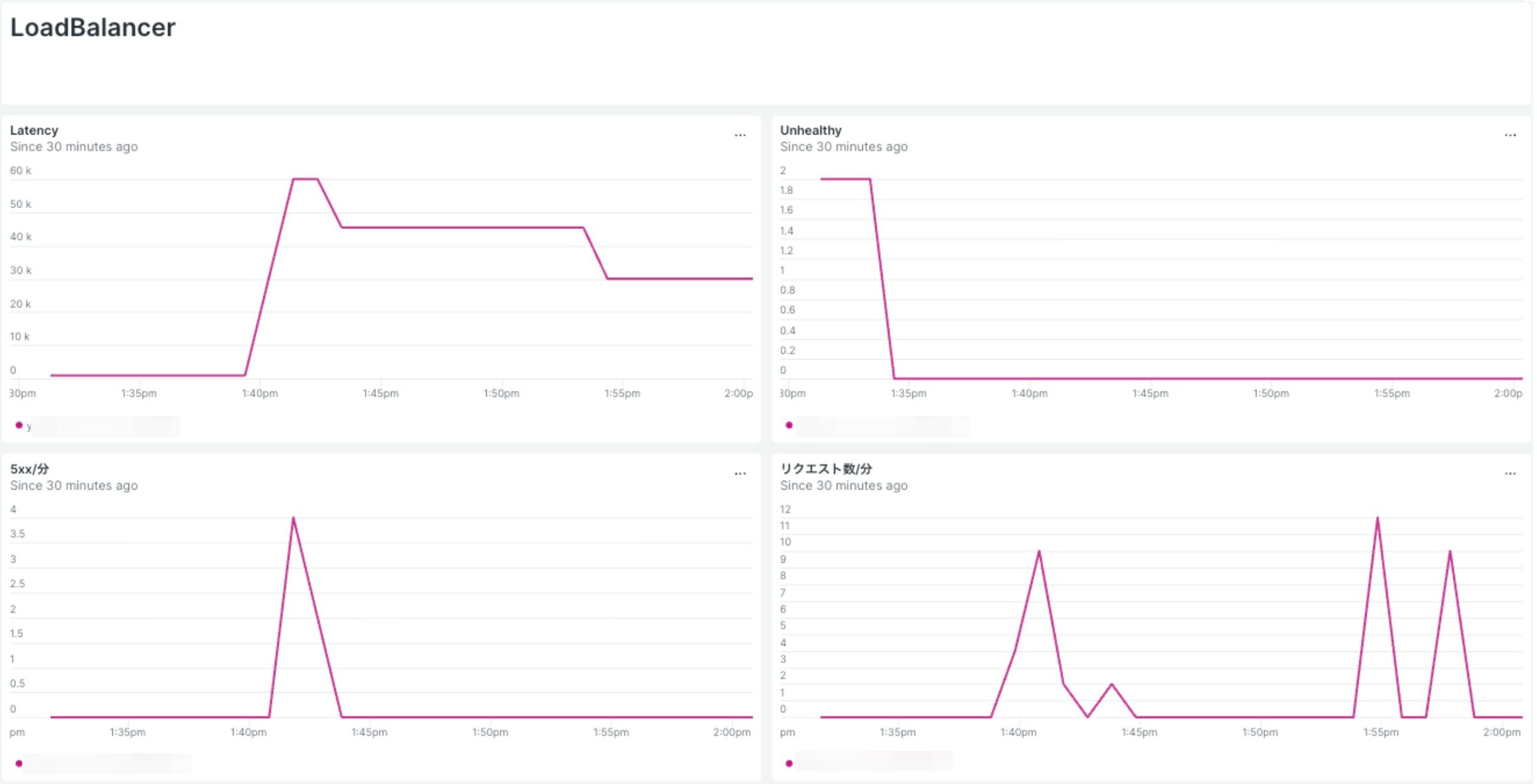

連携が機能していれば、NRQL でメトリクスが取れていることを確認できます。以下はその一例です。

おわりに

本記事では、New Relic と OCI の連携設定として、OCI 側の認証まわり(Identity Domain/IAM/信頼関係)から、ORM によるリソース作成、メトリクス連携の確認までを解説しました。New Relic の監視基盤に OCI を取り込む際の参考になれば幸いです。