現代のセキュリティ運用において、膨大なアラートへの迅速な対応と効率化は共通の課題です。本記事では、運用の自動化を支える中核技術である SOAR(Security Orchestration, Automation, and Response) について、Google SecOps の主要な機能構成や実務での活用シーンを整理して共有します。

SOAR の定義:セキュリティ運用の自動化と効率化

SOAR は、セキュリティ運用の各工程を統合し、自動化・効率化するための技術概念です。

2026年現在のセキュリティ運用(SOC)では、SIEM と SOAR が Google Security Operations という単一のプラットフォームに統合されており、検知から対応までのシームレスな自動化が実現されています。

SIEM と SOAR の役割分担:検知から対応へ

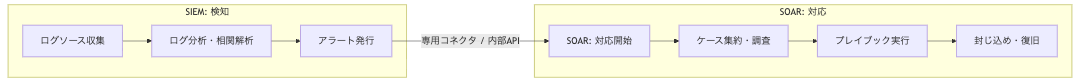

セキュリティ運用における SIEM と SOAR は、統合プラットフォーム内でそれぞれの役割を補完し合っています。

- SIEM(検知): 多様なログソースを収集・分析し、異常を検知して「アラート」を発行する「検知(Detection)」の役割を担います。

- SOAR(対応): SIEM 等から発行されたアラートを、専用のコネクタや API を通じて受信し、あらかじめ定義された手順に基づいて調査や封じ込めを自動実行する「対応(Response)」の役割を担います。

SOAR を支える主要機能

Google SecOps SOAR の中心となる 5 つの機能を整理します。

1. オーケストレーションと自動化

- 自動化 (Automation): 単一の製品内で行われる作業の自動実行を指します。

- オーケストレーション (Orchestration): EDR、ファイアウォール、認証基盤(IDP)など、複数の異なるセキュリティ製品を API 経由で連携させ、一連のワークフローとして統合制御することです。

2. ケース管理 (Case Management) と「エンティティ」

発生したアラートを効率的に処理し、アナリストの判断を支援するための機能です。

- Gemini によるケース要約: 大量のアラートを自動的に一つの「ケース(事件)」として集約し、Gemini AI が攻撃の背景や推奨される対応策を即座に要約します。

- エンティティ (Entity) と Entity Context Graph: アラートに含まれる調査対象(IP、ユーザー等)を エンティティ と呼びます。SOAR はこれらを Entity Context Graph (ECG) によって組織内の資産情報と自動的に紐付け、調査に必要な背景情報を自動構築します。

3. 外部製品との連携:インテグレーションと Content Hub

SOAR が外部製品を制御し、情報を収集するためには、各製品との接続が必要です。

- インテグレーション (Integrations): 主要な EDR、IDP、クラウドサービス等と通信するための接続パッケージです。Google SecOps では数百のインテグレーションが提供されています。

- コネクタ (Connectors): インテグレーション内に含まれるコンポーネントで、外部製品からアラートを継続的に取り込む(Ingest)役割を担います。

- Content Hub: インテグレーション、検知ルール、プレイブック、およびこれらをパッケージ化した Content Packs を一括で導入・管理できるプラットフォームです(旧称:Marketplace)。

4. プレイブック (Playbook):手順の標準化と自動化

特定の脅威に対して実行すべき手順をデジタル化したワークフローです。

- トリガー (Trigger): SIEM からのアラート受信だけでなく、手動実行や AI による自動判断などがトリガーとなります。

- Triage and Investigation Agent (TIN): Gemini 搭載の AI エージェントが、不足している証拠を自律的に収集し、約60秒で「真偽判定(Disposition)」と「確信度(Confidence)」を提示します。これにより、従来の固定的な手順を超えた Agentic Automation が実現されています。

- コンテキストの参照: 各ステップの出力データ(JSON Result)を後続のアクションで変数として参照・引き継ぎを行う仕組みです。

5. 高度なカスタマイズ (Python IDE)

標準機能だけでは対応できない複雑なデータ加工や、独自の判定ロジックを実装するために、Python 3.11 を使用してカスタムアクションを開発できる統合開発環境(IDE)を備えています。

また、ホワイトリストや資産情報の管理において、従来の「リファレンスリスト」に代わり、より柔軟なデータ保持が可能な データテーブル (Data Tables) への移行が進んでいます。

実務上の主なメリット

- MTTR(平均対応時間)の短縮: 定型的な調査を自動化・AI化することで、対応時間を秒単位にまで短縮します。

- 対応品質の均質化: プレイブックと AI のガイドにより、担当者の習熟度に関わらず一貫した品質の対応が可能です。

- アナリストの負担軽減: 膨大なアラートの要約と TIN による初期調査を AI に任せ、人間は高度な意思決定に注力できます。

用語解説

- MTTR (Mean Time To Respond): アラートを検知してから、対応(封じ込めや復旧)を完了するまでの平均時間。

- EDR (Endpoint Detection and Response): PCやサーバーなどの端末の挙動を監視し、サイバー攻撃を検知・防御するセキュリティ製品。

- Gemini in Google SecOps: Google の生成 AI「Gemini」を活用したセキュリティ支援機能。調査の要約、ルールの生成、プレイブック作成の支援などを担います。

- Triage and Investigation Agent (TIN): アラートの初期調査と真偽判定(Disposition)を自動で行う、Gemini 搭載の AI エージェント。