AIDD営業推進室の中山です。

Google Cloud Next 2026のラスベガスからの速報です。

Chrome Enterprise Premiumのセッション「Safeguard Your Workforce in the AI Era」の紹介がありましたので共有します。以下がサマリーとなります。

サマリー

以下時間のない人向けのサマリーとなります。

ブラウザはもう「ただのアプリ」ではなく新しいOSでありセキュリティ境界

業務の80%がブラウザで起きる時代。未管理デバイスやShadow AIが広がる中で、従来のネットワーク層やEDRではもう見えません。Chrome Enterpriseは「コントロールをブラウザに寄せて、セキュリティスタック自体を簡素化する」という立ち位置を明確に打ち出しました。

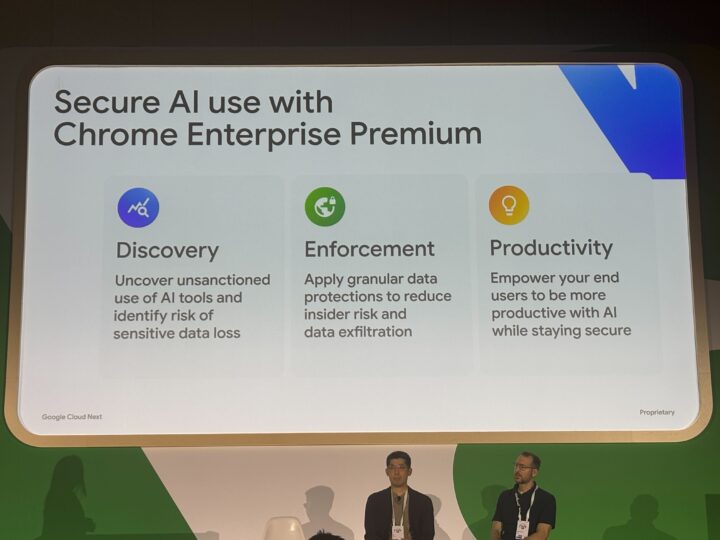

Discovery、Enforcement、Productivityの3本柱でShadow AIを丸ごと捉える

未許可AIの可視化、拡張機能テレメトリによるAgent Aware Browser、DLPの適用、Auto BrowseとSkills in Chrome。AIを禁止するのではなく、見える化して 承認済みツールへ誘導する世界観です。MCPサーバーによる エージェント操作対応も新しい一歩でした。

MercariはVDIを卒業し3年間で50%以上のコスト削減

顧客サポート向けのPII保護のためにVDIに依存していたMercariは、ブラウザ特化型のアプローチに転換。Chrome Enterprise PremiumとOktaの組み合わせで 同じセキュリティ水準をより安価に実現し、運用負荷まで削減した事例が共有されました。

個人的には、Chrome Enterpriseの話が「ブラウザのセキュリティ機能」から「エンタープライズのセキュリティ境界そのものを再定義する」という物語へと進化していることが印象的でした。また日本のお客様にはVDIコストに悩まれているケースが非常に多く、Mercari事例はそのまま刺さる提案材料になると感じました。

そもそも「AI時代のワークフォース保護」とは何か?

セッション冒頭、Chrome EnterpriseのChris氏はこう切り出しました。

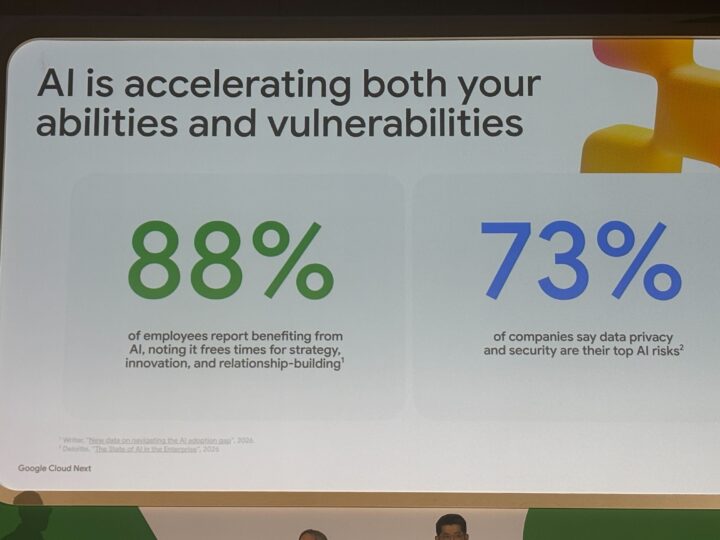

AIはUXにとって素晴らしくもあり厄介でもあるフォースマルチプライヤー。急速な採用とデータセキュリティのバランスを取ることが真の課題だ。そして、以下の現状認識が共有されました。

- 従業員の88%がAIでメリットを実感し、企業の73%は データプライバシーとセキュリティが最大のAIリスクと回答

- AI戦略を明確に持つ組織は、持たない組織と比べてAI経由の売上成長が2倍、主要メリットの享受が3.5倍

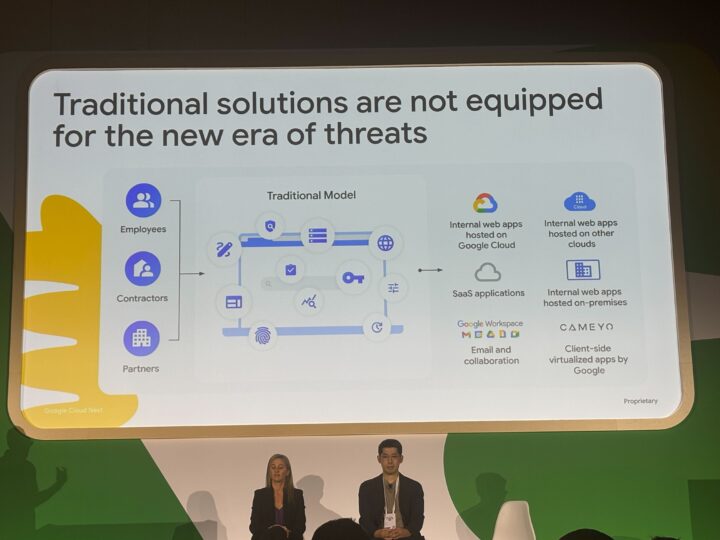

- 業務の大半がブラウザで起き、未管理デバイスや未管理ネットワークからのアクセスで従来型のコントロールが崩壊

- 従来のファイアウォールやIDSでは、OS上の操作とブラウザ内の操作、洗練されたAI攻撃を同時に止められない

「ユーザーが勝手に見つける回避策」はかつてのShadow ITの加速版、つまりShadow AIです。ならばAIを禁止するのではなく、安全に使えるツールを提供しつつ、何をしているかをブラウザ層で可視化し、必要に応じてガードレールを敷く。こちらが今回のセッションで一貫して語られていたメッセージでした。

ここからは新機能を領域別に紹介していきます。

Chrome Enterpriseの進化①: 3層の構成と全体像

1. Chrome、Chrome Enterprise Core、Chrome Enterprise Premium

Chrome Enterpriseは3層で構成されています。

- Chrome 無償のブラウザにSafe Browsing、拡張機能セキュリティ、サンドボックス、パスワードマネージャなど基礎機能

- Chrome Enterprise Core クラウドから集中管理。拡張機能管理、ポリシー制御、フリートリスク管理、セキュリティインサイト。無償で利用可能

- Chrome Enterprise Premium 有償。DLP、ゼロトラストアクセス制御、脅威保護、セキュリティインサイトをGoogleセキュリティと深く統合Chrome Enterprise Coreが無償で使える点は意外と見落とされがちなので、まずはCoreから始めてもらう提案が有効だと感じました。Premiumと既存のSIEM、XDR、IDPとの連携は標準でプラグアンドプレイです。

2. Chrome Enterprise Premiumの3本柱Discovery、Enforcement、Productivity

Premiumは 「Discovery(発見)、Enforcement(適用)、Productivity(生産性)」の3本柱で語られます。禁止ではなく見える化して誘導する、という一貫した物語がここに集約されていました。

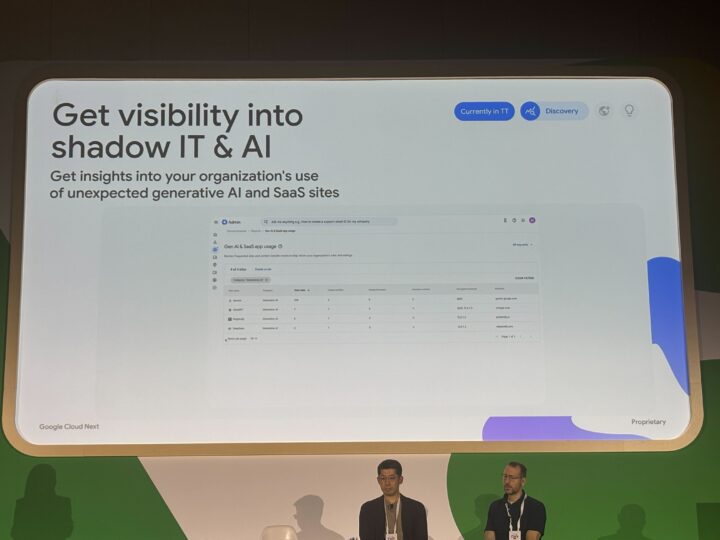

Chrome Enterpriseの進化②: DiscoveryでShadow AIを発見

1. Gen AIインサイトレポート6月 一般提供開始

ユーザーのAIサイト訪問を監査し、未承認のURLとアプリを自動でフラグ付けする機能です。IT管理者はシャドウAIを一覧で把握でき、どのサイトを承認するかの判断ができるようになります。既存のChrome Enterpriseユーザーは すぐに試せる状態で、全ユーザー向けは6月に一般提供開始予定です。

お客様提案の観点で言うと、「まずAIの利用状況を可視化したい」というお悩みにダイレクトに効くポイントです。いきなりブロックから入ると現場の反発が強いので、監査から始める段階的な導入ストーリーを組めるのは大きい。

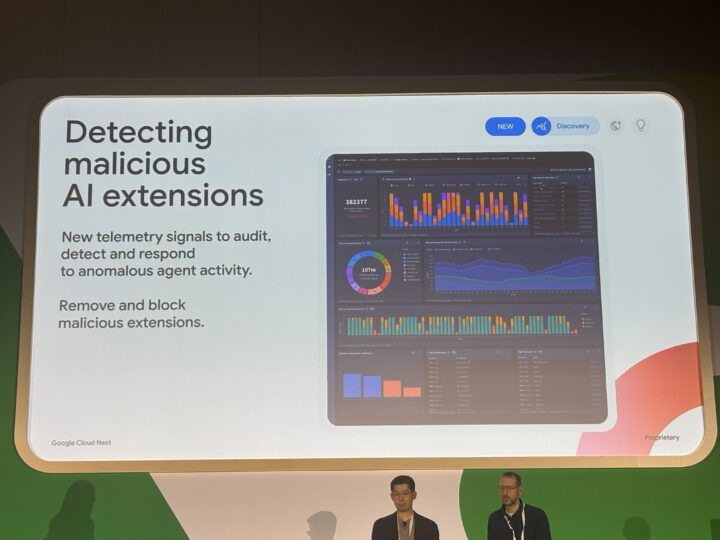

2. Agent Aware Browser 新機能

Chromeが拡張機能のテレメトリを取得し、悪意あるAI拡張機能を検出、ブロックする機能です。拡張機能が機密ページのDOMを読み取って 認証情報ページへスクリプトを注入していないかなど、クライアントサイドの挙動を可視化し、SIEMと連携して プレイブックで自動対応できます。従来型のEDR、ネットワークツールでは見えない領域を埋めにくる機能です。

3. Gemini搭載のリリースノート 新機能

IT管理者向けに、Geminiが自動生成するドメイン特化のリリースノート機能も発表されました。関心レベルに応じてカスタマイズでき、新しいポリシーや機能をポップアップで通知します。大規模展開している組織ほど地味に効く機能だと思いました。

4. ブラウザハードニング 新機能

セッション搾取やAIエージェントによるデータスクレイピング対策として、以下の機能が順次展開されます。

- デバイスバウンドセッション認証情報DBSC既存機能

- バックグラウンド暗号化 既存機能

- キャッシュ暗号化 今四半期、エンタープライズ向けに展開

- 履歴、ブックマーク、設定の暗号化 コンシューマ向けにも展開

Chrome Enterpriseの進化③: EnforcementでAI利用を統制

1. 承認済みAIツールへのガイド

ユーザーが未承認のLLMにアクセスしようとした瞬間、Chrome Enterpriseがブロックし、カスタマイズメッセージで 承認済みツール「セッションではGemini」へ誘導するデモが披露されました。単に止めるのではなく、「行くべき場所」へ導くのがポイントです。

2. きめ細やかなDLP

ファイルアップロード、ダウンロードのブロック、マルウェア検知、LLMへの入出力のデータマスキング、ウォーターマーク、スクリーンショット保護まで網羅。クレジットカード情報やPHIがサードパーティモデルに流れる前に止められます。管理デバイスと未管理デバイスの両方に適用できる点が実用的です。

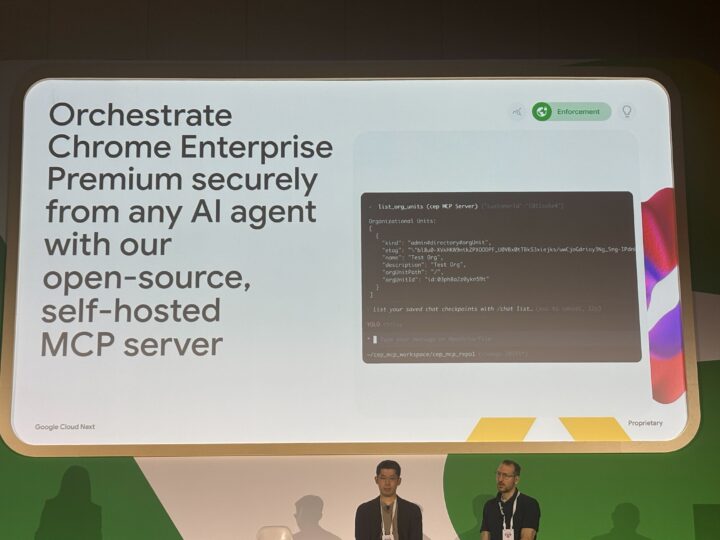

3. Chrome Enterprise Premium MCP Server新機能

発表の目玉の1つ。Chrome Enterprise APIに対して、あらゆるMCP互換クライアントからエージェントが操作できるようにするオープンソースのMCPサーバーです。Gemini CLIをはじめ、MCP互換のクライアントなら何でも接続可能。

最初はトラブルシューティングから。環境を検索してライセンスチェックや設定ミスをAIに洗い出させる形です。順次DLPルールの作成と読み取りにも対応予定で、Human in the Loopを前提に監査モードから始めるとのこと。「AI管理者」という新しい運用モデルをChrome Enterprise側で先に用意してきた印象で、お客様のITチームの工数削減提案として使えると感じました。

4. Enhanced Download Controls新機能 とMicrosoft連携

- OneDriveへのダウンロード強制 既存のGoogle Drive向け機能をMicrosoft OneDriveに拡張。管理デバイスと未管理デバイス双方で動作し、ユーザーには透過的

- モバイル対応DLP次期リリース150で、ファイルダウンロードDLPをiOS、Androidに展開。その直後にスクリーンショット保護も

- HTTP POST保護LLMへのPOSTリクエストを監査できる。「何がLLMに送られているか」を初めてしっかり見られる

- Microsoft Purviewラベル連携1から2ヶ月以内にリリース予定。MicrosoftのラベルをChrome Enterprise PremiumのDLPルールエンジンで利用可能に

Microsoft中心のお客様にも胸を張ってChrome Enterpriseを提案できる材料が増えてきました。

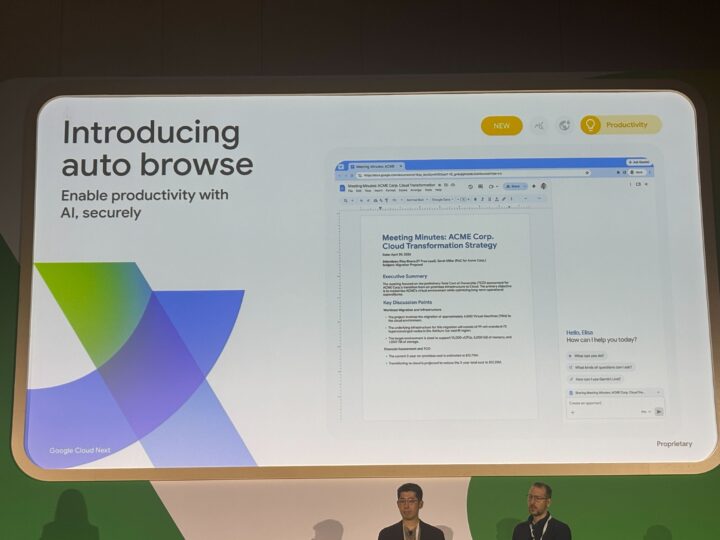

Chrome Enterpriseの進化④: ProductivityでAuto BrowseとSkills

1. Auto Browse新機能

Gemini in Chromeと深く統合されたインテリジェントアシスタント。セッションのコンテキスト、開いているタブ、プロンプトを理解し、複雑なマルチステップ業務を自動化します。セッションでは「営業メモからCRMへの転記」が例として挙げられました。もちろんHuman in the Loopで、最終判断は人間に残ります。

2. Skills in Chrome新機能

複雑なウェブタスクを1クリックのショートカットに変換する機能。これまでの「重厚で保守が大変なプロンプトライブラリを各自コピペする世界」を、ワンクリック世界へ置き換えるものです。

パートナー連携: CitrixとOkta

1. Citrix連携。VDIを脱する新しい選択肢

ウェブアプリのためだけにVDIを抱える時代は限界、というメッセージが明確でした。Chrome Enterprise PremiumとCitrixの統合で、ブラウザから直接プラットフォームのウェブアプリにゼロトラストアクセスが可能になります。DLP、キャッシュ暗号化、OneDriveへの強制保存、アンチキーロガーまで、未管理デバイス向け強化もセット。お客様提案の観点で言うと、VDIコスト削減の文脈で刺さるポイントです。

2. Okta連携。AIワークフォースの保護

- Device Trust Connector アンチウイルスシグナルをOkta Device Assuranceポリシーに追加

- Chrome Enterprise Universal EnrollmentのOkta Marketplace対応 未管理の個人デバイスでも、ChromeとOktaにログインするだけでポリシーが自動適用

- Device Bound Session Credentials アカウント乗っ取りの最大原因「セッション搾取」を共同で解決。現在アーリーアクセス、今年後半に 一般提供開始予定

顧客事例: MercariのVDI卒業ストーリー

MercariのYu Sun氏が共有してくれた事例が、今回のセッションのハイライトでした。

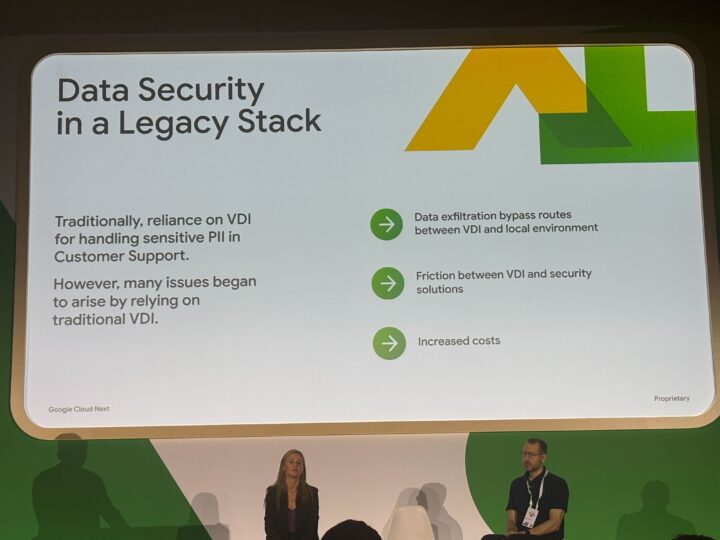

背景はこうです。顧客サポート業務でPIIを扱うためにVDIに依存していたものの、以下の3つの課題に直面していました。

- VDIとローカル環境の間にデータ漏洩のバイパスルートが存在

- VDIと既存セキュリティソリューションの摩擦

- VDI運用コストの増加

Mercariは「業務ツールはほぼすべてウェブアプリだ」という気づきから、ローカルデバイスに追加のソリューションを積むのではなく、プラットフォームとして管理されたブラウザで 一元管理するアプローチへと舵を切りました。Chrome Enterprise Premiumを中心に据え、OktaをIDプロバイダとして組み合わせる構成です。

鍵となった3つの取り組みは次のとおりです。

- Context Aware Access管理デバイスでも未管理デバイスでも、管理プロファイル経由でシームレスに認証

- Simple Chrome sign-inユーザーにChromeサインインを強制することで、ポリシー適用のトリガーを明確化

- ブラウザ内のコピー&ペースト、外部サイトへの印刷などをDLPで制御

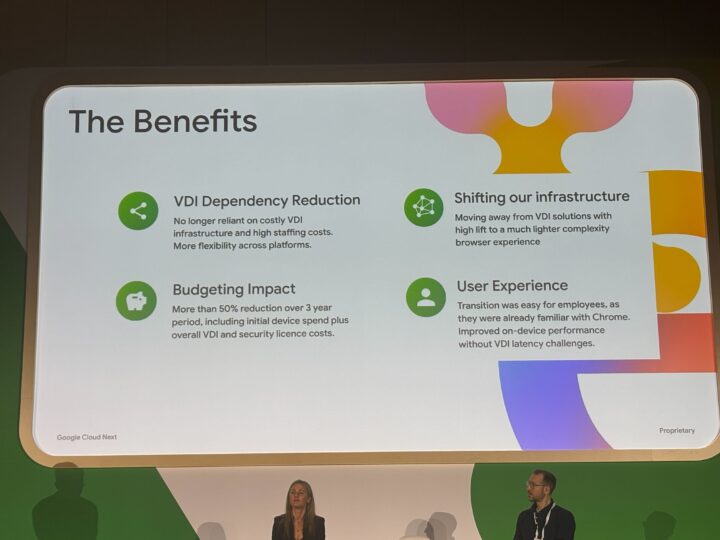

そして、達成された成果は以下です。

- VDI依存の削減。VDI維持のための高度なエンジニアリングチームが不要に

- 複雑な仮想セットアップを排除し、Chrome Enterprise Premiumを通じて直接管理

- 3年間の総コストで50%以上の削減。VDI、セキュリティライセンス、デバイス初期費用を含む

ネットワークポリシーの統一により、端末のハードウェア性能をユーザーが直接享受。ビデオ通話など重たい通信での体感も向上

業務ツールがほぼすべてウェブアプリなら、デバイスごとにソリューションを積むより、ブラウザを管理するほうがシンプルでセキュアだYu Sun氏

この判断を正面から組織として通したMercariは、それだけで「エンジニアリング文化の強さ」を感じさせます。日本のお客様でも 顧客サポート、契約社員、BYODのPII管理は共通のお悩みで、VDIコストを見直したいという声が最近とても多いです。Mercari事例は「ブラウザだけでここまでできる」という具体的なゴールイメージを提示してくれるので、提案ストーリーとしてそのまま使えると感じました。

Q&A: Auto Browseのプロンプトインジェクション対策

聴衆からは「Auto Browseのプロンプトインジェクション対策」について鋭い質問が飛びました。回答のポイントは以下のとおり。

- 入力段階でフルコンテンツスキャン、フレーズコネクタが適用される

- 近いうちにModel Armorという広範なコンテンツ保護ライブラリも加わる

- Gemini内ではマスキングなど他の制御も並行して機能

- 今はブラウザレベルのon、off制御だが、年内にページ単位、コンテキスト単位の制御を段階的に追加予定

- Auto BrowseはGemini in Chrome内でのみ呼び出し可能

「Auto Browseはブラウザを操作する」という特性上、プロンプトインジェクション対策は今後も要注目の領域です。Chrome EnterpriseがDLP制御の定期テストを明言している点は、安心材料として提案に添えられます。

まとめ

改めてまとめますと、

ブラウザはもう「ただのアプリ」ではなく新しいOSでありセキュリティ境界

ネットワークとEDRでは見えないShadow AIを、Chrome Enterpriseはブラウザ層で可視化して制御する。セキュリティスタック自体を簡素化する提案になっています。

Discovery、Enforcement、Productivityの3本柱でShadow AIを丸ごと捉える

Gen AIインサイト、Agent Aware Browser、MCP Server、Auto Browse、Skills in Chromeが揃い、「禁止ではなく見える化と誘導」の世界観が完成しつつあります。

MercariはVDIを卒業し3年間で50%以上のコスト削減

ブラウザ特化型アプローチは、セキュリティ強化とコスト削減を両立する実践解として、Mercariの実測値で裏付けられました。

お客様提案の観点で言うと、VDIコストの見直しとShadow AIの可視化はいずれもお客様のお悩みと直結するテーマです。Chrome Enterprise Coreは無償で始められるので、まずは可視化、次にPremiumで適用、最後にAuto Browseで生産性、という段階的な提案が組み立てやすいと感じました。Agent Aware BrowserとMCP Serverは「エージェントを前提としたセキュリティ運用」を先取りしていて、今後の提案の中核になる予感があります。

ご覧いただきありがとうございました。