はじめに

東京都内の地下鉄や、毎日何百万人もが行き交う複雑なネットワークを想像してみてください。今、私たちのクラウド環境でも同じようなことが起きています。社内のあらゆる部署で、自律的に考え、外部ツールを使いこなす「超優秀な新入社員」のような AI Agent が縦横無尽に稼働しているのです。

彼らは業務を劇的に効率化してくれますが、ある顧客の事例では、一夜にして本番データベースの機密情報が意図せずインターネット上にリークされてしまったといいます。貴社においても同様の課題に直面している可能性があります。

このブログでは、Google Cloud Next ’26 のセッション「What’s new in network security: Protecting the AI and agentic era」から、AI とエージェント時代における新たな脅威への対策とガバナンス機能について、皆さんに共有したいと思います。

AI Agent 時代における新たな脅威とは?

なぜ今、ネットワークセキュリティの進化が必要なのでしょうか?それは脅威が「機械化・高速化」しているからです。

セッションで示された数値によれば、データ流出にかかる時間はわずか「72分」であり、クラウドの脆弱性の半分以上が「認証不要」で悪用可能になっています。さらに、DDoS攻撃も昨年比で120%増加しています。これまでの攻撃が「住居に泥棒するために、外からドアを破壊する」ようなものだとすれば、今の脅威は住人を騙して中から鍵を開けさせるほど巧妙化し、スピードを増しています。たとえば、LLMのAPIを利用し、実行時に動的にコードを生成する「Just-in-time malware (適応型マルウェア)」のような脅威も登場しています。

もはや人間の手動対応(Human-led defense)では防御が追いつかず、機械の速度(Machine-speed mitigation)で自動対処する仕組みが不可欠になっていると言えます。

Google Cloud のネットワークセキュリティ新展開

これらの脅威に対抗するため、Google Cloud は複数の新機能を発表しました。

Cloud Armor の強化: Talos や Imperva の脅威インテリジェンスを活用したマネージドルールが提供され、適応型保護(Adaptive Protection)がL3/L4(ネットワークロードバランサやVM)へ拡張されました。

分散アプリケーションの保護強化: Cloud Next Firewall に未知のマルウェアを検知する「Advanced Malware Sandbox」が追加され、Secure Web Proxy を利用した外部への安全な通信(Zero Trust Egress)が実現しています。

しかし、今回最も注目すべきは、AI Agent そのものを安全に管理・運用するための新機能です。

デモで解説:Network Security Domain Agent による自律的防御

セッションのデモをもとに、実際にどのようにセキュリティの運用が変わるのか、具体的な検証プロセスを共有したいと思います。まずは、Gemini を活用して自然言語でネットワークセキュリティを管理できるアシスタント「Network Security Domain Agent」の機能です 。

1. ポスチャの確認とポリシーのデプロイ

Slack のチャットインターフェースから、「現在の環境のセキュリティポスチャはどうなっているか?」と質問します。すると、エージェントが自動的にプロジェクト内をスキャンし、保護されていないバックエンドサービスや脆弱な VPC ネットワークをハイライトしてくれます。そのまま自然言語で「デフォルトポリシーをプレビューモードでデプロイして」と指示するだけで、ルールが適用されます。CI/CD ツール用の Terraform コードを出力させることも可能です。

2. インパクト分析とエンフォースメント

プレビューモードでしばらく稼働させた後、「ルールによるトラフィックへの影響を分析して」と指示します。エージェントがログを解析し、「フラグが立てられたリクエストはすべて悪意のある SQL インジェクションの試みであり、誤検知や正当なユーザーへの影響はない」と報告してくれました。これを確信した上で、「エンフォースモード(強制)に変更して」と指示し、リアルタイムでの防御を開始します。

3. トラブル時の迅速なロールバック

もし万が一、設定変更によって正当なトラフィックが遮断されてしまった場合でも、「誰がいつどのような変更をしたか」をエージェントに尋ね、自然言語の指示一つで直前の状態にロールバックすることができます。手動でログを追うと数時間かかる調査と復旧が、わずか数分で完了するのは驚きです。

AI Agent 運用における2つの落とし穴と Agent Gateway

今回の一連の機能を通じて、私たちが陥りやすい2つの大きな課題(落とし穴)に気づかされました。

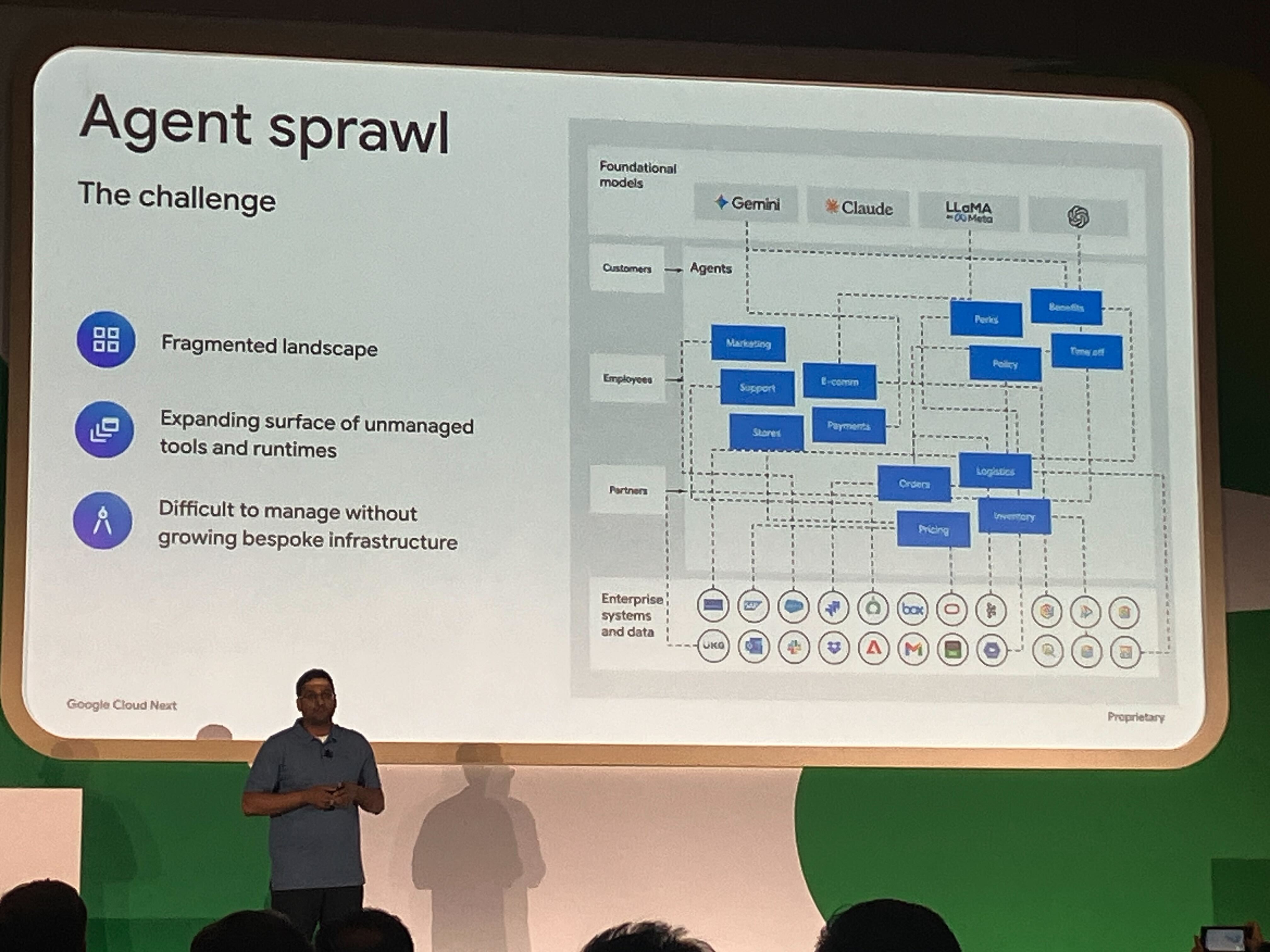

1. Agent Sprawl(エージェントの乱立)とシャドーAI

各ビジネス部門が独自の判断で便利な AI Agent を導入した結果、誰がどのエージェントを管理し、どんなデータへのアクセス権限を持っているのか、セキュリティチームが全く把握できない「Agent Sprawl」状態に陥りやすいのです。

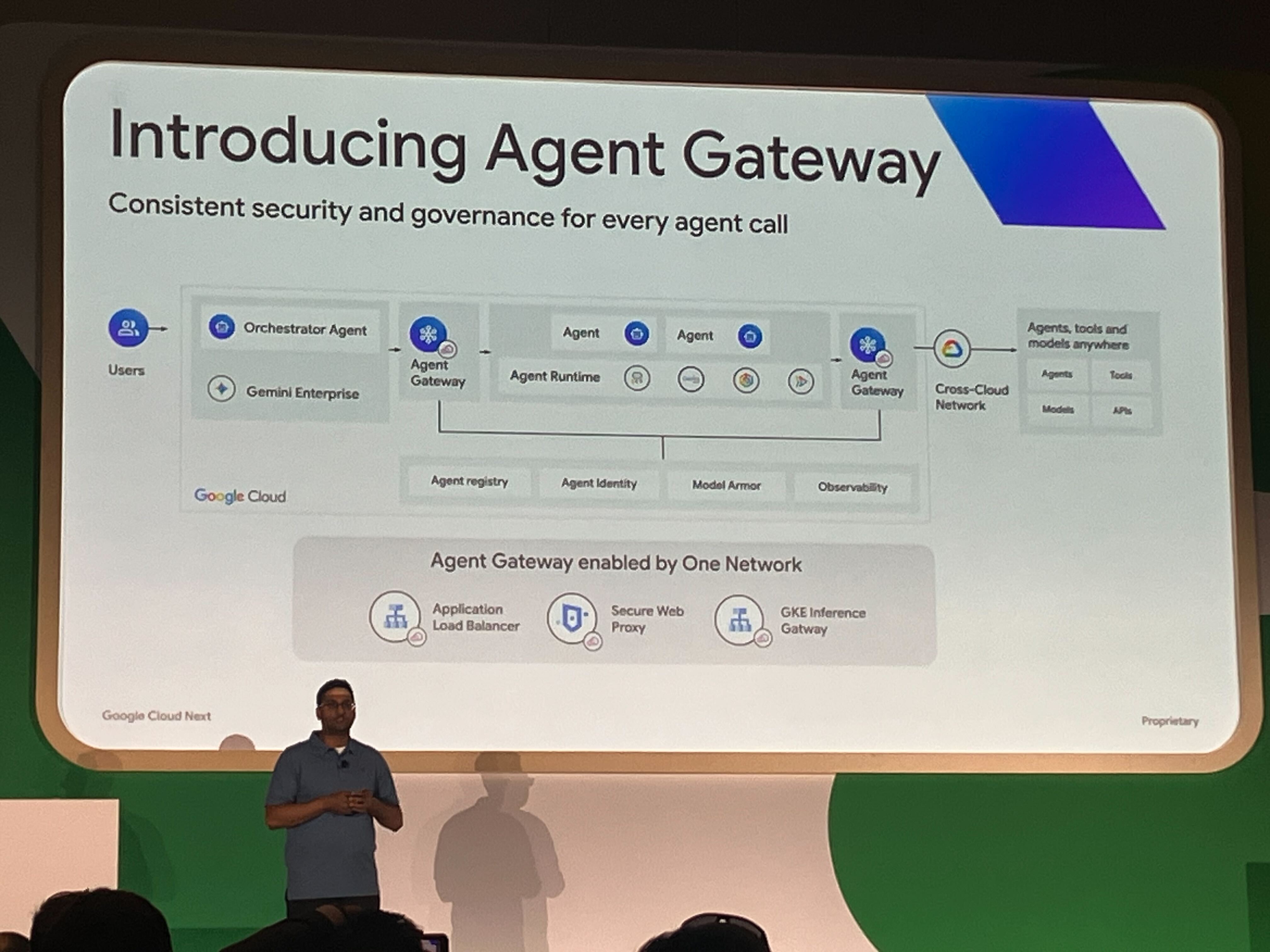

これに対処するのが、すべてのエージェントの通信を一元的に中継する基盤「Agent Gateway」です。ここに Prisma Cloud (Palo Alto Networks) を連携させることで、エージェントが MCP(Model Context Provider)サーバーにアクセスする際、リアルタイムでプロンプトインジェクションやデータ漏洩(社会保障番号の送信など)をスキャンし、悪意のある挙動を即座にブロックすることが可能になります。

2. モデルの無自覚な利用リスク

インターネット上から取得した AI モデルのファイルには、マルウェアや悪意のあるコードが含まれている場合があり得ます。これをスキャンせずにクラウド環境で実行することは、システム侵害の起点となる危険があります。Prisma Cloud のモデルスキャン機能などを活用し、モデル自体をデプロイ前にチェックするプロセスが不可欠です。

まとめ

規模の大小を問わず、自律型 AI の恩恵を安全に享受するために、セッションから得られた重要な教訓をまとめます。

防御を機械の速度(Machine-speed mitigation)に引き上げる: 人間の手動対応では現代の脅威には太刀打ちできません。インラインで自動対処する仕組みを導入することが極めて重要です。

エージェントの通信を一元管理・監視する: AI Agent と外部ツールのやり取りは、すべて Agent Gateway のような中央制御ポイントを通過させ、多層防御を構築してください。

セキュリティ運用に AI アシスタントを組み込む: 自然言語でポスチャを把握し、ポリシーを適用・ロールバックできる仕組みは、セキュリティチームの運用負荷を劇的に下げてくれます。

脅威が進化する中、AI Agent をただの「リスク」として敬遠するのではなく、適切にガバナンスを効かせることで、最も強力な味方に変えることができます。

この記事が、皆さんの安全な AI Agent 利用とネットワークセキュリティ強化の考察の一助となれば幸いです。